Forudsætninger

Sørg for at have nogen distribution af Linux-operativsystemet installeret på din maskine. I vores eksempel har vi Ubuntu 20.04 installeret og brugt til dette formål. Brugere skal have besat rodbrugerkontoen eller have sudo-rettigheder til at gøre noget.

Installer UFW

På det meget tidlige tidspunkt skal du sørge for, at UFW-firewallen er installeret og konfigureret på din Ubuntu 20.04 Linux-system.

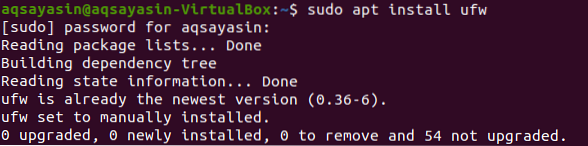

Åbn nu kommandolinjeskallen fra området Aktivitet øverst på skrivebordet, eller du kan bruge genvejstasten Ctrl + Alt + T til at gøre det. Hvis du ikke har UFW installeret, kan du gøre det ved hjælp af nedenstående instruktioner i skallen. Sudo-kommandoen kræver din sudo-brugeradgangskode for at installere UFW-værktøjet i Ubuntu 20.04 Linux-distribution. Skriv din adgangskode, og tryk på "Enter" -tasten fra din skrivemaskine.

$ sudo apt installere ufw

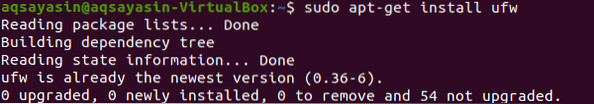

Du kan også bruge kommandoen nedenfor til at installere UFW med en lille ændring. Du kan se, at UFW er installeret på vores Ubuntu 20.04 Linux-system.

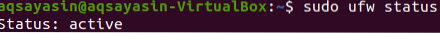

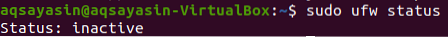

Kontroller UFW-status

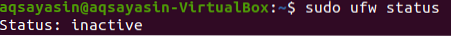

Efter installationen er du endelig i stand til at kontrollere aktiveringsstatus for UFW-firewall. Til dette er vi nødt til at bruge den enkle sudo-kommando efterfulgt af ordet “ufw” og “status”, som vist nedenfor. Output-øjebliksbillede viser, at UFW-firewallen i øjeblikket er deaktiveret eller inaktiv.

$ sudo ufw status

Aktivér UFW Firewall

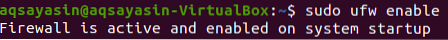

For yderligere at bruge det skal vi først aktivere det ved hjælp af sudo-kommandoen sammen med ordene “ufw” og “enable”, som præsenteret i snapshotet nedenfor. Nu er din firewall blevet aktiveret korrekt og er klar til brug.

$ sudo ufw aktivere

Vi kan igen kontrollere UFW-firewallens status ved hjælp af den gamle statuskommando, som vist nedenfor. Du kan se output, der indikerer, at UFW-firewallen ikke er aktiveret.

$ sudo ufw status

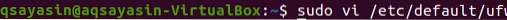

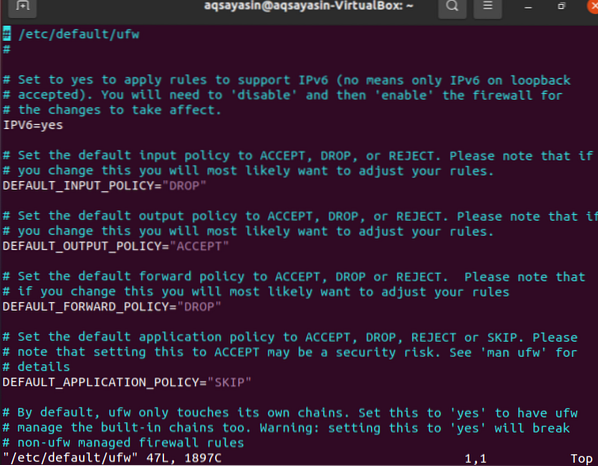

Når VPS er konfigureret til IPv6, skal du sørge for absolut at bekræfte, at UFW er indstillet til også at håndtere IPv6, så det kan tilpasse IPv4 gensidigt såvel som IPv6-firewallpolitikker. For at gøre netop dette skal du bruge følgende instruktion til at få adgang til UFW-firewallens konfigurationsfil:

$ sudo vi / etc / dfault / ufw

Følgende outputvindue vises. Du kan se, at det allerede er indstillet til “IPv6”, så vi behøver ikke ændre noget. Bare tryk på “: q:” og afslut filen.

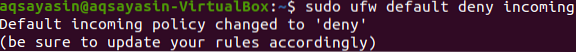

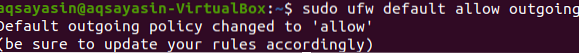

Standardindstillinger

Definition af visse standardregler for accept og afvisning af forbindelser er blandt de aspekter, der kan gøre det lettere at etablere en firewall. Al indgående kommunikation nægtes som standard, mens al udgående kommunikation er tilladt. Dette sikrer, at enhver, der prøver at logge ind på din cloud-tjeneste, ikke kan gøre det, men ethvert program, der kører på serveren, får lov til at kommunikere med den eksterne verden. Du kan bruge de efterfølgende instruktioner til at ændre UFWs standardindstillinger:

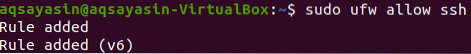

Tillad SSH og andre forbindelser

Ved at give instruktioner i kommandolinjeterminalen kan du ændre sikkerhedspolitikkerne. Begge indgående kommunikationer afvises, hvis vi tændte firewallen lige nu. Når du er linket til cloud-serveren via SSH, vil dette være en udfordring, fordi du ville være logget ud. For at undgå at dette sker, tillader vi SSH-forbindelser til vores skytjeneste som vist nedenfor. Forbindelserne er også tilføjet.

$ sudo ufw tillader ssh

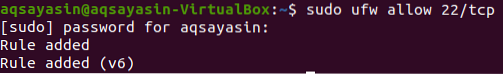

Til generelle applikationer har UFW visse standardindstillinger. Den viste illustration er den SSH-kommando, vi brugte tidligere. Det er i det væsentlige bare en forkortelse for:

$ sudo ufw tillader 22 / tcp

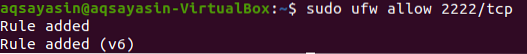

TCP-protokollen bruges til at lette kommunikationen på port 22 med denne instruktion, du kan bruge nedenstående instruktion til at tillade forbindelser:

$ sudo ufw tillader 2222 / tcp

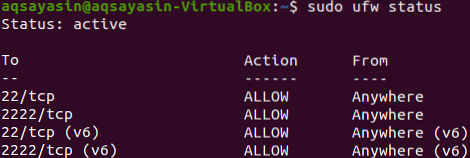

Kontroller status

Endelig er alle forbindelser indstillet. Der er mange flere forbindelser, du kan oprette forbindelse til, men vi er nødt til at kontrollere status for UFW-firewall efter tilslutning af SSH med den. Outputtet viser de forbindelser, der er anført i output.

Slet SSH og andre forbindelser

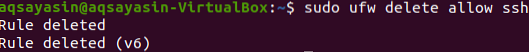

Inden du logger ud af systemet, skal du muligvis slette alle forbindelser. Til dette formål er vi nødt til at bruge den samme sudo-kommando med en lille ændring. Vi har brugt "slet" ordet denne gang. For at slette “SSH” -forbindelsen, prøv nedenstående kommando:

$ sudo ufw slet tillad ssh

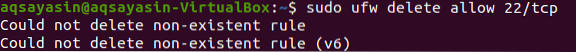

Nu sletter vi forbindelsen til tcp-port nummer 22 som følger:

$ sudo ufw slet tillad 22 / tcp

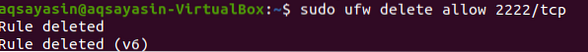

Derefter sletter vi forbindelsen til tcp-port nummer 22 som følger:

$ sudo ufw slet tillad 22 / tcp

Vi deaktiverer status for UFW-firewall ved at bruge den samme sudo ufw-kommando. Det kræver sudo-rettigheder at ændre UFW-firewallens status.

$ sudo ufw deaktiver

Når du kontrollerer status, kan du se, at den er deaktiveret.

$ sudo ufw status

Konklusion

Vi har prøvet hvert trin for at tillade SSH-forbindelse med UFW-firewall. Vi håber, du nemt kan oprette ssh-forbindelse ved at gennemgå denne artikel.

Phenquestions

Phenquestions