Dette er en begyndervejledning om brug af WMAP-pluginet, der er indarbejdet i Metasploit-rammen til at scanne efter sårbarheder i webapplikationer. Vi bruger webapplikationen DVWA som et mål for at demonstrere scanningsprocessen udført ved hjælp af WAMP. DVWA er en forkortelse for "forbandede sårbare webapplikationer", og appen er specielt designet til at blive brugt af cybersikkerhedsnygere til at teste og skærpe deres penetrationsevner.

Opsætning af Metasploit-rammen i Kali Linux

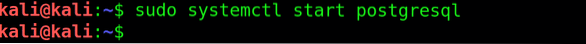

Vi starter med at lancere Metasploit-rammen. Start først PostgreSQL-serveren ved at skrive:

$ sudo systemctl start postgresql

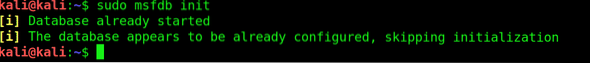

Initialiser derefter databasen med msfdb init:

$ msfdb init

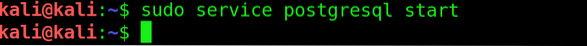

Start derefter PostgreSQL-tjenesten med service postgresql start

$ sudo service postgresql start

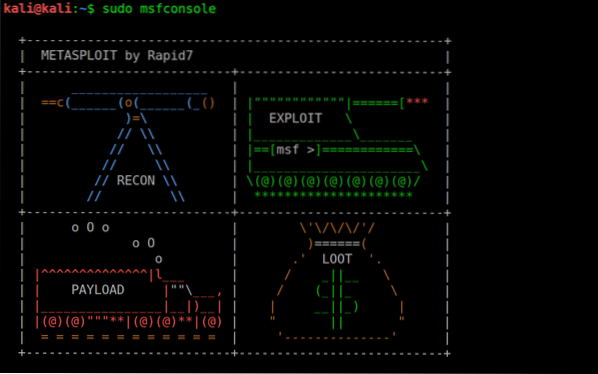

Skriv derefter msfconsole for at starte Metasploit-databasen

$ sudo msfconsole

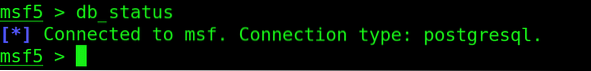

Databasen er nu indlæst. Du kan sikre dig, at databasen er indlæst korrekt, skriv:

$ msf> db_status

Indlæs WMAP

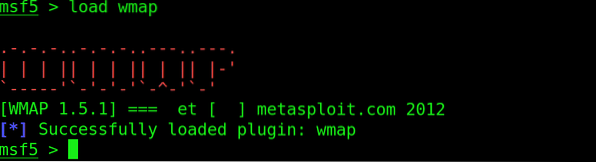

Start derefter WMAP ved hjælp af følgende kommando:

$ msf> indlæs wmapKommandoskallen viser følgende vindue:

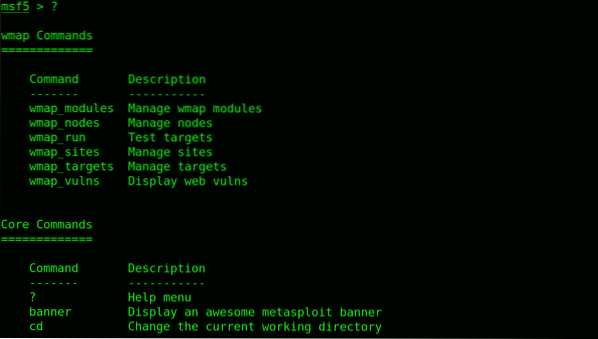

Skriv “?”Og Metasploit viser hjælpemenuen, det vil sandsynligvis se ud som:

$ msf> ?

Indtast målwebsted for at starte scanningen

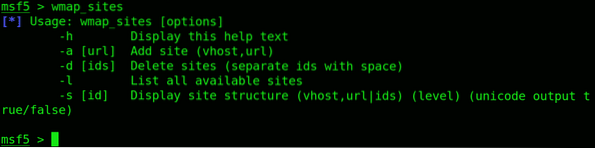

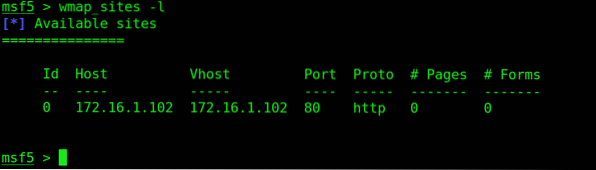

Brug wmap_sites til at administrere websteder, du ønsker at scanne.

$ msf> wmap_sites

Dette er hvad du indtaster for at tilføje et websted:

$ msf> wmap_sites -a http: // 172.16.1.102

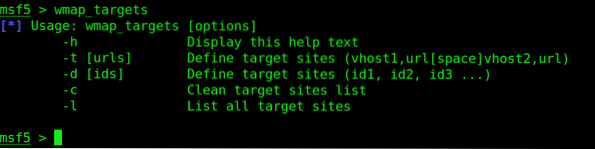

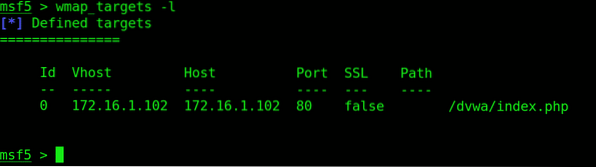

Nu er vi nødt til at pege Metasploit til offerets websted ved at angive URL'en

$ msf> wmap_targets

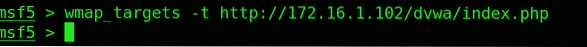

Indtast wmap_targets -t for at pege på webstedet:

$ msf> wmap_targets -t http: // 172.16.1.102 / dvwa / indeks.php

Indlæser mods

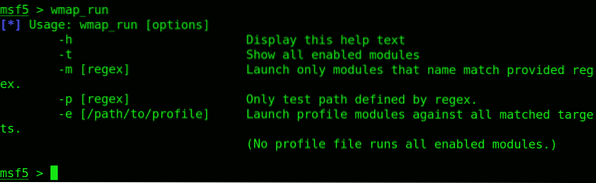

Inden vi kører scanneren, skal du skrive wmap_run. Du får vist indstillingerne for denne kommando.

$ msf> wmap_run

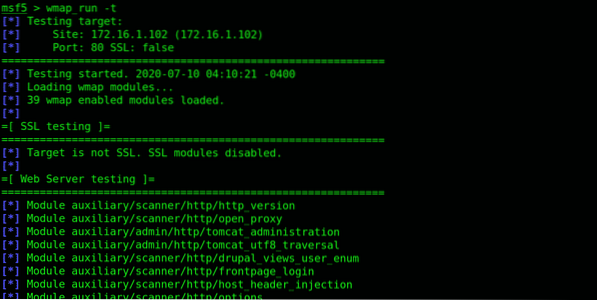

Sæt i wmap-run efterfulgt af et -t flag.

$ msf> wmap_run -t

Som du kan se, har dette angivet alle de aktiverede moduler, hvoraf der er alle mulige slags. Der er også en flok, der er deaktiveret. Du kan se, at SSL-modulet er blandt handicappede, hvilket skyldes, at offerwebstedet ikke bruger det.

Hvis du vil have detaljeret info, skal du skrive info efterfulgt af oplysningerne på modet.

Kørsel af scanneren

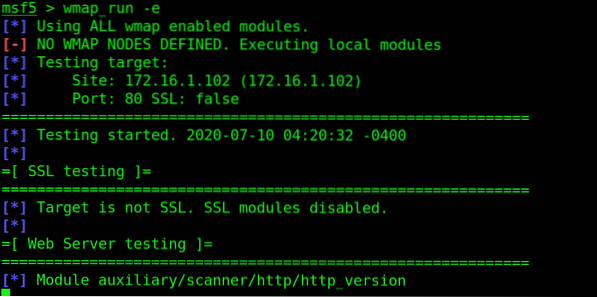

For at starte scanningen, skriv wmap_run efterfulgt af -e flag. Scanningen tager normalt lang tid at afslutte.

$ msf> wmap_run -e

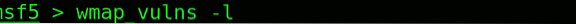

Brug kommandoen wmap_vulns -l til at se resultaterne af scanningen.

$ msf> wmap_vulns -l

Konklusion

Denne begynders gennemgang har handlet om at bruge Metasploits WAMP-modul til at scanne webapplikationer og kontrollere det for sårbarheder. Vi har opsat, hvordan man starter Metasploit-databasen, hvordan man starter WAMP-tilføjelsesprogrammet og dirigerer det til en webapp for at starte scanning. Med pen-test kan du tjekke for mulige overtrædelseshotspots i en webapp for at eliminere dem og dermed styrke dens sikkerhed.

Phenquestions

Phenquestions