metasploit

Skrivning af en udnyttelse til metasploit

Metasploit har mange indbyggede moduler og plugins, der giver mulighed for effektiv pen-test. Men det fungerer også som et utroligt tilpasseligt værkt...

Metasploit Framework - Arbejde med Metasploit-nyttelast

Metasploit-rammen er i det væsentlige et sæt færdigpakkerede udnyttelsesværktøjer. Det giver sikkerhedsprofessionelle i penetrationstestsystemer mulig...

Oprettelse af en Fuzzer med Metasploit

Fra nu af skifter vi vores fokus fra de to almindeligt anvendte moduler - nyttelast og udnyttelse - og ser på andre moduler, der ofte bruges i pen-tes...

Efter udnyttelse med Meterpreter

Dette er en introduktion til Meterpreter-nyttelast-pluginet inden for Metasploit. I denne korte vejledning vil vi diskutere, hvordan man bruger det ti...

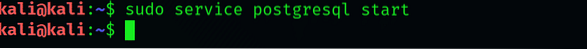

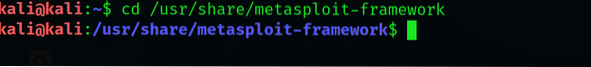

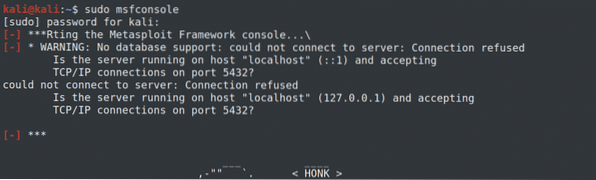

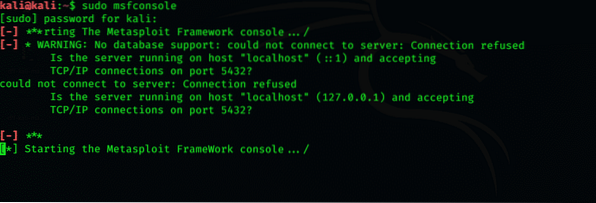

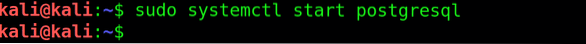

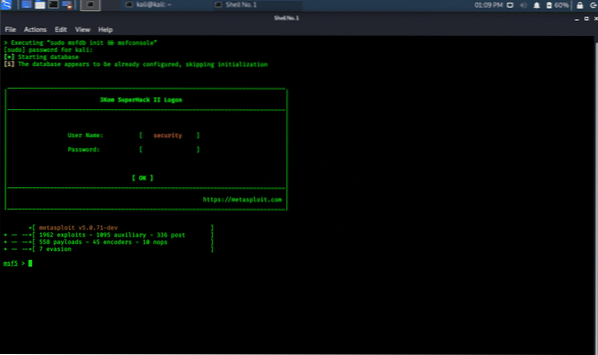

Metasploit i Kali Linux 2020

Penetrationstest med Kali Linux Internettet er fuld af lurere med ondsindede hensigter, der ønsker at få adgang til netværk og udnytte deres da...

Pen-test af webapplikationer med Metasploits “Wmap-scanner”

"Scanning" involverer alle metoder og teknikker til at identificere live-systemer som netværk eller servere for at afdække dets operativsystem og arki...

Brug af Metasploit og Nmap i Kali Linux 2020.1

Metasploit Framework: Metasploit framework er et penetrations testværktøj, der kan udnytte og validere sårbarheder. Den indeholder den grundlæg...

10 Metasploit usage examples

Metasploit is a security framework that comes with many tools for system exploit and testing. This tutorial shows 10 examples of hacking attacks again...

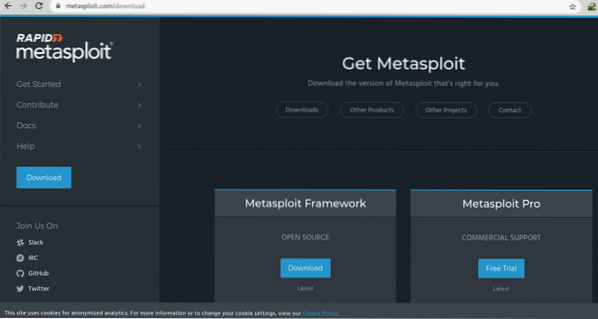

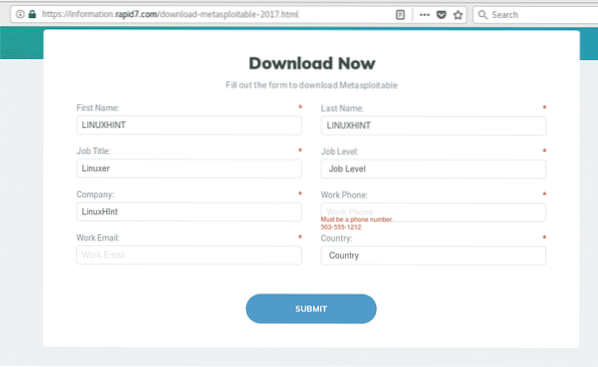

Opret et træningsmiljø til Metasploitable 2

LinuxHint offentliggjorde tidligere en artikel om installation af Metasploit og grundlæggende kommandoer. Denne nye tutorial er en del af en række tut...

Phenquestions

Phenquestions