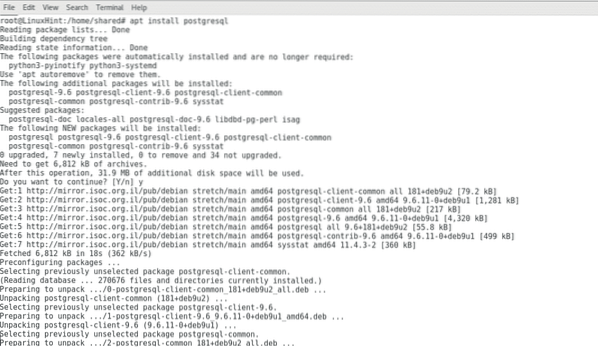

Installation af PostgreSQL

Metasploit afhænger af PostgreSQL til databaseforbindelse for at installere det på Debian / Ubuntu-baserede systemer kørt:

apt installere postgresql

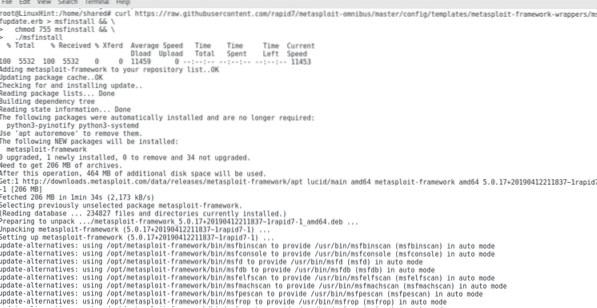

Sådan downloades og installeres metasploit-kørsel:

krølle https: // rå.githubusercontent.com / rapid7 / metasploit-omnibus / master / config /skabeloner / metasploit-framework-wrappers / msfupdate.erb> msfinstall && \

chmod 755 msfinstall && \

./ msfinstall

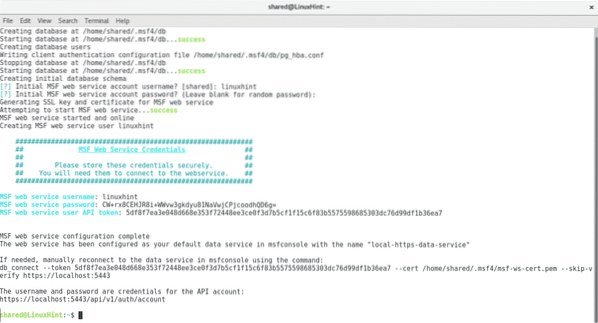

Efter installationen slutter for at oprette databasekørslen:

msfdb init

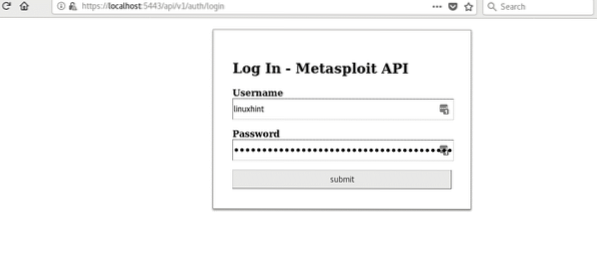

Under processen bliver du bedt om et brugernavn eller en adgangskode, du kan ignorere adgangskoden, i slutningen ser du det brugernavn, du har tildelt databasen, adgangskoden og tokenet og under en URL https: // localhost: 5443 / api / v1 / auth / konto, få adgang til den og log ind ved hjælp af brugernavnet og adgangskoden.

Sådan oprettes en database og derefter køres:

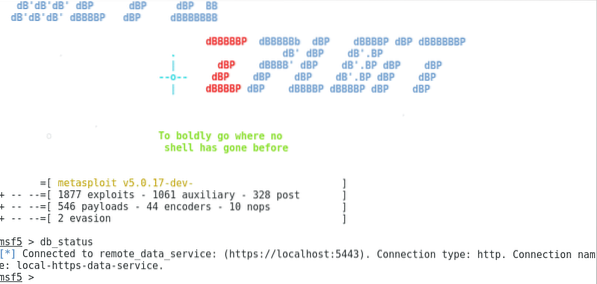

Efter lancering af metasploit-typen “db_status”For at sikre, at forbindelsen fungerer korrekt som vist på billedet ovenfor.

Bemærk: Hvis du finder problemer med databasen, kan du prøve følgende kommandoer:

genstart af service postgresqlservice postgresql status

msfdb reinit

msfconsole

Sørg for, at postgresql kører, når du kontrollerer dens status.

Kom godt i gang med metasploit, grundlæggende kommandoer:

HjælpSøg

brug

tilbage

vært

info

Vis indstillinger

sæt

Afslut

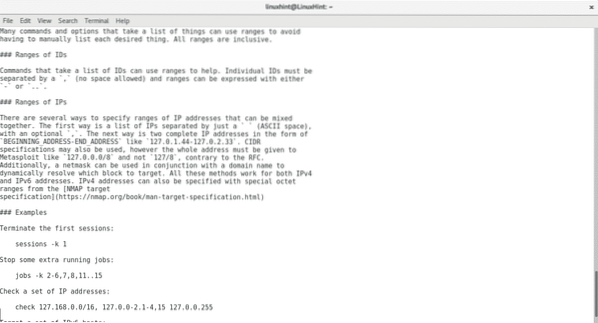

Kommandoen Hjælp udskriver mandsiden til metasploit, denne kommando behøver ikke beskrivelse.

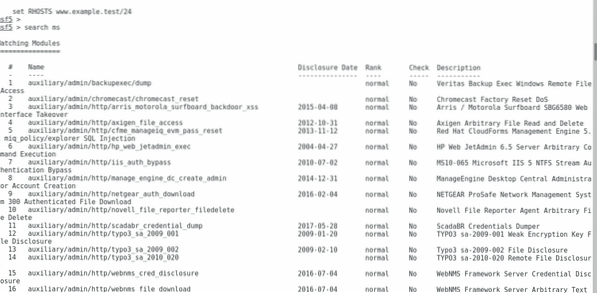

Kommandoen Søg er nyttigt at finde bedrifter, lad os søge efter bedrifter mod Microsoft, skriv “søg ms”

Det viser en liste over hjælpemoduler og udnyttelser, der er nyttige mod Microsoft-kørende enheder.

Et hjælpemodul i Metasploit er et hjælpeværktøj, det tilføjer funktioner til metasploit såsom brute force, scanning efter specifikke sårbarheder, mållokalisering inden for et netværk osv.

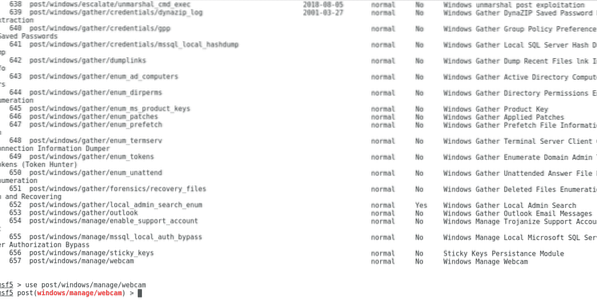

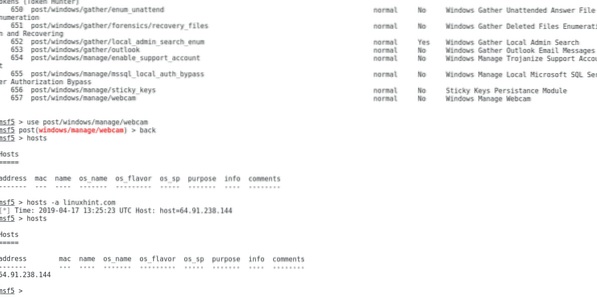

Til denne tutorial har vi ikke et reelt mål for test, men vi bruger et hjælpemodul til at opdage kameraenheder og tage snapshots. Type:

brug post / windows / manage / webcam

Som du ser, blev modulet valgt, lad os nu gå tilbage ved at skrive “tilbage”Og skriv“værter”For at se listen over tilgængelige mål.

Værtslisten er tom, du kan tilføje en ved at skrive:

værter -en linuxhint.com

Udskift linuxhint.com for den vært, du vil målrette mod.

Type værter igen, og du vil se et nyt mål tilføjet.

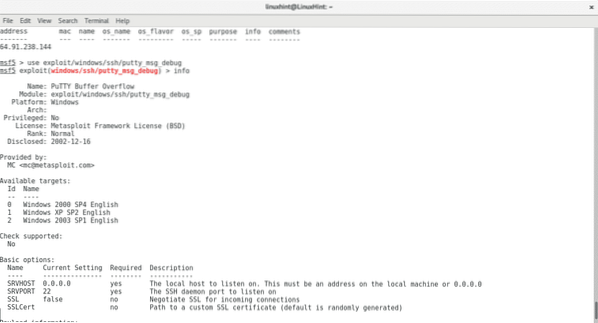

For at få oplysninger om en udnyttelse eller et modul skal du vælge det og skrive “info”, køre følgende kommandoer:

brug exploit / windows / ssh / putty_msg_debuginfo

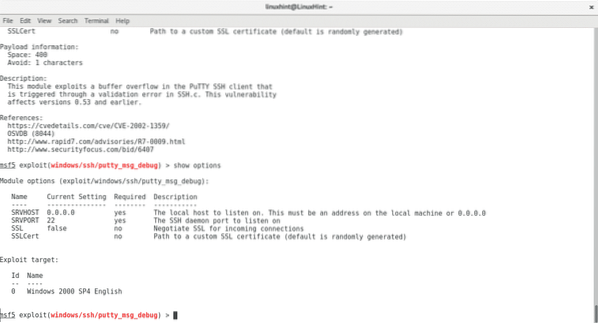

Kommandoinfoen giver information om udnyttelsen og hvordan den bruges, desuden kan du køre kommandoen “Vis indstillinger”, Som kun viser brugsanvisning, kør:

Vis indstillinger

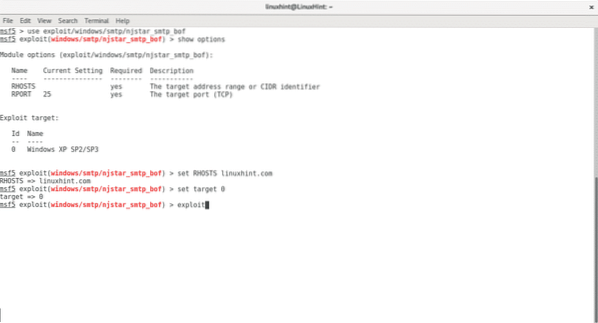

Type tilbage og vælg en fjernudnyttelse, kør:

brug exploit / windows / smtp / njstar_smtp_bofVis indstillinger

indstil RHOSTS linuxhint.com

sæt mål 0

udnytte

Brug kommandoen sæt som på billedet for at definere fjernværter (RHOSTS), lokale værter (LOCALHOSTS) og mål, hver udnyttelse og modul har forskellige informationskrav.

Type Afslut for at forlade programmet for at få terminalen tilbage.

Det er klart, at udnyttelsen ikke fungerer, fordi vi ikke målretter mod en sårbar server, men det er den måde, hvorpå metasploit fungerer for at udføre et angreb. Ved at følge ovenstående trin kan du forstå, hvordan grundlæggende kommandoer bruges.

Du kan også flette Metasploit med sårbarhedsscannere som OpenVas, Nessus, Nexpose og Nmap. Eksporter bare genoptagelserne af disse scannere som XML og på metasploit-typen

db_import rapport til import.XMLSkriv “værter”Og du vil se værterne for rapporten indlæst i metasploit.

Denne vejledning var en første introduktion til Metasploit-konsolbrug, og det er grundlæggende kommandoer. Jeg håber, du fandt det nyttigt at komme i gang med denne potente software.

Fortsæt med at følge LinuxHint for flere tip og opdateringer om Linux.

Phenquestions

Phenquestions