Hjælpemods bruges normalt til at udføre engangshandlinger efter udnyttelse, men du kan gøre meget mere med dette fascinerende værktøj, såsom at oprette dine egne sårbarhedsscannere og havnescannere. Denne artikel vil især tage et detaljeret kig på hjælpemodulet og lære at oprette en fuzzer med den.

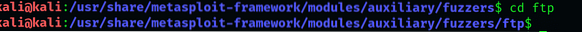

Trin 1: Naviger til Metasploit Directory

Start først Kali Linux og gå til biblioteket Metasploit Framework. Skriv følgende i Kali-interface:

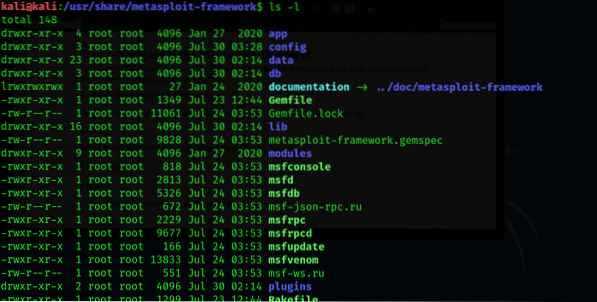

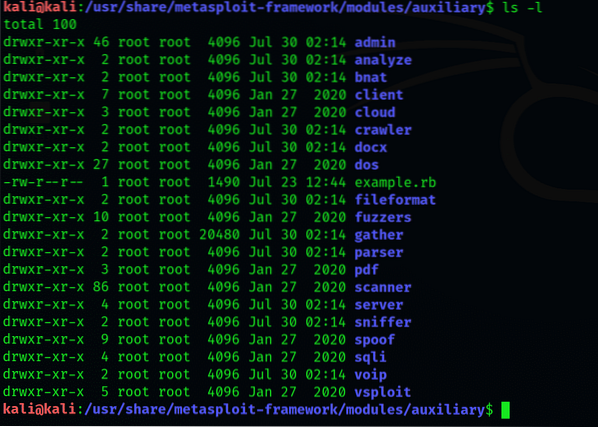

For at få et bedre kig på indholdet her skal du ændre visningen af biblioteket ved at indtaste følgende:

$ ls -l

Rul til underkatalogmodulet, og skriv igen:

$ cd-moduler

Denne output viser de forskellige typer moduler i Metasploit, herunder:

- Udnytter

- Nyttelast

- Nikke

- Stolpe

- Kodere

- Hjælp

Nu vil vi undersøge hjælpemodulet mere detaljeret.

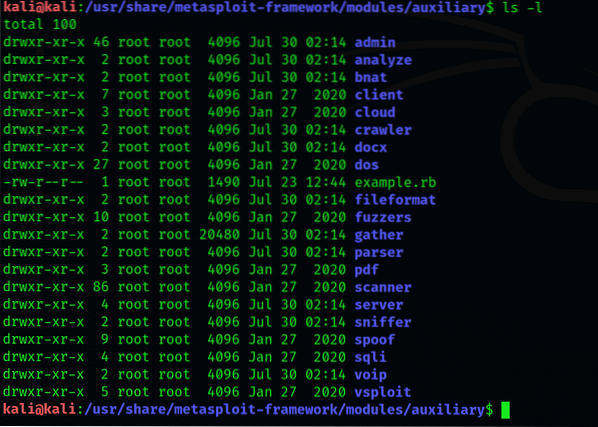

Trin 2: Udvid hjælpebiblioteket

Gå ind i hjælpekataloget

$ cd-moduler / ekstraudstyr

Dette vil opdele hjælpemodulkataloget i flere underkataloger. Outputtet viser en omfattende liste over underkataloger startende med admin-biblioteket.

Oprettelse af Fuzzers

Før vi fortsætter, definerer vi først hvad fuzzing er.

Fuzzing: En kort introduktion

Fuzzing er en praksis inden for softwaretestdisciplin, der involverer kontinuerligt at lægge tilfældige, uventede input i et computerprogram for at bestemme alle mulige nedbrud, som et system kan blive udsat for. At sætte for meget data eller tilfældige input i et variabelt område forårsager et bufferoverløb, en kritisk sårbarhed, hvilket Fuzzing ser ud til som en inspektionsteknik.

Ikke kun er bufferoverløb en alvorlig sårbarhed, men det er også ofte go-to-metoden for hackere, når de prøver at bryde ind i et system.

Fuzzing-processen

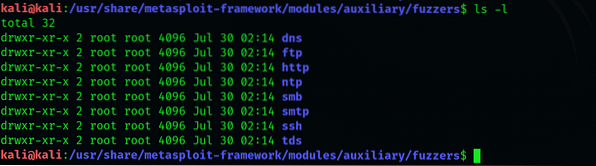

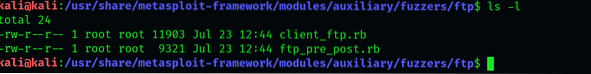

Gå til fuzzer-biblioteket og se godt på listen:

$ cd fuzzers

Typerne af fuzzere, der vises, inkluderer følgende: dns, ftp, http, smb, smtp, ssh og tds.

Fuzzer af særlig interesse for os her er ftp.

Åbn derefter fuzzers-biblioteket:

$ cd ftp

Ud af de to typer, der vises her, bruger vi "tp_pre_post fuzzer" i stedet for "client_ft.rb.”

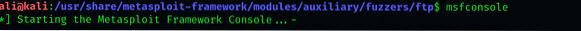

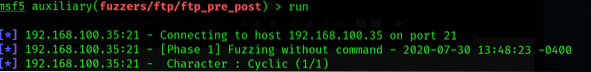

Åbn msfconsole, find "tp_pre_post fuzzer", og kør den. Skriv følgende i msf-prompten:

$ msfconsole

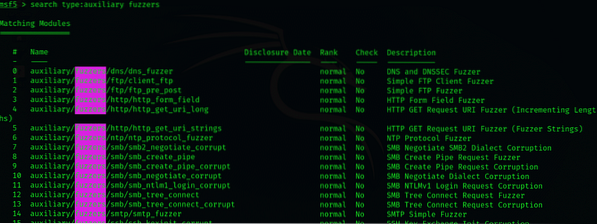

Msfconsole viser kun de moduler, der er hjælpe og forsømmer andre typer. Bemærk, at alle de mods, der præsenteres, har nøgleordet ftp, hvilket kræver, at processen sorteres ud af modulerne som beskrevet i kommandoen.

Søgeresultaterne viser flere forskellige moduler; vi bruger kun modulet “auxiliary / fuzzers / ftp / ftp_pre_post”. Du kan se på detaljerne vedrørende de funktioner, denne mod har ved at skrive msf> info.

Indlæs nu dette modul ved at skrive:

$ msf> brug hjælp / fuzzers / ftp / ftp_pre_post

Som du kan se, kan modulet tage flere forskellige indgange. Vi bruger en bestemt IP-adresse. I dette eksempel bruger vi et system med Windows 2003 OS som det udpegede mål for at teste vores fuzzer.

Indstil IP-adressen, og kør modulet:

$ msf> indstil RHOSTS (indtast IP her)

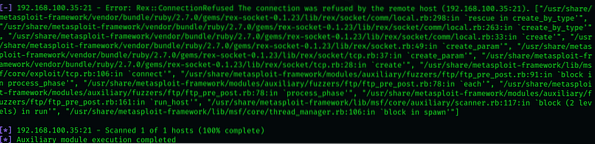

Fuzzer begynder med de 10 lette byte og begynder langsomt at overvælde systemet med mere betydelige indgange, der øges med 10 bytes for hver iteration. Den maksimale størrelse er som standard 20000 byte, som kan ændres i henhold til systemtypen.

Dette er en meget indviklet og lang proces, så vær tålmodig. Fuzzer stopper ved den angivne størrelsesgrænse, eller når den registrerer et par fejlmeddelelser.

Konklusion

Denne artikel beskrev, hvad fuzzere er: hjælpemoduler, der giver os mulighed for at kontrollere et system for sårbarheder, herunder bufferoverløb, hvilket er det mest betydningsfulde, da det ofte tilsidesættes af dets udnyttelse. Artiklen beskrev også, hvordan man udfører fuzzing på et system med tp_pre_post fuzzer. På trods af at de er relativt enklere komponenter i Metasploit-rammen, kan fuzzere være ekstremt værdifulde, når det kommer til pen-test.

Det er tydeligvis ikke det eneste, som hjælpemoduler er i stand til; der er hundredvis af forskellige moduler, der tjener en række forskellige formål til test af dit system.

Phenquestions

Phenquestions