dnsenum-pakke

Det er et multitrådet Perl-script, der hjælper med at specificere domænes DNS-oplysninger. Det hjælper også med at opdage IP-blokke, især dem, der ikke er sammenhængende. Det inkluderer følgende grundlæggende operationer:

- Få adressen på værten.

- Opnåelse af navneserverne.

- Erhverv posten af MX.

- Få bindversionen, udfør axfr-forespørgsler på navneserverne.

- Få nu underdomænerne og ekstra navne ved hjælp af Google-skrabning.

- Filen med den brutale kraft af underdomænet udfører også rekursion på underdomæner, der har NS-posterne.

- Beregn nu C-klassen for domænenetværk og udfør forespørgsler om dem.

- Udfør derefter de omvendte opslag på netområdet.

- Skriv domain_ips.txt-fil til ip-blokke.

dnsmap-pakke

dnsmap blev oprindeligt udgivet i år 2006 på grund af inspiration fra den fiktive historie om Paul Craig kendt som "tyven ingen så". Dette kan være tilgængeligt i bogen "Stjæle netværket, hvordan man ejer kassen". Dnsmap hjælper pentesteren i processen med at indsamle information til sikkerhedsvurderingerne. I denne fase IP-net-blokke, kontaktnumre osv. af det målrettede selskab bliver opdaget af sikkerhedskonsulenten. Der er en anden teknik, der kaldes brute-forcing af underdomænet, og det er nyttigt i optællingsfasen, især når resten af metoderne som zoneoverførsler ikke fungerer.

Hård pakke

Lad os se, hvad der ikke er hårdt. Det er ikke et værktøj fra DDoS, det er heller ikke designet til at scanne hele internettet og udføre de ikke-målrettede angreb. Det er heller ikke en IP-scanner. Hovedformålet er at lokalisere målene, især det indvendige og udvendige netværk. Inden for få minutter scanner hård hurtigt domænerne ved hjælp af flere taktikker, da hård er et Perl-script. Fierce udfører ikke udnyttelsen; snarere gjorde nogen bevidst med -connect-kontakten.

DNS (Domain Name System)

DNS står for domænenavnsystemet, og det svarer til telefonbogen, der indeholder flere navne, adresser og navne. DNS bruges til både interne og eksterne netværk i organisationerne. Værtsnavne på IP-adresser løses ved hjælp af DNS-protokollen. Hver computer har en værtsfil, der er placeret i følgende bibliotek, når der ikke var nogen DNS. C: \ Windows \ System32 \ drivere \etc.

Lad dig nu se DNS-poster for følgende domæner:

- Tælling af DNS og zoneoverførsel ved hjælp af dnsenum

- Udfør analysen af DNS ved hjælp af værtsværktøjet

- Søgning i underdomæner ved hjælp af dnsmap

- Afhør af DNS ved brug af Fierce

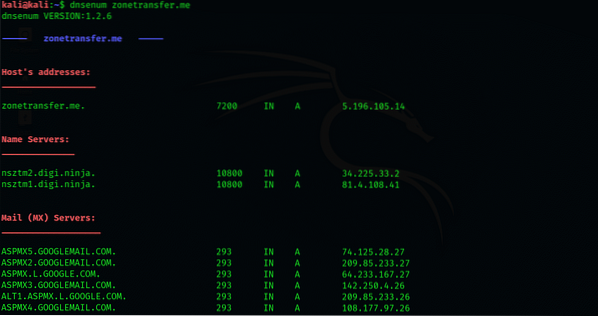

Tælling af DNS og zoneoverførsel ved hjælp af dnsenum

Dnsenum er et simpelt værktøj. Brug af dette værktøj er meget let, da det løser og tæller oplysningerne om DNS til det bestemte mål. Desuden udfører den automatisk zoneoverførslerne af DNS ved hjælp af navneserveroplysningerne. Lad os se detaljerne:

I det første trin skal du åbne vinduet i den nye terminal. Udfør derefter følgende kommando: dnsenum. Når du har gjort dette, viser den hjælpemenuen med en detaljeret beskrivelse af de forskellige operatører og måden at bruge den på.

Ved at få adgang til de oplysninger, der er ret følsomme, som det vi har fundet, vil det føre til netværksoplysningerne for den bestemte målorganisation.

Derefter bruges følgende kommando til at udføre DNS-optællingen på domænet zonetransfer.mig. Dette er vist nedenfor:

$ dnsenum zonetransfer.mig

I det tredje trin udføres DNS-zoneoverførsel af dnsenum ved hjælp af de navneservere, der opnås under optællingsprocessen. Detaljerne herom er angivet nedenfor:

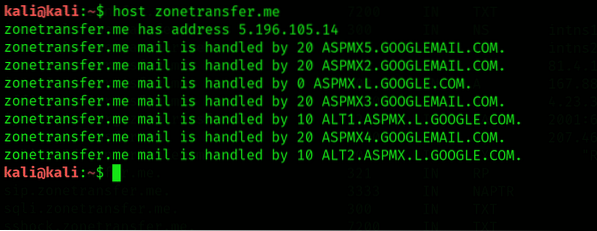

Udfør analysen af DNS ved hjælp af værtsværktøjet

Værtsværktøjet er fordelagtigt, da det er ganske iboende for Linux-operativsystemet. Ved at bruge dette kan vi få en masse DNS-oplysninger vedrørende måldomænet. Lad os se, hvordan det fungerer:

I det første trin skal du åbne den nye terminal i Kali Linux. Udfør derefter følgende kommando:

$ vært zonetransfer.mig

Her vil vi bemærke, at værtsværktøjet får DNS-poster som A- og MX-domæneregistreringer.

Brug derefter følgende kommando:

$ dnsenum -t zonetransfer.mig

For optælling for at få domænes navneservere. Her hjælper -t operatøren med at specificere posterne for DNS.

Efter at have hentet navneserverne til et bestemt domæne, bruger vi de indsamlede oplysninger. Nu udfører vi DNS-zoneoverførslen for domænet ved at spørge navneserverne ved hjælp af følgende kommando:

$ dnsenum -l zonetransfer.mig nsztml.digi.ninja

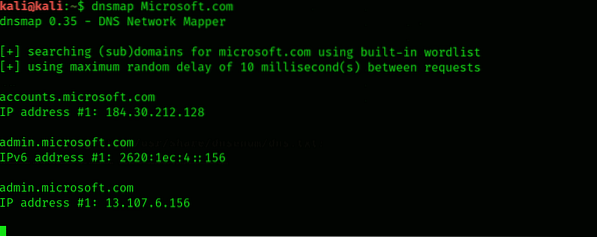

Søgning i underdomæner ved hjælp af dnsmap

Dnsmap fungerer forskelligt ved at opregne underdomænerne for det bestemte organisationsdomæne og derefter spørge det til kali Linus-operativsystemet som en indbygget ordliste. Dnsamp løser IP-adressen, så snart underdomænet er fundet. Ved hjælp af følgende kommando kan vi finde underdomæner fra forskellige organisationer med deres Ip-adresser, som vist nedenfor:

$ dnsenum microsoft.com

For at finde den skjulte følsomme portal og mapper er det nødvendigt at opdage underdomænerne for en bestemt organisation.

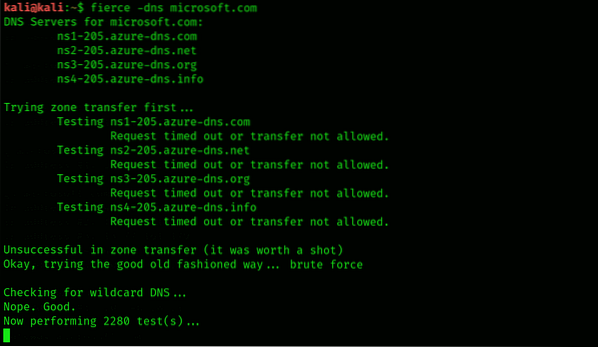

Afhør af DNS ved brug af Fierce

Fierce er et DNS-forhørsværktøj. Det tages som et semi-letvægtet værktøj, der udfører de enorme opslag til måldomæne med værtsnavne og IP-rum. Følgende kommando bruges til at udføre den som vist nedenfor:

$ hård-dns microsoft.com

Fierce får alle optegnelser over DNS og opdager også underdomænerne ved hjælp af deres IP-adresser på det bestemte domæne. Til den dybdegående analyse af måldomænet tager dette værktøj ekstra tid at gennemføre processen.

Konklusion:

I denne vejledning har jeg vist dig, hvad DNS er, og hvordan dnsenum-værktøjet i Kali Linux fungerer. Jeg har også vist dig, hvordan du arbejder på Fierce-værktøjet og får alle DNS-poster.

Phenquestions

Phenquestions