Til udvikling af nul-dag er der to muligheder, enten du udvikler din egen eller fanger nul-dag udviklet af andre. At udvikle nul-dagen alene kan være en ensformig og lang proces. Det kræver stor viden. Det kan tage meget tid. På den anden side kan zero-day fanges udviklet af andre og kan genbruges. Mange hackere bruger denne tilgang. I dette program opretter vi en honningpotte, der ser ud som usikker. Så venter vi på, at angriberne bliver tiltrukket af det, og så fanges deres malware, da de brød ind i vores system. En hacker kan bruge malware igen i ethvert andet system, så det grundlæggende mål er at fange malware først.

Dionaea:

Markus Koetter var den, der udviklede Dionaea. Dionaea er hovedsageligt opkaldt efter planten kødædende Venus flytrap. Primært er det et lavt interaktions honningpotte. Dionaea består af tjenester, der angribes af angriberne, for eksempel HTTP, SMB osv., og efterligner et ubeskyttet vinduessystem. Dionaea bruger Libemu til at opdage shellcode og kan gøre os opmærksomme på shellcode og derefter fange den. Det sender samtidige underretninger om angreb via XMPP og registrerer derefter oplysningerne i en SQ Lite-database.

Libemu:

Libemu er et bibliotek, der bruges til påvisning af shellcode og x86-emulering. Libemu kan tegne malware inde i dokumenterne såsom RTF, PDF osv. vi kan bruge det til fjendtlig opførsel ved hjælp af heuristik. Dette er en avanceret form for en honningpotte, og begyndere bør ikke prøve det. Dionaea er usikker, hvis det bliver kompromitteret af en hacker, vil hele dit system blive kompromitteret, og til dette formål skal den magre installation bruges, Debian og Ubuntu-systemet foretrækkes.

Jeg anbefaler ikke at bruge det på et system, der vil blive brugt til andre formål, da biblioteker og koder bliver installeret af os, der kan beskadige andre dele af dit system. Dionaea er derimod usikker, hvis det bliver kompromitteret, bliver hele dit system kompromitteret. Til dette formål skal den magre installation bruges; Debian- og Ubuntu-systemer foretrækkes.

Installer afhængigheder:

Dionaea er en sammensat software, og der kræves mange afhængigheder af den, der ikke er installeret på andre systemer som Ubuntu og Debian. Så vi bliver nødt til at installere afhængigheder, før vi installerer Dionaea, og det kan være en kedelig opgave.

For eksempel skal vi downloade følgende pakker for at begynde.

$ sudo apt-get install libudns-dev libglib2.0-dev libssl-dev libcurl4-openssl-devlibreadline-dev libsqlite3-dev python-dev libtool automake autoconf

build-essentiel subversion git-core flex bison pkg-config libnl-3-dev

libnl-genl-3-dev libnl-nf-3-dev libnl-rute-3-dev sqlite3

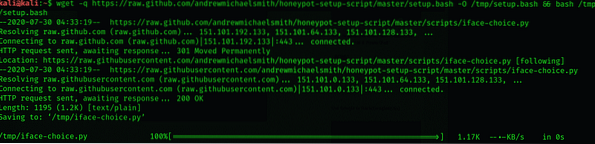

Et script af Andrew Michael Smith kan downloades fra Github ved hjælp af wget.

Når dette script downloades, vil det installere applikationer (SQlite) og afhængigheder, downloade og konfigurere Dionaea derefter.

$ wget -q https: // rå.github.com / andremichaelsmith / honeypot-setup-script /master / opsætning.bash -O / tmp / opsætning.bash && bash / tmp / setup.bash

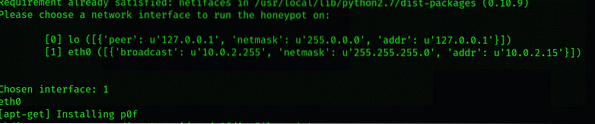

Vælg en grænseflade:

Dionaea vil konfigurere sig selv, og det vil bede dig om at vælge den netværksgrænseflade, du ønsker, at honningpotten skal lytte til, efter at afhængighederne og applikationerne er downloadet.

Konfiguration af Dionaea:

Nu er honeypot klar og kører. I fremtidige tutorials vil jeg vise dig, hvordan du identificerer elementerne fra angriberne, hvordan du konfigurerer Dionaea i rigtige tider med angreb for at advare dig,

Og hvordan man ser over og fanger angrebets shellcode. Vi tester vores angrebsværktøjer og Metasploit for at kontrollere, om vi kan registrere malware, inden vi placerer den live online.

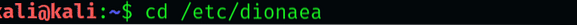

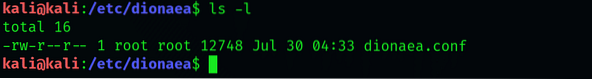

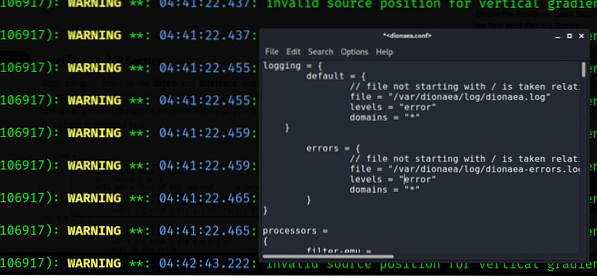

Åbn Dionaea-konfigurationsfilen:

Åbn Dionaea-konfigurationsfilen i dette trin.

$ cd / etc / dionaea

Vim eller en anden teksteditor end dette kan fungere. Leafpad bruges i dette tilfælde.

$ sudo leafpad dionaea.konfKonfigurer logning:

I flere tilfælde ses flere gigabyte af en logfil. Logfejlprioriteter skal konfigureres, og til dette formål skal du rulle nedad i logfilafsnittet i en fil.

Interface og IP sektion:

I dette trin skal du rulle ned til grænsefladen og lytte til en del af konfigurationsfilen. Vi ønsker, at grænsefladen skal indstilles til manuel. Som et resultat vil Dionaea fange en grænseflade efter eget valg.

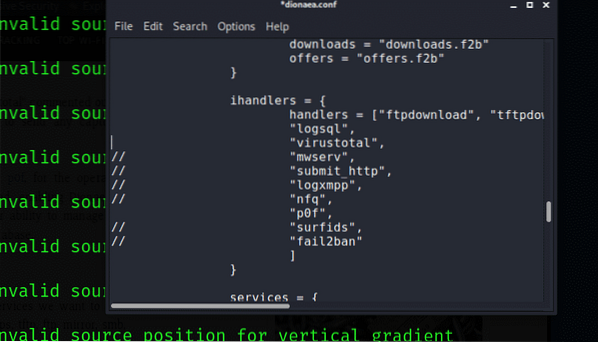

Moduler:

Nu er det næste trin at indstille modulerne til effektiv funktion af Dionaea. Vi bruger p0f til operativsystemets fingeraftryk. Dette hjælper med at overføre data til SQLite-databasen.

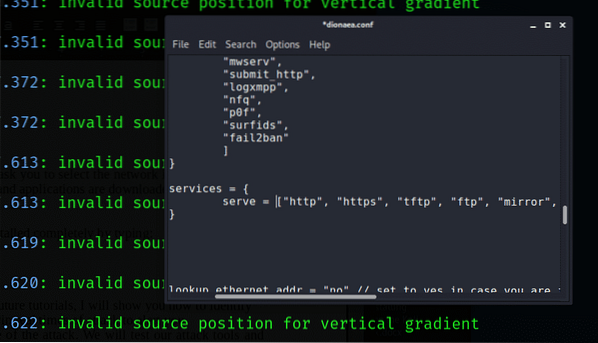

Tjenester:

Dionaea er indstillet til at køre https, http, FTP, TFTP, smb, epmap, sip, mssql og mysql

Deaktiver Http og https, fordi hackere sandsynligvis ikke bliver narret af dem, og de er ikke sårbare. Forlad de andre, fordi de er usikre tjenester og let kan angribes af hackere.

Start dionaea for at teste:

Vi er nødt til at køre dionaea for at finde vores nye konfiguration. Vi kan gøre dette ved at skrive:

$ sudo dionaea -u ingen -g nogroup -w / opt / dionaea -p / opt / dionaea / run / dionaea.pid

Nu kan vi analysere og fange malware ved hjælp af Dionaea, da den kører med succes.

Konklusion:

Ved at bruge nul-dages udnyttelse kan hacking blive let. Det er sårbarhed i computersoftware og en fantastisk måde at tiltrække angribere på, og enhver kan lokkes ind i det. Du kan nemt udnytte computerprogrammer og data. Jeg håber, at denne artikel hjælper dig med at lære mere om Zero-Day Exploit.

Phenquestions

Phenquestions