Men i dag vil vi tale om en anden stor havnescanner: Unicornscan, og hvordan man bruger det i dit næste forsøg på havnescanning. Ligesom andre populære værktøjer til portscanning som nmap har den flere fantastiske funktioner, der er unikke for sig selv. En sådan funktion er, at den kan sende pakker ud og modtage dem gennem to forskellige tråde, i modsætning til andre portscannere.

Unicornscan er kendt for sine asynkrone TCP- og UDP-scanningsfunktioner og gør det muligt for sine brugere at opdage detaljer om netværkssystemer gennem alternative scanningsprotokoller.

Unicornscans attributter

Før vi forsøger at scanne netværk og port med unicornscan, lad os fremhæve nogle af dets definerende funktioner:

- Asynkron stateløs TCP-scanning med hvert af TCP-flagene eller flagkombinationerne

- Asynkron protokolspecifik UDP-scanning

- overlegen grænseflade til måling af et svar fra en TCP / IP-aktiveret stimulus

- Aktiv og passiv fjernbetjening OS og applikationsdetektering

- PCAP-fillogning og -filtrering

- i stand til at sende pakker med forskellige OS-fingeraftryk end værtens operativsystem.

- Relational database output til lagring af resultaterne af dine scanninger

- Tilpasningsbar modulstøtte, der passer til det system, der pentestes

- Tilpassede datasætvisninger.

- Har sin TCP / IP-stak, en kendetegnende funktion, der adskiller den fra andre havnescannere

- Leveres indbygget i Kali Linux, ikke nødvendigt at downloade

Udførelse af en simpel scanning med Unicornscan

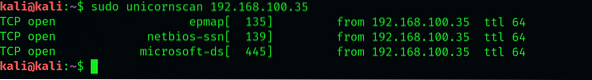

Den mest grundlæggende scanning med Unicornscan giver os mulighed for at scanne en enkelt værts-IP. Skriv følgende i grænsefladen for at udføre den grundlæggende scanning med Unicornscan

$ sudo unicornscan 192.168.100.35

Her har vi prøvet denne scanning på et system med Win 7 tilsluttet vores netværk. Den grundlæggende scanning har vist alle TCP-porte på det system, vi scanner. Bemærk lighederne med -sS-scanning i nmap, og hvordan nøglen er, at den ikke bruger ICMP som standard. Ud af de nævnte havne er kun havne 135.139.445 og 554 åbne.

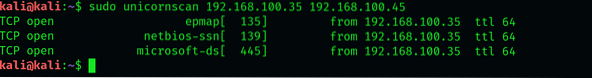

Scanning af flere IP'er med Unicornscan

Vi foretager en lille ændring i den grundlæggende scanningssyntaks for at scanne flere værter, og du vil bemærke den subtile forskel fra scanningskommandoer, vi bruger i nmap og hping. Målene placeres i rækkefølge for at starte scanning:

$ sudo unicornscan 192.168.100.35 192.168.100.45

Sørg for, at du ikke placerer kommaer mellem adresserne, ellers genkender grænsefladen ikke kommandoen.

Scanning af klasse C-netværk med Unicornscan

Lad os gå videre til at scanne hele vores klasse C-netværk. Vi bruger en CIDR-notation som 192.168.1.0/24 for at scanne alle 255 værts-IP-adresser. Hvis vi skulle finde alle IP'erne med port 31 åben, tilføjede vi: 31 efter CIDC-notationen:

$ sudo unicornscan 192.168.100.35/24: 31

Unicornscan har med succes returneret os til alle værter, der har port 31 åben. Det seje ved unicornscan er, at det ikke stopper ved vores netværk, hvor hastighed er en begrænsende faktor. Antag at alle systemer med porte 1020 åbne havde en vis sårbarhed. Uden at have nogen idé om, hvor disse systemer er, kan vi scanne dem alle. Selvom scanning af et så stort antal systemer kan tage aldre, ville det være bedre, hvis vi deler dem i mindre scanninger.

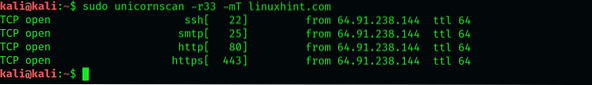

TCP-scanning med Unicornscan

Unicornscan er også i stand til at udføre TCP-scanninger. Vi udpeger websiteX.com som vores mål og scan efter port 67 og 420. Til denne specifikke scanning sender vi 33 pakker pr. Sekund. Før vi nævner portene, instruerer vi unicornscan om at sende 33 pakker pr. Sekund ved at tilføje -r33 i syntaksen og -mT for at indikere, at vi vil scanne (m) ved hjælp af TCP-protokollen. Websitens navn fortsætter med disse flag.

$ sudo unicornscan -r33 -mT linuxhint.com: 67.420

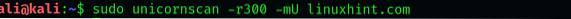

UDP-scanning:

Vi kan også scanne efter UDP-porte med unicornscan. Type:

$ sudo unicornscan -r300 -mU linuxhint.com

Bemærk, at vi har erstattet T med et U i syntaksen. Dette er for at specificere, at vi leder efter UDP-porte, da Unicornscan kun sender TCP SYN-pakker som standard.

Vores scanning har ikke rapporteret om nogen åbne UDP-porte. Dette skyldes, at åbne UDP-porte typisk er et sjældent fund. Det er dog muligt, at du kan komme på tværs af en åben 53-port eller en 161-port.

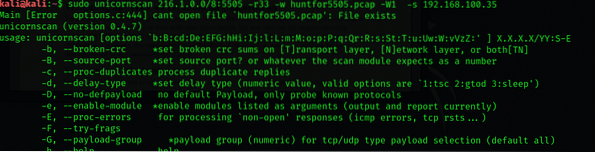

Gemme resultater i en PCAP-fil

Du kan eksportere de modtagne pakker til en PCAP-fil i en mappe efter eget valg og udføre netværksanalyse senere. For at finde værter med port 5505 åben skal du skrive

$ sudo unicornscan 216.1.0.0/8: 5505 -r500 -w huntfor5505.pcap-W1 -s 192.168.100.35

Indpakning - Hvorfor anbefaler vi Unicornscan

Kort sagt, det gør alt, hvad en typisk havnescanner gør, og gør det bedre. For eksempel er scanning meget hurtigere med unicornscan end med andre portscannere, fordi de bruger målets operativsystems TCP / IP-stak. Dette er særligt praktisk, når du scanner massive virksomhedsnetværk som en pentester. Du kan komme på tværs af hundreder af tusinder af adresser, og tiden bliver en afgørende faktor for, hvor vellykket scanningen er.

Unicornscan snydeark

Her er et hurtigt snydeark, der hjælper med grundlæggende scanninger med Unicornscan, der kan være nyttige.

SYN: -mTACK-scanning: -mTsA

Fin scan: -mTsF

Null scanning: -mTs

Xmas-scanning: -mTsFPU

Connect Scan: -msf -Iv

Fuld Xmas-scanning: -mTFSRPAU

scan porte 1 til 5: (-mT) vært: 1-5

Konklusion:

I denne vejledning har jeg forklaret unicornscan-værktøjet, og hvordan man bruger det med et eksempel. Jeg håber, du lærer det grundlæggende, og denne artikel hjælper dig med at pentesting via Kali Linux.

Phenquestions

Phenquestions