Obduktion

Jeg betragter autopsi, som kommer som standard på CAINE og Kali Linux, det første værktøj til at blive introduceret til retsmedicin på grund af dets grafiske og intuitive grænseflade til at styre computerens retsmedicinske værktøjer. Autopsi optimerer processen ved at bruge flere processorkerner, mens den kører i baggrunden og kan på forhånd fortælle dig, om processen vil føre til et positivt resultat. Autopsi kan også bruges som grafisk grænseflade til forskellige kommandolinjeværktøjer, understøtter udvidelser til integration med tredjepartsværktøjer såsom PhotoRec, der allerede findes på LinuxHint for at forbedre og tilføje funktioner.

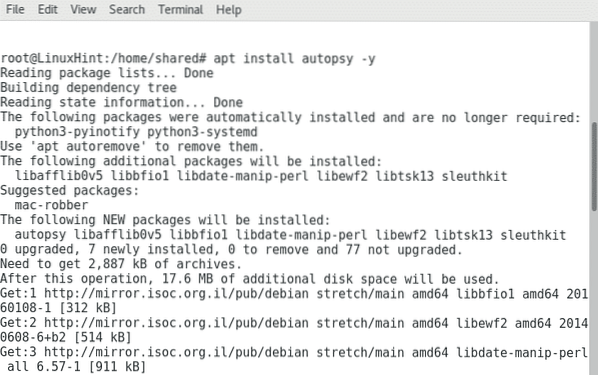

Som sagt kommer det som standard på Kali-, Debian- og Ubuntu-brugere kan få obduktion ved at køre:

apt installere obduktion -y

Officiel hjemmeside: https: // www.sleuthkit.org / obduktion /

CAINE (Computer Aided Investigative Environment)

CAINE er en Ubuntu Linux-baseret distribution, der er specielt designet til computerforensik, den leveres med autopsi som standard og skaber et meget venligt miljø for brugeren. CAINE er en god assistent, som et operativsystem, da det som standard anvendes almindelig retsmedicinsk praksis som at beskytte lagerenhederne mod at blive ødelagt eller overskrevet under den retsmedicinske proces.

CAINE er en opdateret Linux-distribution, der stærkt anbefales at komme i gang med computerforensics.

Officiel hjemmeside: https: // www.caine-live.net/

P0f

P0f er en analysator til interaktion mellem forskellige enheder gennem netværk. P0f er i stand til at identificere operativsystemet og softwaren, der bruges af forskellige enheder, der er tilsluttet i passiv tilstand, snarere end at sende pakker til at analysere svaret. P0f fanger kun pakker til senere analyse, det er derfor, det kan føre til bedre resultater end Nmap ved fingeraftryk. Praktiske anvendelser af P0f kan omfatte detektering af en angriber under en igangværende pentesting-session, netværksovervågning og yderligere oplysninger om forbindelser til opsætning af passende sikkerhedsforanstaltninger. P0f blev ikke opdateret i lang tid og er kommet tilbage som P03 med support til moderne OS og software. I en fremtidig artikel sporer vi angribere ved hjælp af forskellige værktøjer, herunder P0f.

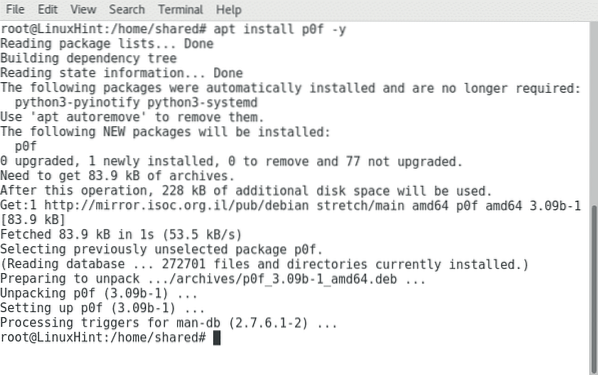

Debian- og Ubuntu-brugere kan installere P0f ved at køre:

apt install p0f -y

Officiel hjemmeside: http: // lcamtuf.coredump.cx / p0f3 /

Dumpzilla

Under en kriminel efterforskning er analyse af browsingaktivitet blandt de første protokoltrin. Som nævnt ovenfor tillader autopsi os at muliggøre udvidelser til at undersøge brugerens browsingaktivitet. Dumpzilla er et værktøj, der specifikt fokuserer på at gendanne browserdata fra Mozilla Firefox-browsere eller derivater som Iceweasel eller Seamonkey. Dumpzilla kan give os en masse værdifuld information som brugernavne, adgangskoder, browserhistorik og alle oplysninger, der er gemt i cookies eller brugerindstillinger. På trods af at det er meget specifikt at køre Dumpzilla mod et mål med Firefox anbefales, på trods af at det ikke blev opdateret i de sidste to år.

Dumpzilla er ikke inkluderet i standardopbevaringssteder, du kan få det fra: https: // github.com / Busindre / dumpzilla

Officiel hjemmeside: https: // www.dumpzilla.org

Volatilitet

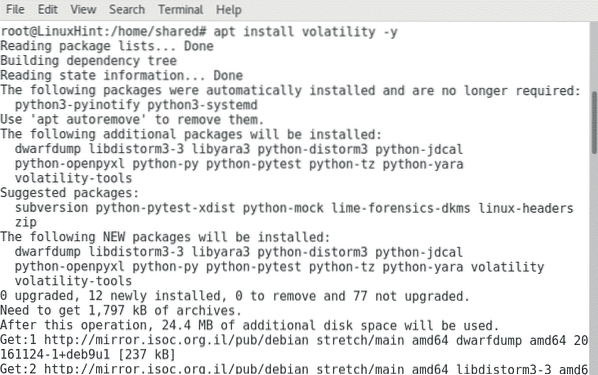

Volatilitet giver os mulighed for at undersøge live-RAM på en enhed, hvilket betyder information, der ikke var lagret på harddisken, men efterlod artefakter eller spor på live RAM. Dette værktøj, der kommer som standard både på CAINE og Kali Linux, kan føre os til nyttige oplysninger efter en hændelse på en enhed, som hvilke processer der kørte eller kører under en begivenhed. For at installere volatilitet på Debian kan du køre

apt installere flygtighed -y

Officiel hjemmeside: https: // www.volatilityfoundation.org /

Chkrootkit

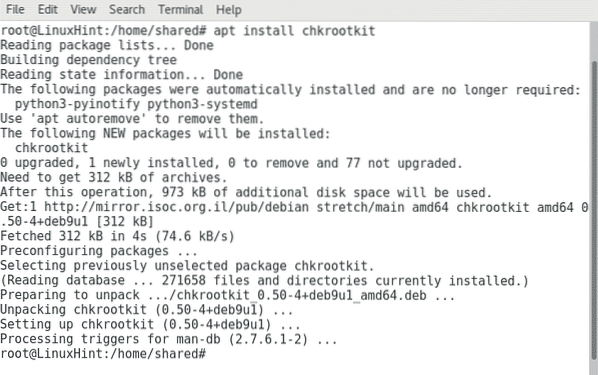

Et RootKit er ondsindet software installeret lokalt eller eksternt på en enhed for at give ulovlig adgang til en angriber, vi kan lave en grotesk sammenligning mellem rootKits og trojanservere på trods af små forskelle (RootKIts inkluderer yderligere funktioner). RootKits kan ændre systemfiler og fjerne spor af ulovlige indtrængen. Her er hvor ChkRooKit analyserer binære filer for ændringer, logfiler og andre spor, der kan blive fjernet af en ubuden gæst. På Debian kan du få chkrootkit ved at køre:

apt installere chkrootkit -y

Officiel hjemmeside: http: // www.chkrootkit.org /

Jeg håber, du fandt denne artikel nyttig til at realisere computerforensik ikke er begrænset til IT-guruer, enhver kan let udføre computerforensik med de ovennævnte værktøjer. Fortsæt med at følge LinuxHint for flere tip og opdateringer om Linux.

Phenquestions

Phenquestions