Et af de karakteristiske aspekter ved Nikto, der adskiller det fra andre scannere og legitimerer det som en strengt pentester, er at det ikke kan bruges snigende. Så en sort hat, der misbruger den, opdages let. Og dette er meget heldigt for os, da Nikto ellers er en juggernaut, der langt overgår sine alternativer, når det kommer til webscanning.

I modsætning til andre webscannere, hvor informationen præsenteres i et kompliceret og næsten uudsletteligt format, henviser Nikto utvetydigt opmærksomheden på hver eneste sårbarhed og inden for det første udkast til den rapport, den præsenterer. Derfor betragtes det ofte som industristandard blandt flere whitehat-samfund over hele kloden.

Lad os se, hvordan vi kan konfigurere og starte pen-test med Nikto.

1-opsætning af Nikto

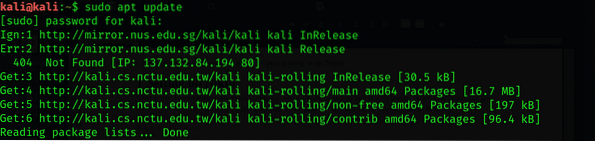

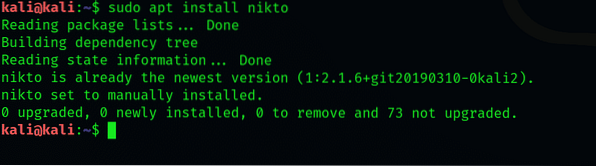

Kontroller sårbarhedsanalysekategorien i Kali Linux for at se, om den er der; Ellers kan du hente Nikto fra sin GitHub, da den er open source eller bruge kommandoen apt install i Kali Linux:

$ sudo apt opdatering

Mac-brugere kan bruge Homebrew til at installere Nikto:

$ bryg installer nikto2-Kom godt i gang

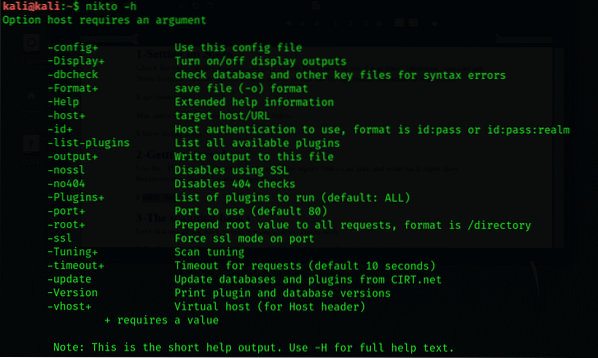

Brug -Hjælp til at se en detaljeret vejledning om alle de input, Nikto kan tage, og hvad hver input gør. Anbefales til dem, der er nye med dette.

$ nikto -hjælp

3-Grundlæggende om scanning

Lad os diskutere alle de grundlæggende syntakser, vi kan instruere Nikto med.

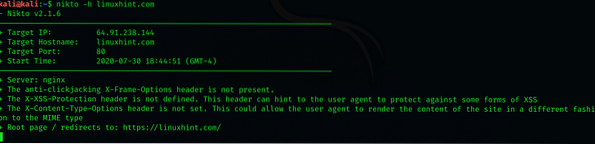

Erstat standard-IP eller værtsnavn med et værtsnavn efter eget valg:

$ nikto -h linuxhint.com

Vi kan udføre en grundlæggende scanning at kigge efter port43 og SSL, som har udbredt anvendelse på HTTP-websteder. Selvom Nikto ikke har brug for dig til at angive typen, hjælper specificering Nikto med at spare tid med scanning.

Til angiv et SSL-websted, brug følgende syntaks

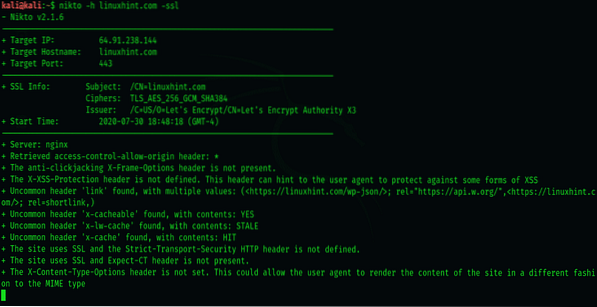

$ nikto -h linuxhint.com -ssl

4-scanning af SSL-aktiverede websteder med Nikto

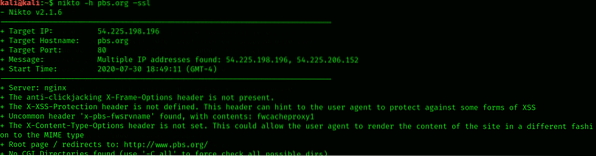

Her scanner vi pbs.org til demonstration. Vi lærer også i dette afsnit om de forskellige oplysninger, som Nikto rapporterer, når den er færdig med scanning. For at starte scanning, skriv:

$ nikto -h pbs.org -ssl

Vi har udført en hurtig scanning af pbs.org

Ved tilslutning til port 443 viser den noget info om chifferet, som vi kan undersøge. Oplysningerne her er ikke særlig relevante for det, vi prøver at gøre, så vi går videre til at udføre mere detaljerede scanninger.

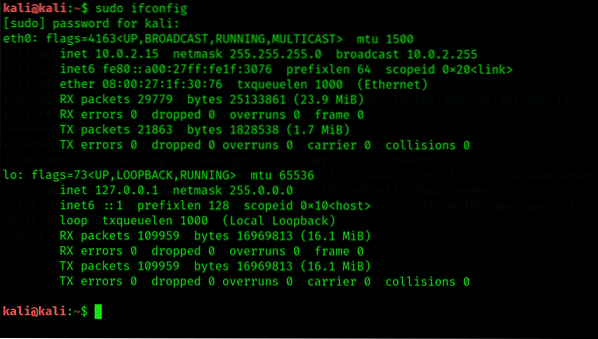

5-scanning af IP-adresser

Nikto kan også bruges på det lokale netværk til at søge efter eventuelle indlejrede servere. For at gøre det skal vi kende vores IP-adresse. Skriv følgende i kommandoterminalen for at se IP-adressen til din lokale maskins brug.

$ sudo ifconfig

Den IP-adresse, vi har brug for, er den efterfulgt af 'inet', så noter den. Du kan træne dit netværksområde ved at køre en ipcalc på den, som du nemt kan downloade og installere med apt install ipcalc, hvis du ikke allerede har den installeret.

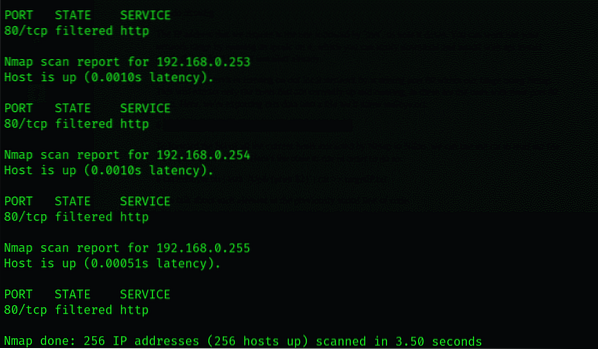

Lad os scanne efter tjenester, der kører på vores lokale netværk ved at scanne port 80 inden for vores rækkevidde ved hjælp af Nmap. Dette udtager kun de værter, der i øjeblikket er i gang, da det er dem, der har deres åbne port 80. Her eksporterer vi disse data til en fil, vi hedder nullbye.txt:

$ sudo nmap -p 80 192.168.0.0/24 -oG linuxhint.txt

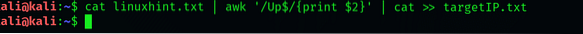

For at videresende listen over alle de aktuelle værter uddraget af Nmap til Nikto kan vi bruge katten til at læse den fil, vi eksporterede info til. Her er koden, der skal køres for at gøre det:

$ kat linuxhint.txt | awk '/ Op $ / udskriv $ 2' | kat >> targetIP.txt

Lad os tale om hvert element i den tidligere angivne kodelinje.

akavet- søger efter mønsteret i den målrettede fil, der følger 'cat' i syntaksen

Op- om det faktum, at værten er oppe

Udskriv $ 2- betyder, at du instruerer om at udskrive det andet ord i hver linje i .txt-fil

targetIP.txt er bare en fil, vi sender vores data til, som i dit tilfælde kan du navngive det, hvad du vil.

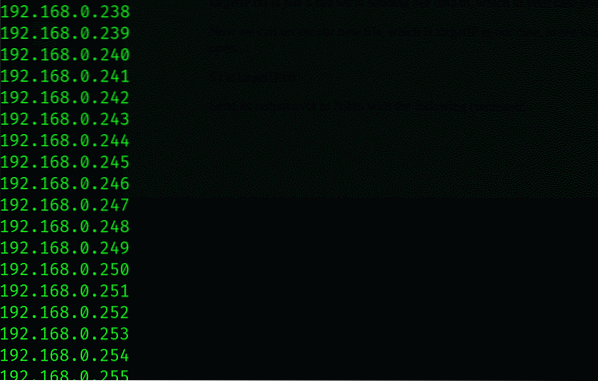

Nu kan vi få adgang til vores nye fil, som er targetIP i vores tilfælde, for at se hvilke IP-adresser der har port 80 åben.

$ cat målIP.txt

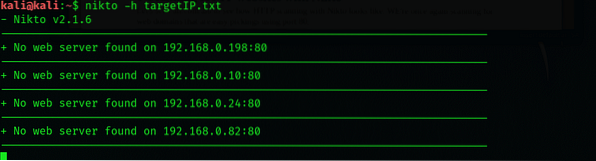

Send output til Nikto med følgende kommando:

$ nikto -h målIP.txt

Bemærk, hvor ens resultaterne her er sammenlignet med dem, vi modtog i SSL-webscanning.

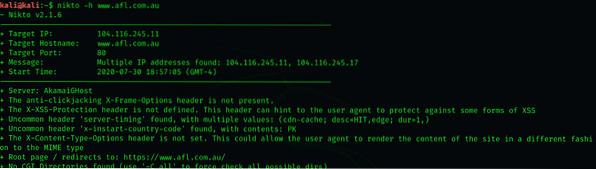

6-scanning af HTTP-websteder med Nikto

Lad os scanne afl.com.alu for at se, hvordan HTTP-scanning med Nikto ser ud. VI scanner igen efter webdomæner, der er nemme at vælge ved hjælp af port 80.

$ nikto -h www.afl.com.au

Oplysningerne hermed mest relevante for vores brugere er de mapper, de har fundet. Vi kan bruge disse til at erhverve brugeroplysninger, blandt andet som enten var forkert konfigureret eller utilsigtet blev åbnet for at få adgang til.

Kobling af Nikto med Metasploit

Når du er færdig med webscanning, vil du i sidste ende gå videre til at udføre den egentlige pen-test, helst med Metasploit. Så det er en god ting, at Nikto leveres med funktionalitet, der giver dig mulighed for at eksportere information til andre genoprettelsesværktøjer.

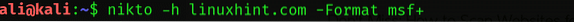

For at eksportere information til et format, der kan læses af Metasploit, kan du udføre scanningen som vi har forklaret ovenfor, men tilføj -Format msf + efter koden, som:

$ nikto -h linuxhint.com -Format msf+

Indpakning af ting:

Dette var en kort guide til at hjælpe dig i gang med Nikto, den mest roste og pålidelige webscanner blandt pen-testere. Vi har set på måder at bestemme bløde pletter for at teste sårbarheder med nikto og hvordan man eksporterer det til Metasploit for at udføre mere nøjagtig udnyttelse. For dets evne til at opdage over 6700 farlige filer / CGI'er og evnen til at fange cookies og udskrifter anbefaler vi nybegyndere at udforske dette indviklede værktøj.

Hold øje med opdateringerne og opfølgningerne, og læs i mellemtiden nogle af de andre tutorials om pen-test.

Phenquestions

Phenquestions