Netværksporte

Der er to forskellige netværksporte: TCP og UDP. TCP er almindeligt kendt som en forbindelse-baseret protokol, og det kræver en formel forbindelse, som er et trevejs håndtryk. UDP kaldes almindeligvis en forbindelse-mindre protokol, fordi den ikke kræver en formel forbindelse og ikke tager højde for trafikflowet, og denne type er i øjeblikket ved at falme ud.

Scanninger

Der er flere forskellige scanningsmuligheder til brug af NMAP-værktøjet.

-O registrerer operativsystemet. Registrering er baseret på signaturer, fordi hvert operativsystem reagerer forskelligt på pakker.

-V er detektion af version. Dette registrerer versionen af programmet, og om programmet kører. Et alternativ til dette ville være telnet, IP-adressen og porten.

-s P er en ping-feje. Nmap giver dig mulighed for at bruge forskellige stilarter med ping-sweep; standard er ICMP, men du kan også bruge TCP syn og TCP act.

-P n springer værtsopdagelse over.

-s a bruger en ACK-scanning.

-s T er en TCP-forbindelsesscanning, som er en støjende, komplet TCP-forbindelsesscanning, der bruger et trevejs håndtryk til syn, synack og AK. Dette er en meget støjende og langvarig scanning, men den er meget pålidelig.

-s s er en snigende sensortælling, der bruger et delvis TCP-trevejshåndtryk og også er meget hurtig.

Scanninger, der er effektive med Linux- og UNIX-baserede operativsystemer, men ikke så effektive med Windows, inkluderer følgende:

-s F er en finn-scanning, også almindeligvis omtalt som info i den inverse scanning. Dette omgår statefulde firewalls, der har en liste over IP-adresser, der kan få adgang til serveren.

-s X er en Xmas-scanning.

-s N er en null-scanning; det sender ingen parametre.

-s U er en UDP-scanning.

-s L bekræfter dit undernet.

-s P-PP sender en ICMP-tidsstempelanmodning. Det undgår ICMP-blokerende firewalls.

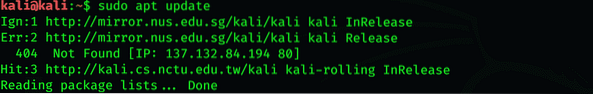

Hvis du ønsker at opdatere en NMAP-pakke, skal du indtaste følgende kommando:

$ sudo apt-get opdatering

Tilføjelsen af Kali Linux-arkiver i / etc / apt / sources.listefilen er vigtig. Hvis du har glemt at tilføje dem, skal du tilføje arkiverne nedenfor i kilderne. Liste filer.

Brug af Nmap

Skriv Nmap i din Linux-, Windows- eller Mac-terminal for at udføre din scanning, inklusive indstillingen og målspecifikationerne. Du kan videregive værtsnavne, IP-adresser netværk osv. Nmap 10.0.2.15 [Mål eller ethvert jeg.P-adresse]. Et scanningsmediekort er et fantastisk sted, hvor du kan teste din scanning.

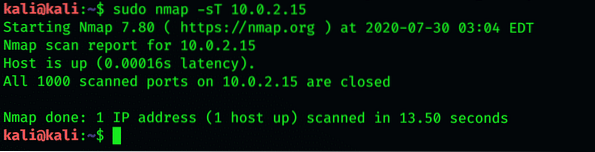

TCP Connect Port Scan

Oprettelsen af en TCP-forbindelse til tusind fælles porte sker ved hjælp af denne kommando.

$ sudo nmap -sT 10.0.2.15

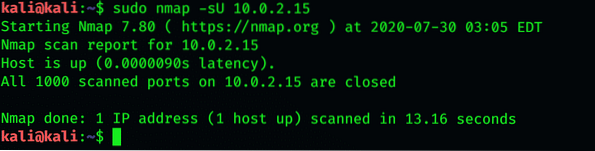

Brug -sU Option til at scanne UDP Service

$ sudo nmap -sU 10.0.2.15

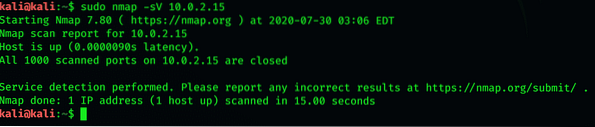

Det er ikke kun nyttigt at få oplysninger om den andens computer. Det er af største vigtighed, da det giver dig information om, hvilke serveroplysninger andre kan se. Nmap -sV giver dig mulighed for at få ideelle oplysninger om programmer, der kører på en maskine.

$ sudo nmap -sV 10.0.2.15

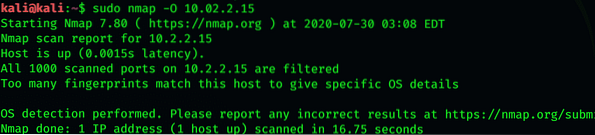

Fjernbetjening OS-detektion

-O registrerer operativsystemet. Den registrerer er baseret på signaturer, fordi hvert operativsystem reagerer forskelligt på pakker. Dette opnås ved hjælp af oplysninger, som Nmap får gennem TCP SYN.

$ sudo nmap -O 10.02.2.15

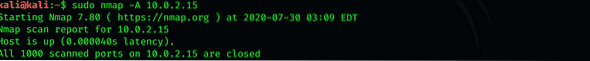

OS-detektion, detektion af version, scannet script og traceroute

$ sudo nmap -A 10.0.2.15

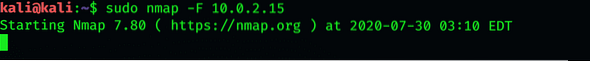

Nmap scanner tusinder af brugte porte på den maskine, du målretter mod. Denne proces tager meget tid. Hvis du kun vil scanne de mest almindelige scanninger for at reducere tidsforbruget, skal du bruge -F-flag. Ved at bruge dette flag scanner Nmap kun de 100 mest almindelige porte.

$ sudo nmap -F 10.0.2.15

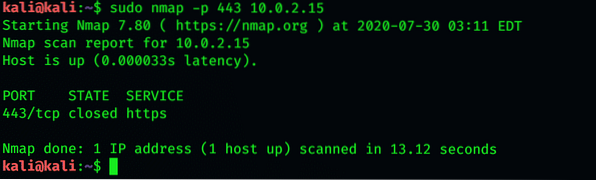

Brug -p til at scanne de valgte porte ved hjælp af Nmap. Nu scanner Nmap kun de angivne porte.

$ sudo nmap -p 443 10.0.2.15

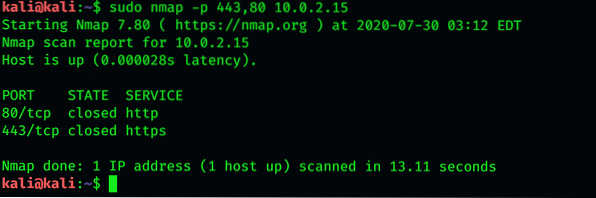

Scan flere porte

$ sudo nmap -p 443,80 10.0.2.15

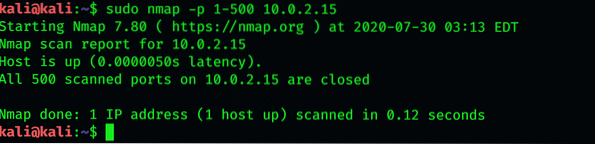

Port Range Scan

$ sudo nmap -p 1-500 10.0.2.15

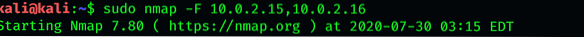

Hurtig portscanning (100 porte) efter flere IP-adresser

$ sudo nmap -F 10.0.2.15, 10.0.2.16

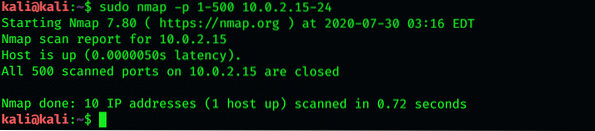

Port Scan inden for IP-adresseinterval

$ sudo nmap -p 1-500 10.0.2.15-24

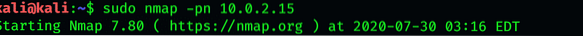

Deaktiver kun scanning af værtsopdagelsesport

$ sudo nmap -pn 10.0.2.15

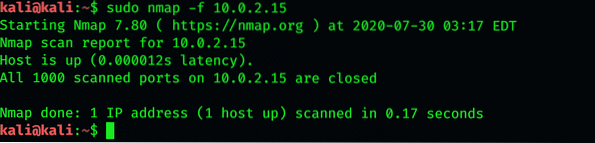

Anmodet scanning (inklusive ping-scanninger) bruger små fragmenterede IP-pakker. Hardere til pakkefiltre

$ sudo nmap -f 10.0.2.15

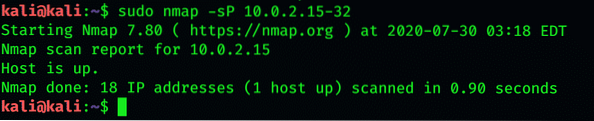

s P er en ping-feje. Nmap giver dig mulighed for at bruge forskellige typer ping-sweep; standard er ICMP, men du kan også bruge TCP syn og TCP act.

$ sudo nmap -sP 10.0.2.15-32

Konklusion

Med den nyeste teknologi og værktøjer kan du nemt kortlægge skjulte oplysninger fra ethvert netværk. Nmap er et populært hackingsværktøj, der bruges i Kali Linux til kortlægning og indsamling af information. Denne artikel giver en kort beskrivelse af brugen af Nmap. Forhåbentlig hjælper det dig, mens du bruger Kali Linux.

Phenquestions

Phenquestions