Denne vejledning vil fokusere på et centralt Nmap-forbrug, dvs.e., værtsopdagelse og værtsopdagelsesmetode. Det er godt at bemærke, at dette ikke er en nybegyndervejledning til at arbejde med Nmap eller informationsindsamlingsmetode i penetrationstest.

Hvad er værtopdagelse

Nmap-værtsopdagelsesprocessen refererer til netværtsværtens optælling for at indsamle oplysninger om dem til at opbygge en angrebsplan i pen-test.

Under værtsopdagelsen bruger Nmap elementer som Ping og et indbygget script til at slå op på operativsystemer, porte og kørende tjenester ved hjælp af TCP- og UDP-protokoller. Hvis angivet, kan du aktivere Nmap-scriptmotoren, der bruger forskellige scripts til at slå op på sårbarheder mod værten.

Værtsopdagelsesprocessen, der anvendes af Nmap, bruger rå ICMP-pakker. Disse pakker kan deaktiveres eller filtreres af firewalls (sjældent) og meget forsigtige sys-administratorer. Nmap giver os dog en stealth-scanning, som vi vil se i denne vejledning.

Lad os komme i gang.

Netværksopdagelse

Uden at spilde for meget tid, lad os undersøge forskellige metoder til at udføre værtsopdagelse og overvinde forskellige begrænsninger forårsaget af netværkssikkerhedsenheder såsom firewalls.

1: Klassisk ICMP-ping

Du kan udføre værtopdagelse med en simpel ICMP ekko-anmodning hvor værten svarer med et ICMP-ekkosvar.

For at sende en ICMP-ekkoanmodning med Nmap skal du indtaste kommandoen:

$ nmap -PE -sn 192.168.0.16Outputtet vil ligne som vist nedenfor:

Start af Nmap 7.91 (https: // nmap.org)scanningsrapport for 192.168.0.16

Værten er op (0.11s ventetid).

MAC-adresse: EC: 08: 6B: 18: 11: D4 (Tp-link Technologies)

Nmap færdig: 1 IP-adresse (1 vært op) scannet i 0.62 sekunder

I ovenstående kommando fortæller vi Nmap at sende en ping-ekko (-PE) anmodning til målet. Hvis det modtager et ICMP-svar, er værten oppe.

Nedenfor er et Wireshark-skærmbillede af nmap -sn -PE-kommandoen:

Overvej ressourcen nedenfor for at lære mere om ICMP-protokollen.

https: // linkfy.til / ICMP

BEMÆRK: ICMP-ekkoanmodninger er upålidelige og drager ikke en konklusion baseret på svaret. Overvej f.eks. Den samme anmodning til Microsoft.com

$ nmap -sn -PE microsoft.comOutputtet vil være som vist nedenfor:

Start af Nmap 7.91 Bemærk: Værten virker nede.Hvis det virkelig er op, men blokerer vores ping-sonder, skal du prøve -Pn

Nmap færdig:

1 IP-adresse (0 værter op) scannet i 2.51 sekunder

Her er et skærmbillede til Wireshark-analyse:

2: TCP SYN Ping

En anden metode til opdagelse af værten er at bruge en Nmap TCP SYN ping-scanning. Hvis du er fortrolig med de tre håndtryk TCP SYN / ACK, låner Nmap fra teknologien og sender en anmodning til forskellige porte for at afgøre, om værten er oppe eller bruger tilladte filtre.

Hvis vi beder Nmap om at bruge SYN-ping, sender den pakken til målporten, og hvis værten er oppe, svarer den med en ACK-pakke. Hvis værten er nede, reagerer den med en RST-pakke.

Brug kommandoen som vist nedenfor for at køre en SYN-ping-anmodning.

sudo nmap -sn -PS scanme.nmap.orgSvaret fra denne kommando skal angive, om værten er op eller ned. Følgende er et Wireshark-filter af anmodningen.

tcp.flag.syn && tcp.flag.ack

BEMÆRK: Vi bruger -PS til at specificere, at vi vil bruge TCP SYN-ping-anmodning, hvilket kan være en mere effektiv metode end rå ICMP-pakker. Følgende er en Nmap-anmodning fra Microsoft.com ved hjælp af TCP SYN.

$ nmap -sn -PS microsoft.comOutputtet er vist nedenfor:

Start af Nmap 7.91 (https: // nmap.org)Nmap scanningsrapport til Microsoft.com (104.215.148.63)

Værten er op (0.29s ventetid).

Andre adresser til Microsoft.com (ikke scannet): 40.112.72.205 13.77.161.179 40.113.200.201 40.76.4.15

Nmap færdig:

1 IP-adresse (1 vært op) scannet i 1.08 sekunder

3: TCP ACK Ping

TCP ACK-ping-metoden er et barn til SYN-ping-anmodningen. Det fungerer på samme måde, men bruger i stedet ACK-pakken. I denne metode prøver NMAP noget smart.

Det starter med at sende en tom TCP ACK-pakke til værten. Hvis værten er offline, bør pakken ikke få noget svar. Hvis online, vil værten svare med en RST-pakke, der indikerer, at værten er oppe.

Hvis du ikke er bekendt med RST (nulstillingspakke), er det pakken, der sendes efter modtagelsen af en uventet TCP-pakke. Da ACK-pakken, som Nmap sender, ikke er et svar på SYN, skal værten returnere en RST-pakke.

For at initialisere en Nmap ACK-ping skal du bruge kommandoen som:

$ nmap -sn -PA 192.168.0.16Givet output nedenfor:

Start af Nmap 7.91 (https: // nmap.org)Nmap scanningsrapport for 192.168.0.16

Værten er op (0.15s ventetid).

MAC-adresse: EC: 08: 6B: 18: 11: D4 (Tp-link Technologies)

Nmap færdig:

1 IP-adresse (1 vært op) scannet i 0.49 sekunder

4: UDP-ping

Lad os tale om en anden mulighed for opdagelse af vært i Nmap, i.e., UDP-ping.

UDP-ping fungerer ved at sende UDP-pakker til de angivne porte på målværten. Hvis værten er online, kan UDP-pakken muligvis støde på en lukket port og svare med en ICMP-port, der ikke kan nås. Hvis værten er nede, vil prompten være forskellige ICMP-fejlmeddelelser, såsom TTL overskredet eller intet svar.

Standardporten til UDP-ping er 40, 125. UDP-ping er en god teknik, der bruges, når du udfører værtsopdagelse for værter bag en firewall og filtre. Det skyldes, at de fleste firewalls ser efter og blokerer TCP, men tillader UDP-protokoltrafik.

Hvis du vil køre Nmap-værtsopdagelse med UDP-ping, skal du bruge kommandoen nedenfor:

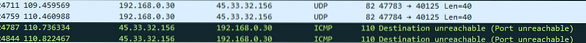

sudo nmap -sn -PU scanme.nmap.orgOutputtet fra ovenstående kommando kan undersøges ved hjælp af Wireshark, som vist i skærmbilledet nedenfor. Wireshark filter brugt - udp.port == 40125

Som du kan se i ovenstående skærmbillede, sender Nmap en UDP-ping til IP 45.33.32.156 (scanme.nmap.org). Serveren reagerer med ICMP, der ikke kan nås, hvilket indikerer, at værten er oppe.

5: ARP Ping

Vi kan ikke glemme ARP-ping-metoden, der fungerer meget godt til opdagelse af værter inden for lokale netværk. ARP-ping-metoden fungerer ved at sende en række ARP-sonder til det givne IP-adresseområde og opdager live værter. ARP-ping er hurtig og meget pålidelig.

For at køre en ARP-ping ved hjælp af Nmap skal du bruge kommandoen:

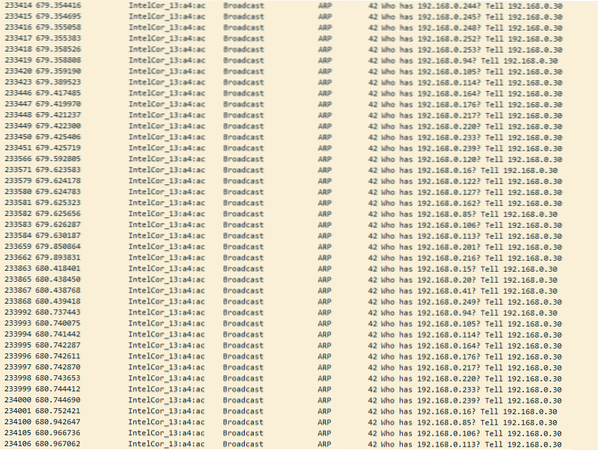

sudo nmap -sn -PR 192.168.0.1/24Hvis du undersøger kommandoen med Wireshark og filtrerer ARP fra kilde 192.168.0.30, får du et screenshot af ARP Broadcast probe-anmodninger som vist nedenfor. Brugt Wireshark-filter er: arp.src.proto_ipv4 == 192.168.0.30

TCP SYN Stealth

Du vil opdage, at SYN-scanning er en god mulighed for opdagelse af værten, fordi den er hurtig og kan scanne en række porte på få sekunder, forudsat at sikkerhedssystemer såsom firewalls ikke forstyrrer. SYN er også meget kraftfuld og snigende, da den fungerer ved ufuldstændige TCP-anmodninger.

Jeg vil ikke gå i detaljer om, hvordan TCP SYN / ACK fungerer, men du kan lære mere om det fra de forskellige ressourcer, der er angivet nedenfor:

- https: // linkfy.til / tcpWiki

- https: // linkfy.til / 3-vejs-håndtryk-forklaret

- https: // linkfy.til / 3-vejs-anantomi

For at køre Nmap TCP SYN stealth-scanning skal du bruge kommandoen:

sudo nmap -sS 192.168.0.1/24Jeg har leveret en Wireshark-opsamling af Nmap -sS-kommandoen og Nmap-fundene fra scanningen, undersøge dem og se, hvordan den fungerer. Se efter ufuldstændige TCP-anmodninger med RST-pakken.

- https: // linkfy.til / wireshark-capture

- https: // linkfy.til / nmap-output-txt

Konklusion

For at resumere har vi fokuseret på at diskutere, hvordan man bruger Nmap-værtsopdagelsesfunktionen og får oplysninger om den angivne vært. Vi diskuterede også, hvilken metode der skal bruges, når du skal udføre vært-opdagelse for værter bag firewalls, blokering af ICMP-ping-anmodninger og meget mere.

Udforsk Nmap for at få dybere viden.

Phenquestions

Phenquestions