Et eksempel på sådanne angreb er, hvor et offer logger på et wifi-netværk, og en angriber på det samme netværk får dem til at give deres brugerlegitimationsoplysninger væk på en fiskeside. Vi vil især tale om denne teknik, der også er kendt som phishing.

Selvom det kan detekteres gennem autentificering og manipulation, er det en almindelig taktik, der bruges af mange hackere, der formår at trække den af på intetanende. Derfor er det værd at vide, hvordan det fungerer for enhver cybersikkerhedsentusiast.

For at være mere specifik om den demonstration, vi præsenterer her, bruger vi mand i midten angreb, der omdirigerer modkørende trafik fra vores mål til en falsk webside og afslører WiFI-adgangskoder og brugernavne.

Proceduren

Selvom der er flere værktøjer i kali Linux, der er velegnede til at udføre MITM-angreb, bruger vi Wireshark og Ettercap her, som begge kommer som forudinstallerede værktøjer i Kali Linux. Vi diskuterer måske de andre, som vi kunne have brugt i stedet for i fremtiden.

Vi har også demonstreret angrebet på Kali Linux live, som vi også anbefaler vores læsere at bruge, når de udfører dette angreb. Det er dog muligt, at du ender med de samme resultater ved hjælp af Kali på VirtualBox.

Fire-up Kali Linux

Start Kali Linux-maskinen for at komme i gang.

Konfigurer DNS-konfigurationsfilen i Ettercap

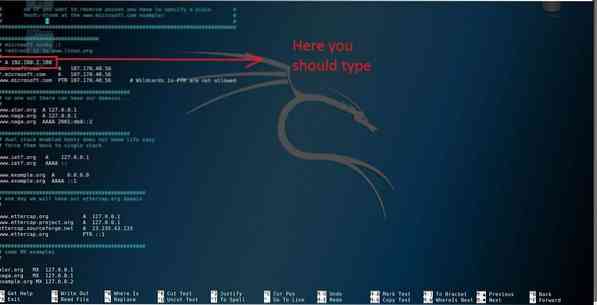

Opsæt kommandoterminalen, og skift Ettercaps DNS-konfiguration ved at skrive følgende syntaks i den valgte editor.

$ gedit / etc / ettercap / etter.dnsDu får vist DNS-konfigurationsfilen.

Derefter skal du skrive din adresse i terminalen

> * a 10.0.2.15

Tjek din IP-adresse ved at skrive ifconfig i en ny terminal, hvis du ikke allerede ved, hvad det er.

For at gemme ændringer skal du trykke på ctrl + x og trykke på (y) nederst.

Forbered Apache-serveren

Nu vil vi flytte vores falske sikkerhedsside til en placering på Apache-serveren og køre den. Du bliver nødt til at flytte din falske side til dette apache-bibliotek.

Kør følgende kommando for at formatere HTML-biblioteket:

$ Rm / Var / Www / Html / *Derefter skal du gemme din falske sikkerhedsside og uploade den til det bibliotek, vi har nævnt. Skriv følgende i terminalen for at starte upload:

$ mv / root / Desktop / falsk.html / var / www / htmlSluk nu Apache Server med følgende kommando:

$ sudo service apache2 startDu ser, at serveren er startet med succes.

Spoofing med Ettercap addon

Nu får vi se, hvordan Ettercap ville komme i spil. Vi vil være DNS-spoofing med Ettercap. Start appen ved at skrive:

$ ettercap -G

Du kan se, at det er et GUI-værktøj, hvilket gør det meget lettere at navigere.

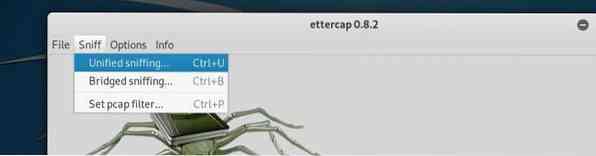

Når tilføjelsen er åbnet, skal du trykke på knappen 'sniff bund' og vælge United sniffing

Vælg det netværksinterface, der er i brug i øjeblikket:

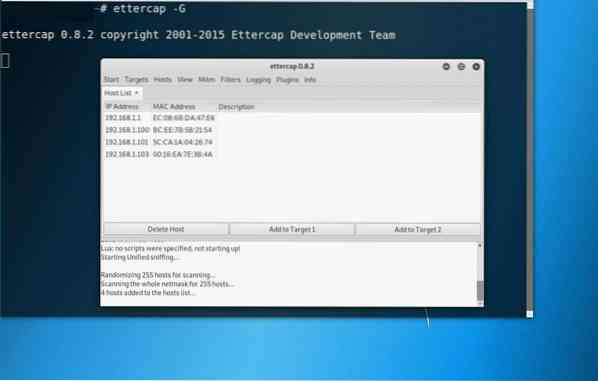

Med dette sæt skal du klikke på værtsfaner og vælge en af listerne. Hvis der ikke er nogen passende vært tilgængelig, kan du klikke på scanningsværten for at se flere muligheder.

Dernæst udpeg offeret til at målrette 2og din IP-adresse som mål 1. Du kan udpege offeret ved at klikke på mål to-og derefter på tilføj til målknappen.

Derefter skal du trykke på fanen mtbm og vælge ARP-forgiftning.

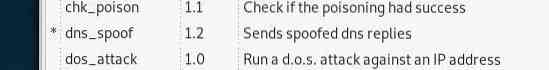

Gå nu til fanen Plugins, og klik på afsnittet "Administrer plugins", og aktiver derefter DNS-spoofing.

Gå derefter til startmenuen, hvor du endelig kan begynde med angrebet.

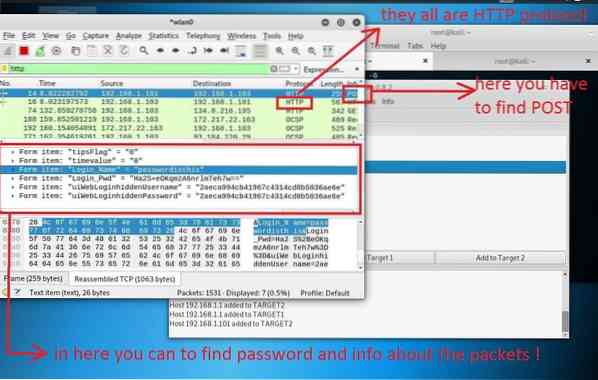

Fanger Https-trafikken med Wireshark

Det er her det hele kulminerer i nogle handlingsmæssige og relevante resultater.

Vi bruger Wireshark til at tiltrække https-trafikken og forsøge at hente adgangskoderne fra den.

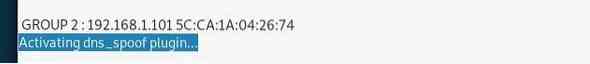

For at starte Wireshark skal du tilkalde en ny terminal og gå ind i Wireshark.

Når Wireshark er i gang, skal du instruere det om at filtrere andre trafikpakker end https-pakkerne ved at skrive HTTP i Anvend et skærmfilter og trykke på enter.

Nu vil Wireshark ignorere alle andre pakker og kun fange https-pakkerne

Hold øje med hver og hver pakke, der indeholder ordet "post" i beskrivelsen:

Konklusion

Når vi taler om hacking, er MITM et stort ekspertiseområde. En bestemt type MITM-angreb har flere forskellige unikke måder, de kan kontaktes på, og det samme gælder phishing-angreb.

Vi har set på den enkleste og alligevel meget effektive måde at få fat i en hel masse saftige oplysninger, der kan have fremtidige udsigter. Kali Linux har gjort denne slags ting virkelig let siden udgivelsen i 2013, med dens indbyggede værktøjer, der tjener et eller andet formål.

I hvert fald handler det om det for nu. Jeg håber, du har fundet denne hurtige vejledning nyttig, og forhåbentlig har den hjulpet dig i gang med phishing-angreb. Bliv ved med flere tutorials om MITM-angreb.

Phenquestions

Phenquestions