Fuld kryptering (FDE) er en af de bedste sikkerhedsforanstaltninger, du kan tage for at beskytte data i enhedens lager. Som navnet antyder, krypterer FDE indholdet (filer, software) på et lagerdrev i sin helhed, inklusive selve operativsystemet. FDE kan aktiveres i Linux, Windows og macOS samt Android-systemer.

Når FDE er aktiveret på din enhed, skal du angive en krypteringsnøgle ved hvert loginforsøg. Når du har indtastet den korrekte krypteringsnøgle, dekrypteres disken, og din enhed starter som normalt.

FDE bør ikke forveksles med File Level Encryption (FLE), da sidstnævnte kun beskytter individuelle filer, der er blevet krypteret manuelt af brugeren.

Det skal også bemærkes, at Full Disk Encryption kun fungerer, så længe brugeren har logget af systemet. Når en autoriseret bruger logger ind på systemet,

Selvom det ikke alene er tilstrækkeligt, fungerer FDE som et godt første skridt mod at sikre dine data mod uautoriseret adgang.

I denne vejledning lærer du, hvordan du konfigurerer ArchLinux med fuld diskkryptering med UEFI-firmwaretilstand og i en GPT-diskpartition.

Trin 1: Indstil Boot Mode til UEFI

For at følge denne vejledning skal du først indstille starttilstanden til UEFI.

For at kontrollere, om dit system allerede er i UEFI, skal du udstede følgende kommando for at tilkalde efivars-biblioteket:

$ ls / sys / firmware / efi / efivarsHvis der ikke bliver bedt om nogen fejl før biblioteket, kan du være sikker på, at systemet er startet i UEFI.

Hvis systemet ikke er startet i UEFI, skal du genstarte og trykke på menutasten på dit tastatur (hvilken tast der er afhængig af den specifikke model, du bruger; slå op). Åbn fanen firmware, og indstil systemet til at starte i UEFI-tilstand.

Trin 2: Sørg for, at systemuret er nøjagtigt

Kontroller, om dit systemur er opdateret ved at indtaste følgende:

$ timedatectl set-ntp trueFølgende syntaks indstiller tiden:

$ timedatectl set-time "åååå-MM-dd tt: mm: ss"Trin 3: Separer partitioner i lager

For at bruge gdisk til at oprette rod- og bootpartitioner skal du udstede følgende:

$ gdisk / dev / sdaSlet derefter allerede eksisterende partitioner ved at trykke på o, og tryk på n to gange, når du bliver bedt om input. Tryk derefter på s for at liste de allerede eksisterende partitioner skal du trykke på w for at overskrive disse partitioner, og tryk på y at bekræfte.

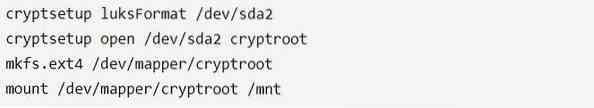

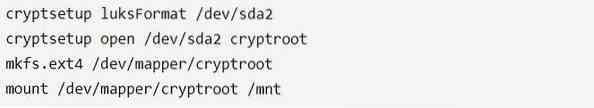

Trin 4: Klar rodpartition

Det næste trin er at oprette en rodpartition. Gør det ved at indtaste følgende:

$ cryptsetup luksFormat / dev / sda2$ cryptsetup open / dev / sda2 cryptroot

$ mkfs.ext4 / dev / mapper / cryptroot

Monter derefter den krypterede rodpartition:

$ mount / dev / mapper / cryptroot / mnt

Trin 5: Konfigurer bootpartitionen

Kør følgende kommando for at oprette bootpartitionen:

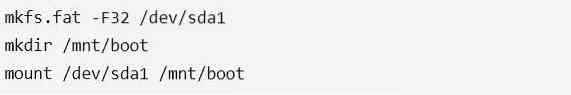

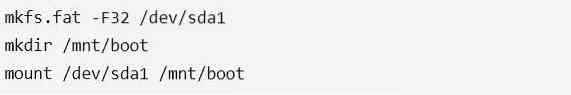

$ mkfs.fedt -F32 / dev / sda1$ mkdir / mnt / boot

Monter derefter partitionen ved at indtaste følgende:

$ mount / dev / sda1 / mnt / boot

Trin 6: Installer understøttende afhængigheder

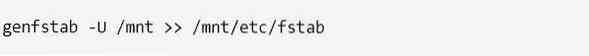

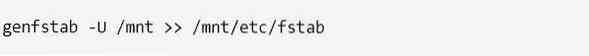

Udsted følgende kommando for at producere en fstab-fil:

$ genfstab -U / mnt >> / mnt / etc / fstab

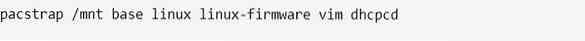

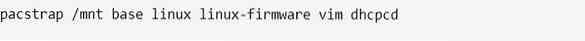

Download derefter vim- og dhcpcd-pakkerne ved at indtaste følgende:

Trin 7: Skift rodmappe

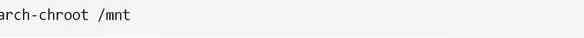

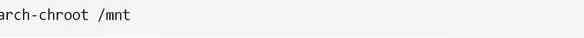

Brug følgende kommando til at ændre rodmappen:

$ arch-chroot / mnt

Trin 8: Indstil tidszoner

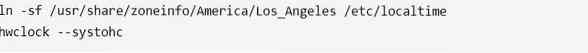

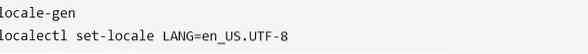

Sørg for, at tidszonen er nøjagtig i forhold til din placering:

$ ln -sf / usr / share / zoneinfo / America / Los_Angeles / etc / localtime$ hwclock --systohc

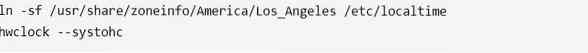

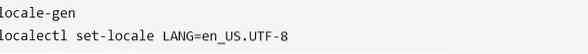

Trin 9: Rediger relevante lokaliteter

Kør følgende kommando for at liste de relevante lokaliteter:

$ lokal-gen$ localectl set-locale LANG = da_US.UTF-8

Især redigerer du / etc / locale.gen lokalitet.

Trin 10: Skift til mkinitcpio

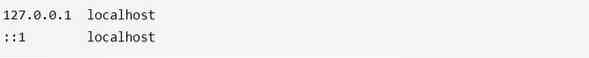

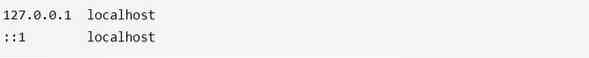

Først skal du tilføje / etc / hosts:

# 127.0.0.1 lokal vært# :: 1 lokal vært

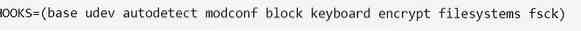

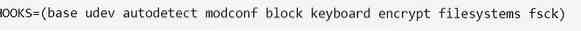

Slå derefter op og rediger / etc / mkinitcpio.konf.

Sørg for at medtage krypteringskrogene og overføre tastaturkrogene, så krypteringen følger den.

Udsted følgende kommando for at producere opstartsbillederne:

Trin 11: Indtast krypteringsnøgle

$ passwd

Trin 12: Installer ucode-pakke

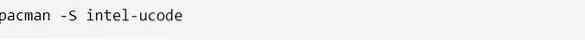

Hvis du bruger intel, skal du skrive følgende kommando:

$ pacman -S intel-ucode

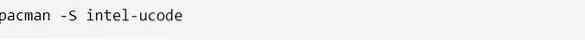

For AMD-brugere skal kommandoen være:

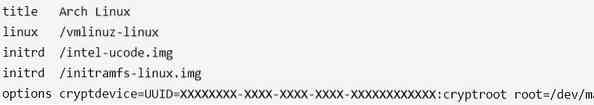

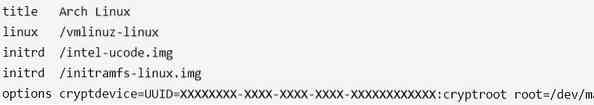

Trin 13: Installer og opsæt EFI Boot Manager

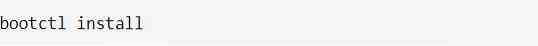

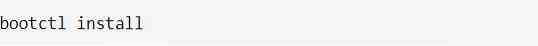

For at installere en EFI boot manager skal du køre følgende kommando:

$ bootctl installation

Trin 14: Kør genstart

Skriv exit, og genstart derefter.

$ genstartVed genstart bliver du bedt om at indtaste en adgangskode.

Det er det! Sådan installerer du ArchLinux med fuld diskkryptering.

Konklusion

En af de bedste måder at beskytte din telefon, computer og bærbare enheder mod uautoriserede login er Fuld diskkryptering.

I denne vejledning lærte du, hvordan du installerer ArchLinux med fuld diskkryptering. Med FDE til din rådighed behøver du ikke længere bekymre dig om andre mennesker, der trænger ind på dit system.

Forhåbentlig syntes du, at denne vejledning var nyttig og nem at følge. Hold dig ved linuxhint.com for flere indlæg relateret til datasikkerhed.

Phenquestions

Phenquestions