Et indtrængningsdetekteringssystem kan advare os mod DDOS, brute force, exploits, datalækage og mere, det overvåger vores netværk i realtid og interagerer med os og med vores system, når vi beslutter.

På LinuxHint dedikerede vi tidligere Snort to tutorials, Snort er et af de førende indtrængningsdetekteringssystemer på markedet og sandsynligvis den første. Artiklerne var installation og brug af Snort Intrusion Detection System til at beskytte servere og netværk og konfigurere Snort IDS og oprette regler.

Denne gang viser jeg, hvordan jeg opsætter OSSEC. Serveren er kernen i softwaren, den indeholder reglerne, begivenhedsposter og politikker, mens agenter er installeret på de enheder, der skal overvåges. Agenter leverer logfiler og informerer om hændelser til serveren. I denne vejledning installerer vi kun serversiden for at overvåge den anvendte enhed, serveren indeholder allerede agentfunktioner til den enhed, den er installeret i.

OSSEC Installation:

Først og fremmest køre:

apt installere libmariadb2For Debian- og Ubuntu-pakker kan du downloade OSSEC Server på https: // opdateringer.atomicorp.com / kanaler / ossec / debian / pool / main / o / ossec-hids-server /

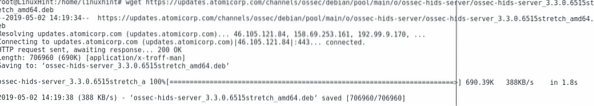

Til denne vejledning downloader jeg den aktuelle version ved at skrive i konsollen:

wget https: // opdateringer.atomicorp.com / kanaler / ossec / debian / pool / main / o /ossec-hids-server / ossec-hids-server_3.3.0.6515stretch_amd64.deb

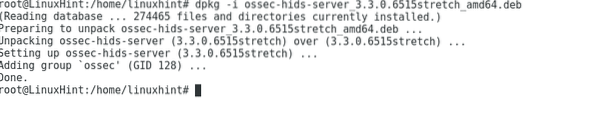

Kør derefter:

dpkg -i ossec-hids-server_3.3.0.6515stretch_amd64.deb

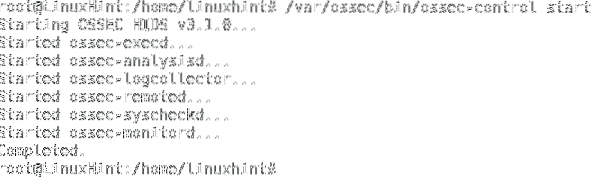

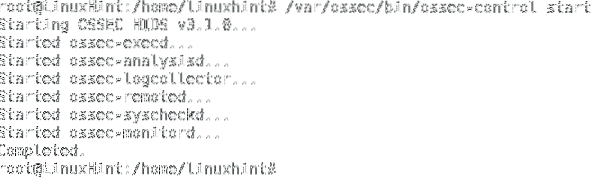

Start OSSEC ved at udføre:

/ var / ossec / bin / ossec-kontrol start

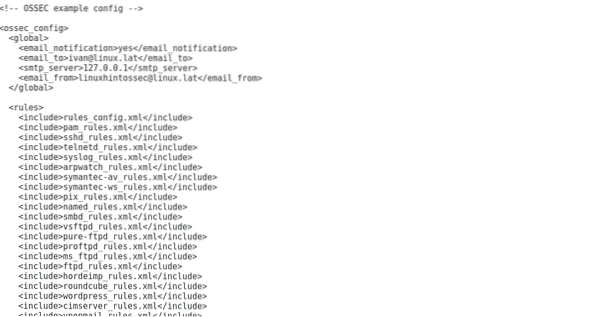

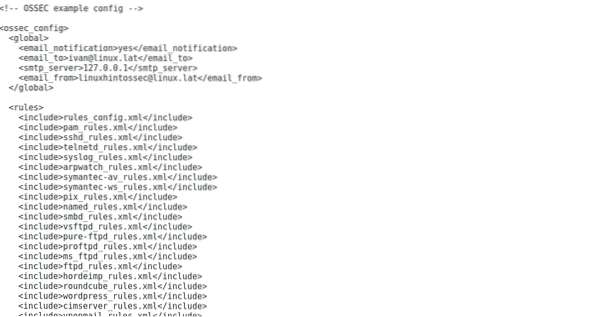

Som standard aktiverede vores installation ikke mailmeddelelse for at redigere den type

nano / var / ossec / etc / ossec.konfLave om

Til

Og tilføj:

Trykke ctrl + x og Y for at gemme og afslutte og starte OSSEC igen:

/ var / ossec / bin / ossec-kontrol start

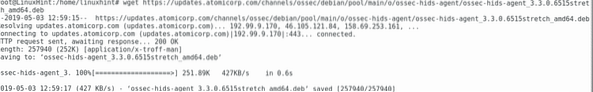

Bemærk: hvis du vil installere OSSEC's agent på en anden enhedstype:

wget https: // opdateringer.atomicorp.com / kanaler / ossec / debian / pool / main / o /ossec-hids-agent / ossec-hids-agent_3.3.0.6515stretch_amd64.deb

dpkg -i ossec-hids-agent_3.3.0.6515stretch_amd64.deb

Lad os igen kontrollere konfigurationsfilen for OSSEC

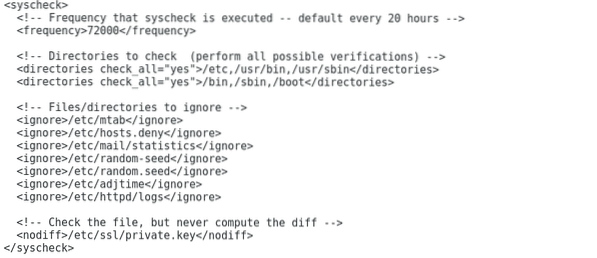

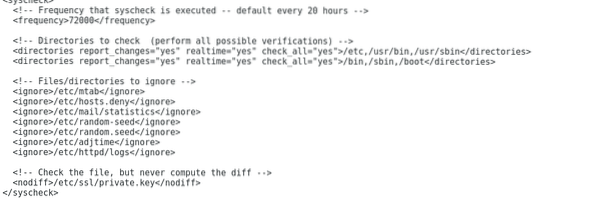

nano / var / ossec / etc / ossec.konf Rul ned for at nå Syscheck-sektionen

Rul ned for at nå Syscheck-sektionen

Her kan du bestemme de mapper, der kontrolleres af OSSEC, og revisionsintervallerne. Vi kan også definere mapper og filer, der skal ignoreres.

For at indstille OSSEC til at rapportere begivenheder i realtid skal du redigere linjerne

Til

/ usr / sbin

Sådan tilføjes en ny mappe til OSSEC for at kontrollere tilføj en linje:

Luk nano ved at trykke på CTRL + X og Y og skriv:

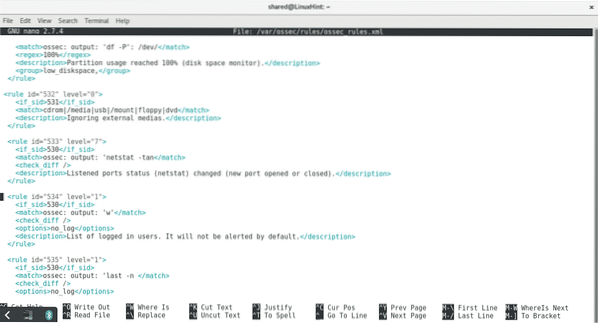

nano / var / ossec / regler / ossec_rules.xml

Denne fil indeholder OSSECs regler, regleniveauet bestemmer systemets svar. For eksempel rapporterer OSSEC som standard kun om niveau 7-advarsler, hvis der er en regel med niveau lavere end 7, og du vil blive informeret, når OSSEC identificerer hændelsen, rediger niveauet for 7 eller højere. For eksempel, hvis du vil blive informeret, når en vært bliver blokeret af OSSECs Active Response, skal du redigere følgende regel:

Til:

Et sikrere alternativ kan være at tilføje en ny regel i slutningen af filen, der omskriver den forrige:

Nu har vi OSSEC installeret på lokalt niveau, på en næste tutorial lærer vi mere om OSSEC regler og konfiguration.

Jeg håber, du fandt denne tutorial nyttig til at komme i gang med OSSEC, fortsæt med at følge LinuxHint.com for flere tip og opdateringer om Linux.

Phenquestions

Phenquestions