Krav

Denne guide bruger Ubuntu 16.04 som det operativsystem, som webserveren kører på. De samme trin kan dog bruges til andre Ubuntu-versioner så længe der ikke er nogen forskel i indstillingerne. Denne vejledning antager, at brugeren allerede har en webserver installeret, og det er Nginx. Som SSH-klient bruges Putty, og som fileditor Nano anbefales.

Opløsning

- Den webserver, der er oprettet på dråberne, kan tilgås via SSH-protokol. Download og installer Putty fra dets officielle hjemmeside. Ansøgningen er helt gratis.

- Når du har downloadet Putty, skal du downloade Nano. Formålet med Putty er at få adgang til Linux-konsollen for at skrive shell-kommandoer, mens Nano bruges til redigering af interne filer såsom Nginx-standardfilen.

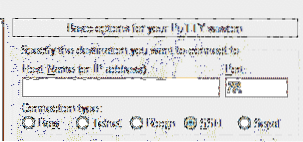

- Start Putty og gå til fanen Session.

- Skriv IP-adressen til DigitalOceans dråbe, hvor webserveren er installeret, i feltet Værtsnavn. Dråbernes IP-adresse kan findes i https: // cloud.digitalocean.com / dråber. Skriv 22 i portfeltet.

- Når du har indsendt alle de krævede felter som vist ovenfor, skal du trykke på okay for at anvende ændringerne og logge ind på Droplet. Når du logger på systemet, vil det bede om brugernavnet og adgangskoden til Droplet. Både brugernavn og adgangskode sendes til den registrerede e-mail i DigitalOcean, når Droplet oprettes.

- Denne guide bruger Certbot, et tredjepartsværktøj til at automatisere hele processen med at hente og forny de digitale certifikater. Certbot har sin egen hjemmeside, hvorfra kommandoerne, der skal bruges, nemt kan genereres. I henhold til Certbot er de rigtige kommandoer til at installere Certbot på Ubuntu disse. Først opdaterer den pakkeoplysningerne i det lokale lager, derefter installeres den fælles softwaregenskaber, der indeholder nogle nyttige scripts til håndtering af personlig pakke opnår (PPA), derefter installeres certbot, derefter opdateres det lokale lager igen, derefter installeres det endelig python certbot nginx-pakke. Sørg for, at alle disse pakker er installeret korrekt, inden du går videre til næste trin.

$ sudo apt-get install software-egenskaber-fælles

$ sudo add-apt-repository ppa: certbot / certbot

$ sudo apt-get opdatering

$ sudo apt-get install python-certbot-nginx

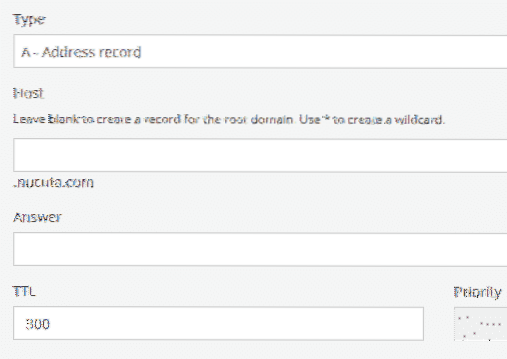

- Naviger til webstedet, hvorfra domænet blev købt. Denne vejledning bruger Porkbun som domæneregistrator, og tilføj derefter A-posten til domænet. Type er en post, værten er blank, hvis IP'en er knyttet til roddomænet, ellers brug underdomænenavnet uden roddomænet, for eksempel hvis det er nucuta.com, brug bare www. Indtast IP-adressen til Droplet som svar.

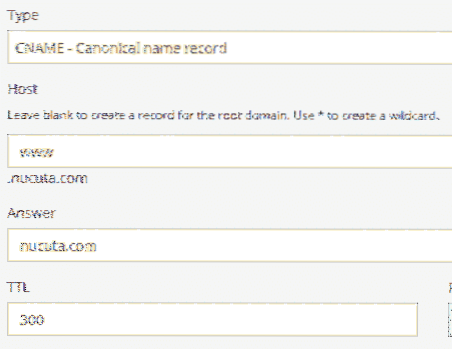

- På samme måde omdirigerer WWW-trafik til roddomænet som følger. Type er “CNAME”, vært er “WWW”, svar er “nucuta.com ”eller dit domæne. Dette trin er vigtigt, da det omdirigerer al www-trafik til roddomæne.

- Brug følgende kommando på Putty for at få adgang til standardfilen til Nginx. Standardfilen bruger som standard en serverblok, hvor det primære domæne er placeret. Nano Editor anbefales stærkt, da det er ret praktisk at bruge sammenlignet med andre.

- I standardfilen skal du navigere til server blokere og omdirigere HTTP-trafik til HTTP'er, og i den anden serverblok, hvor sikker trafik håndteres, skal du ændre servernavn til domænenavn, for eksempel

- Skriv følgende kommando for at genstarte Nginx-webserveren. Hver gang der blev foretaget en ændring i standardfilen, skal hele Nginx-serveren genstartes for at nye ændringer skal have nogen effekt.

- Som standard blokerer Firewall al trafik undtagen til port 80 og 22. HTTPS bruger port 443; derfor skal den åbnes manuelt for at få adgang til webserveren fra klientsiden. Åbning af porten afhænger af Firewall.

I CSF (konfigureret server firewall)

- Åbner CSF-konfigurationsfilen ved at skrive følgende kommando.

- Føj følgende porte til TCP ind og ud.

TCP_OUT = "20,21,22,25,53,80,443"- Genstart CSF ved at skrive

csf -r

I USF (ukompliceret firewall)

- Skriv følgende to kommandoer for at tilføje HTTPS til undtagelseslisten. “Nginx Full” -pakke har både HTTP- og HTTPS-porte; Derfor tilføjer den fulde pakke både trafik ind og ud.

sudo ufw slet tillad 'Nginx HTTP'- Skriv følgende kommando for at se status

ufw-status

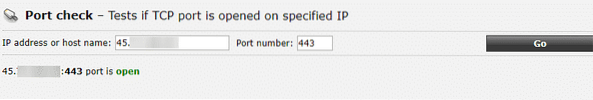

- Tjek 443-porten fra et eksternt websted for at sikre, at den åbner helt sikkert. Hvis porten er åben, står der "443 port er åben"

- Brug nu Certbot til at hente SSL-certifikatet til domænet. D-parameter er påkrævet for at specificere domænet. Lad os kryptere frigiver et certifikat til både rod- og www-underdomænet. At kun have en til begge versioner udsender en advarsel i browseren, hvis en besøgende får adgang til den anden version; derfor er det vigtigt at få certifikatet til begge versioner. sudo certbot --nginx -d nucuta.com-d www.nucuta.com

- Certbot vil bede om at omdirigere al HTTP-trafik til HTTPS, men det er ikke nødvendigt, da det allerede er gjort i et af de foregående trin.

- Gå nu til SSL Lab-webstedet, og kontroller kvaliteten eller andre problemer med certifikatet og dets konfiguration. https: // www.ssllabs.com / ssltest /

- Hvis den aktuelle konfiguration ikke er sikret nok, skal du navigere til Mozilla SSL-konfigurationsgenerator og generere indstillingerne til din webserver. https: // mozilla.github.io / server-side-tls / ssl-config-generator /. Da her bruger Nginx, skal du sørge for at bruge Nginx som webserver. Det tilbyder tre muligheder, mellemliggende, gamle og moderne. Gammel mulighed gør hjemmesiden kompatibel med stort set alle browsere, inklusive super gamle browsere som IE 6, mens den mellemliggende mulighed gør den ideel til gennemsnitsbrugere, den moderne mulighed genererer konfiguration, der kræves for maksimal sikkerhed, men da en handel ikke fungerer, fungerer webstedet ikke korrekt på ældre browsere. Så det anbefales stærkt til websteder, hvor sikkerheden er et stort problem.

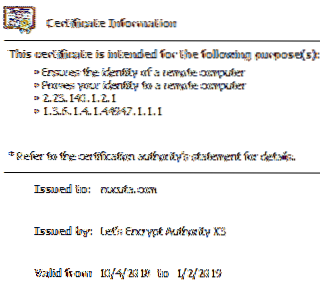

- Naviger til dit websted, og højreklik på låsikonet og derefter "Certifikat" for at se certifikatet.

- Hvis det viser en fremtidig dato efter TO i gyldig fra option, hvilket betyder, at certifikatoptagelsesprocessen blev afsluttet. Det er dog vigtigt at omdirigere trafik til den relevante version af domænet, for eksempel kan HTTP og WWW-trafik omdirigeres HTTPS-roddomæne som det ses i denne vejledning. Certifikatet fornyes automatisk af certbot; derfor er det altid tilgængeligt for webstedsejeren gratis.

Phenquestions

Phenquestions