nsloopkup

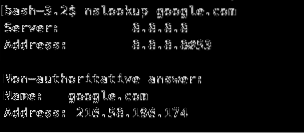

Nslookup er en service / et værktøj til at slå op på dns-forespørgslen. Konverterer domænenavnet eller værten til IP-adresse. Nslookup kan bruges i to tilstande interaktiv og ikke-interaktiv tilstand. Interaktiv tilstand bruges til os til manuel kontrol og ikke-interaktiv tilstand hjælp til at scripte checks for et stort antal input. Også i tilfælde af automatiserede scripts bruges de ikke-interaktive kommandoer.

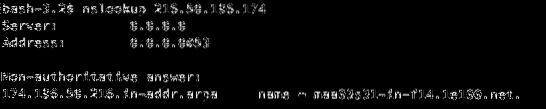

Omvendt dns-opslag

Vi kan kontrollere rDNS for IP ved hjælp af nslookup-kommandoen. Du kan kontrollere skærmbilledet for det samme.

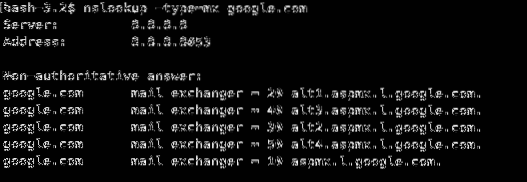

Vi kan spørge specifikke dns-poster ved hjælp af kommandoen nslookup ved at angive typen. Se kontrol af MX-postkontrol i skærmbilledet.

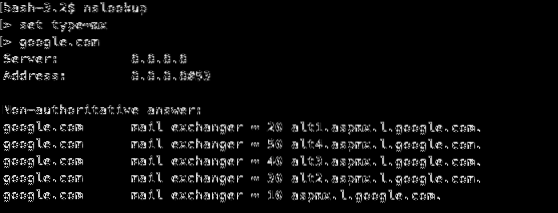

Du kan kontrollere den interaktive tilstand fra følgende skærmbillede.

vært

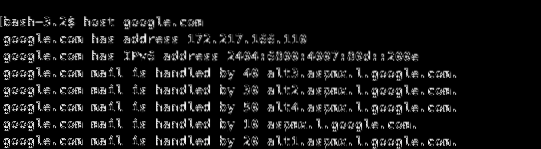

værtkommando bruges til at udføre dns-opslag. Det bruges hovedsageligt til konvertering af vært til IP og omvendt. Du kan kontrollere følgende skærmbilleder for detaljer.

Følgende er brugen af domæne i "vært" -kommandoen:

Følgende er brugen af IP i "host" -kommandoen:

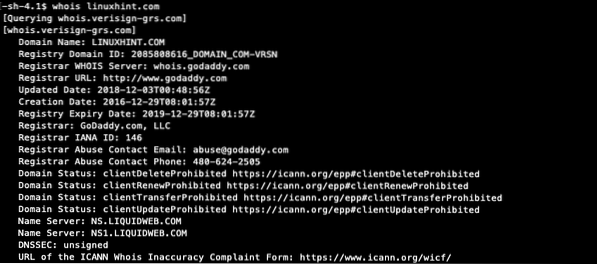

Hvem er

Whois er måden at finde ud af, om domænet er registreret eller ej. Fra whois-rapporten får vi andre oplysninger som den registrerede ejer af domænet. Registratoroplysninger og domænets autoritative navneservere. I whois-rapporten får vi hele adressen på den registrerede ejer med e-mail og telefonnummer, medmindre den private registrering er aktiveret. I de fleste tilfælde er det ikke aktiveret, og vi kan kontakte den registrerede ejer ved hjælp af e-mailen i rapporten. Årsagen til den private registrering skyldes misbrug af oplysninger i whois-rapporten.

Du kan kontrollere whois-rapporten på flere måder. Enten via kommandolinjen eller ved hjælp af websteder, der giver værktøjet gratis. Ved hjælp af kommandolinjen kan du videregive domænenavnet som argument for kommandoen “whois”. Følgende er syntaksen for brugen

hvem er dit domæne.com

Et prøveresultat følger;

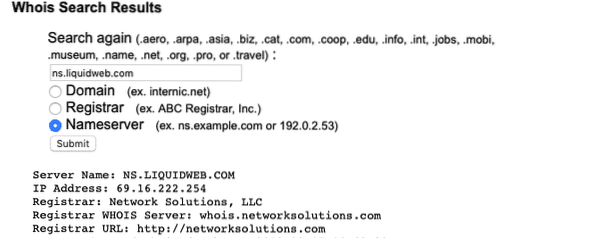

Følgende er et webværktøj tilgængeligt gratis til at finde den, der er rapporten.

https: // www.intern.net / whois.html

Der er tre muligheder på den interne side, de giver os mulighed for at søge efter domænet, registratoren og efter navneserverne. Ved at vælge indstillingen "Navneservere" kan vi bekræfte, om navneserverne er korrekt registreret eller ej.

For eksempel navneserverne til domænet “linuxhint.com ”følger, og du kan kontrollere registreringsoplysningerne for navneserveren“ ns.flydende web.com “. Se billedet for flere detaljer.

linuxhint.com. 3599 IN NS ns1.flydende web.com.

linuxhint.com. 3599 IN NS ns.flydende web.com.

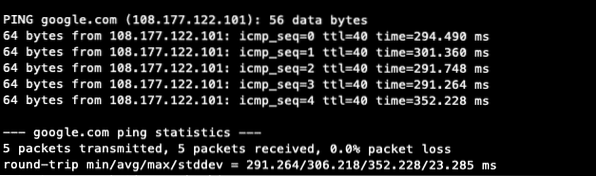

ping

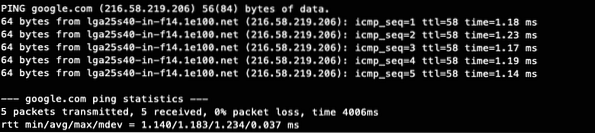

Ping er et netværksadministrationsværktøj, der bruges til at teste, om destinationsværten kan nås eller ej. Den måler normalt returflyvningstiden mellem den oprindelige vært og destinationsværten. Med lokale internetudbydere er rundturstiden omkring 300 ms, og hvis vi tjekker fra en server, er tiden for det meste mindre end 10 ms. Følgende er prøve-ping-resultatet.

Fra lokalt system med mindre internethastighed

Ping-resultat fra en server. Du kan se forskellen i tiden for rtt fra ping-resultatet fra en server og fra en lokal internetudbyder.

Fra ovenstående resultat kan vi spore rundturstiden (rtt) og pakketab i ping. Baseret på pakketabet kan vi kontrollere, om der findes et netværksproblem eller ej.

Den normale ping-kommando er til brug af ipv4 IP-adressen. Nu er dage ipv6 ip'er tilgængelige, og ping6 er den kommando, der bruges med ipv6.

grave

Dig er den mest anvendte kommando til at lede efter dns-poster. Vi kan bruge denne kommando til at hente en bestemt post eller alle poster på forskellige måder. Vi kan se på dns-poster fra specifik dns-server ved hjælp af "grave" -kommandoen. Tilpas resultaterne baseret på de argumenter, der er sendt sammen med kommandoen. Ved hjælp af sporingsindstillingen kan vi se efter sporingen af dns-opslag.

traceroute

Traceroute-kommando bruges til at diagnosticere netværket. Ved hjælp af traceroute-resultatet kan vi diagnosticere tillidsforsinkelser og pakketab ved hver knude i netværksstien. Ved at analysere traceroute-rapporten kan vi spore IP-blokken på ISP-niveau (Internet Service Provider) eller spore netværksforsinkelsen i netværksstien.

Ud over linux-værktøjerne skal du kende nogle af webværktøjerne til at få dns-rapporterne. Du kan finde webværktøjer til alle ovenstående kommandoer leveret af forskellige websteder. Følgende 3 websteder, der bruges til at kontrollere dns-rapport og dns-poster.

IntoDNS

intoDNS-rapporten beskæftiger sig med de fleste af de dns-relaterede forespørgsler og checks. Hvis du er teknisk, kan du foretage fejlfinding af de fleste af de dns-relaterede problemer ved at analysere rapporten. Du kan kontrollere rapporten ved hjælp af følgende format.

http: // intodns.com / linuxhint.com

Digdns

Digdn.info er et dns-rapportværktøj leveret af Nixtree. Du får almindelige DNS-poster, rDNS af IP'erne i de førstnævnte IP'er. Så brugeren kan kontrollere, at alle MX for domænerne har gyldig rDNS eller ej. Og også SPF-kontrol udføres også i dette. Du kan tjekke dns-rapporten fort “linuxhint.com ”fra følgende link.

https: // www.digdns.info / linuxhint.com

Mxtoolbox

Mxtoolbox er ikke kun et dnslookup-værktøj. Det er en stor samling af webværktøjer som sortlistekontrol, analysere mailoverskrifter, dns-opslag og mere. Du kan besøge følgende link for at se de tilgængelige værktøjer fra webstedet.

https: // mxtoolbox.com / NetworkTools.aspx

Konklusion

Disse værktøjer er til at få dn-rapporten på forskellige måder. Hvis du er systemadministrator, skal du være fortrolig med brugen af disse værktøjer og hvordan du læser og forstår rapporten.

Phenquestions

Phenquestions