Opsætning af SCP og SSH:

Du bliver nødt til at udføre følgende konfigurationstrin for at udføre SCP- og SSH-operationer fra localhost til eksternt cloud-aktiv:

Installation af AWS Systems Manager Agent på EC2-forekomster:

Hvad er en SSM-agent?

Amazons software SSM Agent kan installeres og konfigureres på en EC2-forekomst, virtuel maskine eller on-site server. SSM Agent giver System Manager mulighed for at opdatere, kontrollere og tilpasse disse værktøjer. Agenten håndterer anmodninger fra AWS Cloud System Manager-tjenesten, udfører dem som defineret i anmodningen og overfører status og udførelsesoplysninger tilbage til Device Manager-tjenesten ved hjælp af Amazon Message Delivery Service. Hvis du sporer trafikken, kan du se dine Amazon EC2-forekomster og eventuelle on-site servere eller virtuelle maskiner i dit hybridsystem, der interagerer med ec2-meddelelsesendepunkter.

Installation af SSM-agent:

SSM Agent er installeret på nogle forekomster af EC2 og Amazon System Images (AMI'er) som Amazon Linux, Amazon Linux 2, Ubuntu 16, Ubuntu 18 og 20 og Amazon 2 ECS-optimerede AMI'er. Derudover kan du installere SSM manuelt fra enhver AWS-region.

For at installere det på Amazon Linux skal du først downloade SSM-agentinstallationsprogrammet og derefter køre det ved hjælp af følgende kommando:

[e-mail-beskyttet]: ~ $ sudo yum installation -y https: // s3.område.amazonaws.com / amazon-ssm-region / nyeste / linux_amd64 / amazon-ssm-agent.omdrejningstalI ovenstående kommando, “område" afspejler AWS-regionidentifikator leveret af systemadministratoren. Hvis du ikke kan downloade det fra regionen, har du angivet, brug den globale URL i.e

[e-mail-beskyttet]: ~ $ sudo yum installation -y https: // s3.amazonaws.com / ec2-downloads-windows / SSMAgent / seneste / linux_amd64 / amazon-ssm-agent.omdrejningstalEfter installationen skal du bekræfte, om agenten kører eller ikke ved hjælp af følgende kommando:

[e-mail-beskyttet]: ~ $ sudo-status amazon-ssm-agentHvis ovenstående kommando viser, at amazon-ssm-agent er stoppet, så prøv disse kommandoer:

[e-mail-beskyttet]: ~ $ sudo starter amazon-ssm-agent[e-mail-beskyttet]: ~ $ sudo-status amazon-ssm-agent

Oprettelse af IAM-instansprofil:

Som standard har AWS Systems Manager ikke tilladelse til at udføre handlinger på dine instanser. Du skal tillade adgang ved hjælp af AWS Identity and Access Management Instant Profile (IAM). Ved lanceringen overfører en container IAM-positionsdata til en Amazon EC2-forekomst kaldes en instansprofil. Denne betingelse udvides til godkendelser af al AWS Systems Manager-kapacitet. Hvis du bruger System Manager-funktioner, som kommandoen Kør, kan en instansprofil med de grundlæggende tilladelser, der er nødvendige for Session Manager, allerede være knyttet til dine forekomster. Hvis dine forekomster allerede er tilsluttet en instansprofil, der inkluderer AmazonSSMManagedInstanceCore AWS Managed Policy, er de relevante Session Manager-tilladelser allerede udstedt. I bestemte tilfælde kan det dog være nødvendigt at ændre tilladelser for at tilføje session manager tilladelser til en instansprofil. Først og fremmest skal du åbne IAM-konsollen ved at logge på AWS-styringskonsollen. Klik nu på “Roller”I navigationslinjen. Vælg her navnet på den position, der skal medtages i politikken. På fanen Tilladelser skal du vælge Tilføj tilføjelsespolitik nederst på siden. Klik på fanen JSON, og udskift det allerede paced indhold med følgende:

"Version": "2012-10-17",

"Udmelding": [

"Effekt": "Tillad",

"Handling": [

"ssmmessages: CreateControlChannel",

"ssmmessages: CreateDataChannel",

"ssmmessages: OpenControlChannel",

"ssmmessages: OpenDataChannel"

],

"Ressource": "*"

,

"Effekt": "Tillad",

"Handling": [

"s3: GetEncryptionConfiguration"

],

"Ressource": "*"

,

"Effekt": "Tillad",

"Handling": [

"kms: dekrypter"

],

"Ressource": "nøgle-navn"

]

Når du har udskiftet indholdet, skal du klikke på gennemgangspolitikken. På denne side skal du indtaste navnet på den integrerede politik som SessionManagerPermissions under indstillingen Navn. Herefter skal du vælge indstillingen Opret politik.

Opdatering af kommandolinjegrænseflade:

For at downloade version 2 af AWS CLI fra Linux-kommandolinjen skal du først downloade installationsfilen ved hjælp af curl-kommandoen:

[e-mail-beskyttet]: ~ $ curl "https: // awscli.amazonaws.com / awscli-exe-linux-x86_64.zip "-o" awscliv2.zip "Pak installationsprogrammet ud ved hjælp af denne kommando:

[e-mail-beskyttet]: ~ $ unzip awscliv2.lynlåsFor at sikre, at opgraderingen er aktiveret samme sted som den allerede installerede AWS CLI version 2, skal du finde det eksisterende symlink ved hjælp af hvilken kommando og installationsmappen ved hjælp af kommandoen ls som denne:

[e-mail-beskyttet]: ~ $ hvilke aws[e-mail-beskyttet]: ~ $ ls -l / usr / local / bin / aws

Konstruer installationskommandoen ved hjælp af denne symlink- og biblioteksinformation, og bekræft derefter installationen ved hjælp af nedenstående kommandoer:

[e-mail-beskyttet]: ~ $ sudo ./ aws / install --bin-dir / usr / local / bin --install-dir / usr / local / aws-cli --opdatering[e-mail-beskyttet]: ~ $ aws --version

Installation af Session Manager-plugin:

Installer Session Manager-pluginet på din lokale computer, hvis du vil bruge AWS CLI til at starte og afslutte sessioner. For at installere dette plugin på Linux skal du først downloade RPM-pakken og derefter installere den ved hjælp af følgende rækkefølge af kommandoer:

[e-mail-beskyttet]: ~ $ curl "https: // s3.amazonaws.com / session-manager-downloads / plugin / seneste / linux_64bit / session-manager-plugin.rpm "-o" session-manager-plugin.rpm "[e-mail-beskyttet]: ~ $ sudo yum install -y session-manager-plugin. omdrejningstal

Efter installation af pakken kan du bekræfte, om pluginet er installeret med succes eller ikke ved hjælp af følgende kommando:

[e-mail-beskyttet]: ~ $ session-manager-pluginELLER

[e-mail-beskyttet]: ~ $ aws ssm start-session - mål-id-af-en-instans-du-har-tilladelser-til-adgangOpdatering af den lokale værts-SSH-konfigurationsfil:

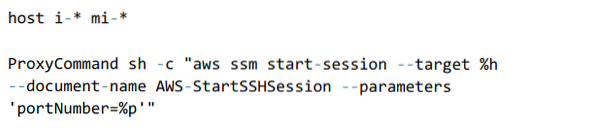

Skift SSH-konfigurationsfilen for at tillade en proxy-kommando at starte en session i Session Manager og videregive alle data via forbindelsen. Føj denne kode til SSH-konfigurationsfilen, der er paced på “~ /.ssh / config ”:

Brug af SCP og SSH:

Nu vil du være parat til at sende SSH- og SCP-forbindelser med dine skyegenskaber direkte fra din nærliggende pc, når de tidligere nævnte trin er færdige.

Få sky-aktiv-forekomst-id. Dette kan opnås via AWS-administrationskonsollen eller følgende kommando:

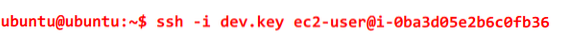

[e-mail-beskyttet]: ~ $ aws ec2 beskriv-forekomsterSSH kan udføres som normalt ved at bruge instans-id som værtsnavn, og SSH-kommandolinjen skifter sådan:

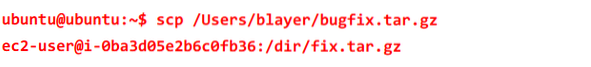

Nu kan filer nemt overføres til den eksterne maskine uden behov for et mellemliggende trin ved hjælp af SCP.

Konklusion:

Brugere har stole på firewalls i årevis for at få adgang til skyindhold sikkert, men disse muligheder har problemer med kryptering og styring. Selvom uendelig infrastruktur er et ideelt mål af forskellige årsager, skal oprettelse eller vedligeholdelse af et live system i visse tilfælde kopiere patches eller andre data til liveinstanserne, og mange vil ende med et behov for at komme til eller justere systemer, der kører live. AWS Systems Manager Session Manager tillader denne mulighed uden ekstra firewallindgang og behovet for eksterne løsninger som mellemliggende S3-brug.

Phenquestions

Phenquestions