Der er mange open source og proprietære sårbarhedsscannere på markedet, men vi diskuterer nogle populære og kompatible sårbarhedsscannere til rådighed.

Nessus

Nessus er den mest berømte og effektive platformssårbarhedsscanner. Den har en grafisk brugergrænseflade og er kompatibel med næsten alle operativsystemer inklusive Windows, MAC og Unix-lignende operativsystemer. Det var oprindeligt et freeware- og open source-produkt, men derefter i 2005 blev det købt tæt og fjernet fra open source-projekter. Nu koster dens professionelle version omkring $ 2.190 pr. År ifølge deres websted, hvilket stadig er meget billigere sammenlignet med konkurrenternes produkter. En begrænset freeware 'Nessus Home' version er også tilgængelig, men denne version har ikke alle dens funktioner og kan kun bruges til hjemmenetværk.

Det har kontinuerlig kommerciel og samfundsstøtte og opdateres regelmæssigt. Det kan automatisk scanne eksterne / lokale servere og webapplikationer for sårbarheder. Det har sit eget script-sprog, som kan bruges til at skrive plugins og udvidelser. Dens freeware kan downloades fra https: // www.holdbar.com / downloads / nessus

Vi prøver nessus på Ubuntu, for det downloader vi .deb-pakke fra hjemmesiden. Derefter skal du skrive dette i din terminal

[e-mail-beskyttet]: ~ $ cd Downloads /ubuntu @ ubuntu: ~ / Downloads $ sudo dpkg -i Nessus-8.1.2-debian6_amd64.deb

Skriv derefter

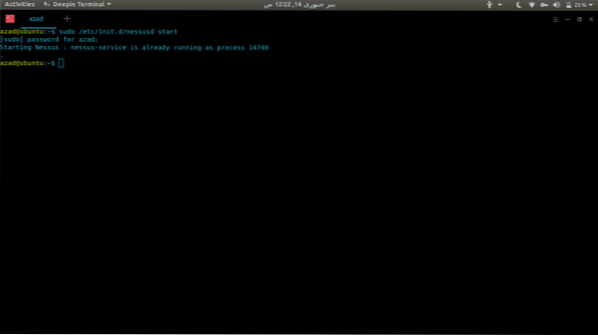

[e-mail-beskyttet]: ~ $ sudo / etc / init.d / nessusd start

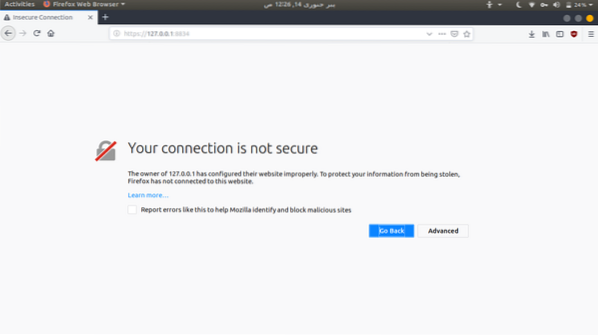

Dette starter en nessus-tjeneste på port 8834. Gå nu til https: // 127.0.0.1: 8834 / for at få adgang til Nessus Web UI.

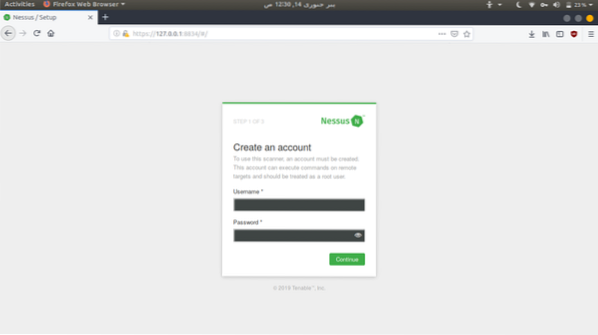

Dette advarer dig om usikker forbindelse, men klik på "Avanceret" og bekræft sikkerhedsundtagelse. Opret nu en bruger og tilmeld dig Nessus for at generere en nøgle til at bruge sin prøveversion.

Nmap

Nmap er det mest fleksible og omfattende open source-værktøj, der bruges til netværksopdagelse og sikkerhedsscanning. Det kan gøre alt fra port scanning til fingeraftryk Operativsystemer og sårbarheds scanning. Nmap har både CLI- og GUI-grænseflader, den grafiske brugergrænseflade kaldes Zenmap. Den har sin egen scriptmotor og leveres med forudskrevet .nse-scripts, der bruges til sårbarhedsscanning. Det har mange forskellige muligheder for at udføre hurtige og effektive scanninger. Sådan installeres Nmap i Linux.

[e-mail-beskyttet]: ~ $ sudo apt-get opdatering[e-mail-beskyttet]: ~ $ sudo apt-get upgrade -y

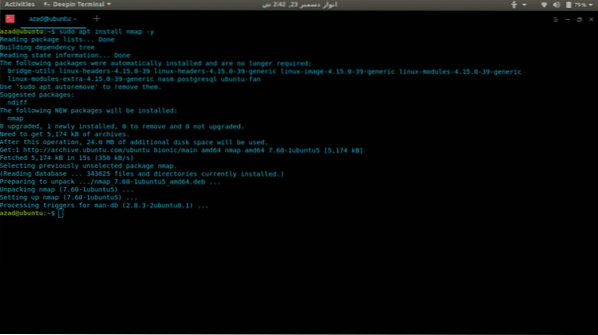

[e-mail-beskyttet]: ~ $ sudo apt-get install nmap -y

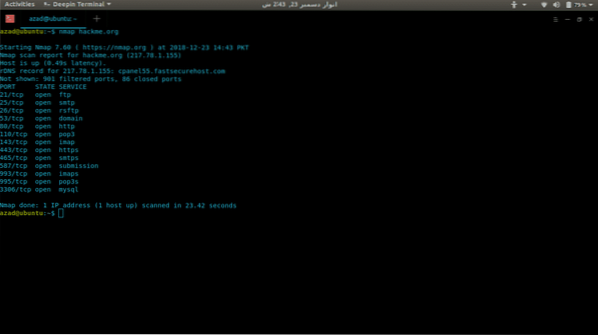

Nu bruger vi Nmap til at scanne en server (hackme.org) for åbne porte og for at liste tjenester tilgængelige på disse porte, det er virkelig nemt. Skriv bare nmap og serveradressen.

$ nmap hackme.org

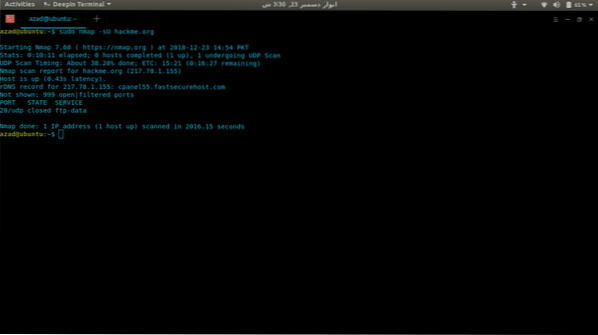

For at scanne efter UDP-porte skal du medtage -sU-indstillingen med sudo, fordi det kræver root-rettigheder.

$ sudo nmap -sU hackme.org

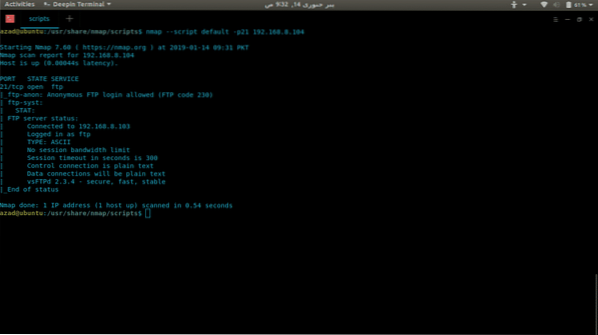

Nmap har sin egen scriptsmotor “nse”, hvor du kan skrive dine egne sårbarhedsscanningsskripter. Nmap leveres forudinstalleret med en masse sårbarhedsscanningsskripter, der kan bruges ved hjælp af "-script" -kommandoen.

Der er mange andre muligheder tilgængelige i Nmap som:

-p-: Scan efter alle 65535 porte

-sT: Scanning af TCP-forbindelse

-O: Scanner efter kørende operativsystem

-v: detaljeret scanning

-A: Aggressiv scanning, scanner efter alt

-T [1-5]: For at indstille scanningshastigheden

-Pn: Inkluder serverblokering af ping

-sC: Scan ved hjælp af alle standard-scripts

Nikto

Nikto er en enkel, gratis og Open Source Scanner, der er i stand til at udføre scanning efter mere end 6400 potentielle trusler og filer. Det scanner også webserverens version for at kontrollere, om der er versionrelaterede problemer. Det scanner webserverens konfigurationer såsom HTTP-tilladte metoder, standardmapper og filer. Det understøtter også plugins, proxyer, forskellige outputformater og flere scanningsmuligheder.

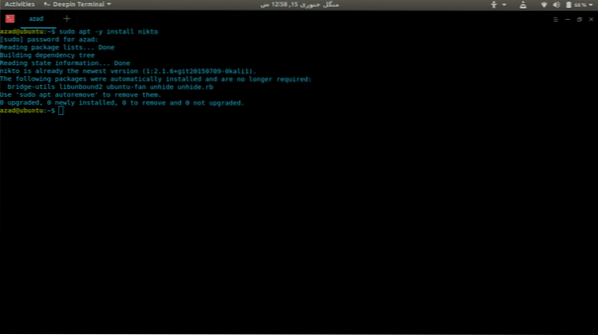

For at installere Nikto i Debian Linux skal du skrive

[email protected]: ~ $ sudo apt-get update && sudo apt-get upgrade[e-mail-beskyttet]: ~ $ sudo apt -y install nikto

Brugseksempel:

[e-mail-beskyttet]: ~ $ nikto -h http: // canyouhack.osOPENVAS

OpenVAS er en forked version af sidste gratis Nessus på github, efter at den blev købt tæt i 2005. Til sine plugins bruger den stadig det samme NASL-sprog i Nessus. Det er en gratis, open source og kraftfuld netværkssårbarhedsscanner.

For at installere OpenVAS i Ubuntu eller en hvilken som helst debian Linux-distro skal du bruge Kali Linux-arkiver, udfør dette i din terminal.

[e-mail-beskyttet]: ~ $ sudo apt-key adv --keyserver pgp.mit.edu - recv-nøgler ED444FF07D8D0BF6[e-mail-beskyttet]: ~ $ sudo echo '# Kali linux repositories \ ndeb

http: // http.kali.org / kali kali-rullende hovedbidrag ikke-gratis '>>

/ etc / apt / sources.liste

[e-mail-beskyttet]: ~ $ sudo apt-get opdatering

[BEMÆRK] Kør ikke apt-opgradering med Kali-arkiver

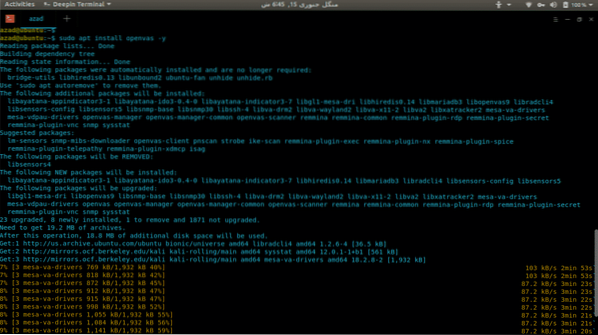

[e-mailbeskyttet]: ~ $ sudo apt installere openvas -y

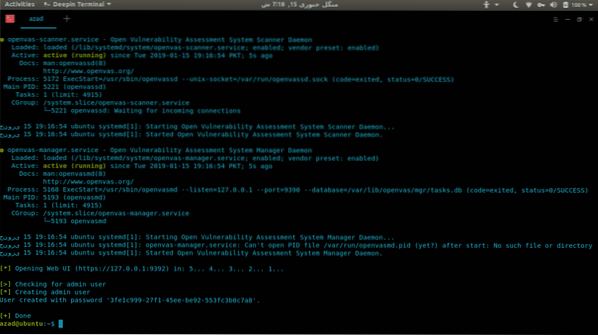

Konfigurer det nu automatisk ved hjælp af følgende kommando. Det konfigurerer openvas-tjenesten og genererer en bruger og dens adgangskode.

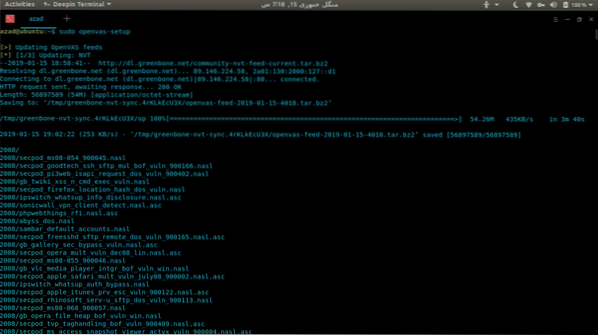

[e-mail-beskyttet]: ~ $ sudo openvas-setup

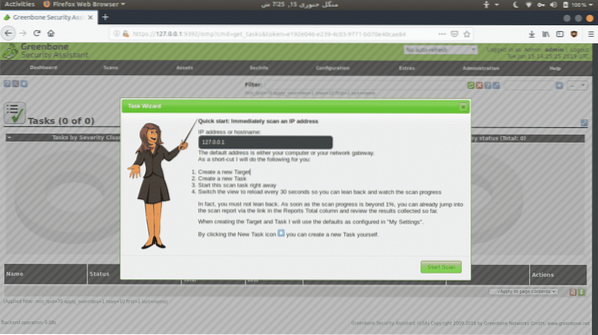

Gå til web-GUI-linket og log ind med brugernavnet og adgangskoden. For at køre en scanning på dit netværk skal du gå til Scanninger> Opgaver og klikke på knappen Guiden.

Nexpose

Nexpose er en fantastisk sårbarhedsscanner, analysator og styringssoftware, der bruger kraften fra Metasploit Framework til at scanne og udnytte sårbarheder. Det tilbyder et enkeltstående produkt, der kan være en VM, container eller et stykke software. Det har en grafisk brugergrænseflade baseret på internettet. Det tilbyder alt-i-en-pakke til alle behov for sårbarheds scanning, udnyttelse og afbødning.

Du kan downloade prøveversion af Nexpose her på https: // www.hurtig7.com / produkter / nexpose /

Konklusion

Sårbarhedsscanning er nødvendig for både hjemmenetværk og virksomhedsnetværk for at håndtere sårbarhedstrusler. Der er en bred vifte af scannere, der er tilgængelige på markedet. Hvordan du vælger en, afhænger af din brug. Hvis du vil scanne dit hjemmenetværk, kan OpenVAS muligvis være det bedste, men hvis du vil scanne og administrere en stor erhvervssektor, skal du kigge efter nogle kommercielle sårbarhedsscannere.

Phenquestions

Phenquestions