Telnet-programmet, som ikke er Telnet-protokollen, kan være nyttigt til at teste porttilstande, hvilket er den funktionalitet, som denne tutorial forklarer. Årsagen til, at denne protokol er nyttig til at oprette forbindelse til forskellige protokoller, såsom POP, er begge protokoller, der understøtter almindelig tekst (hvilket er deres største problem, og hvorfor sådanne tjenester ikke skal bruges).

Kontrol af porte før start:

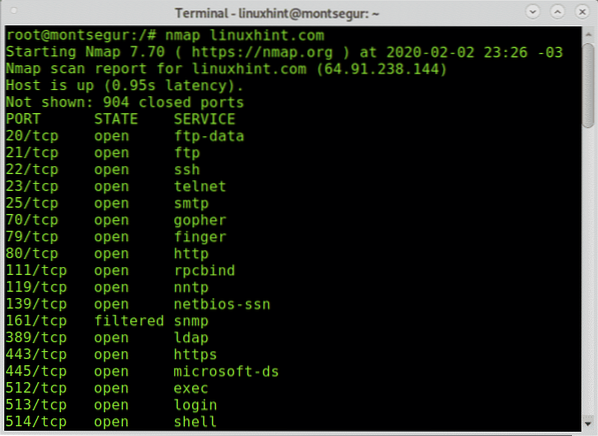

Før vi starter med telnet, lad os kontrollere med Nmap nogle porte på prøvemålet (linuxhint.com).

# nmap linuxhint.com

Kom godt i gang med Telnet til bestemte porte til testformål:

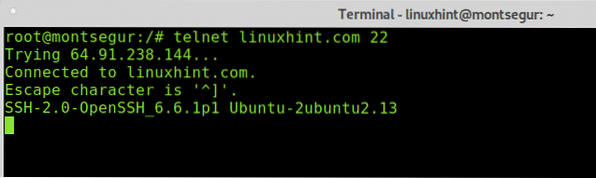

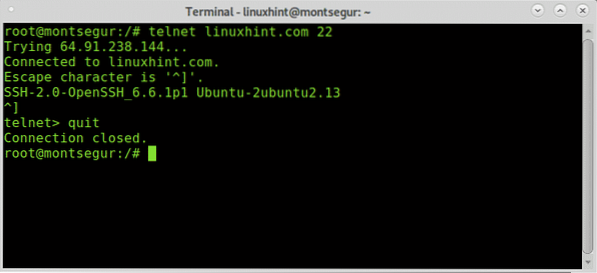

Når vi har lært om åbne porte, kan vi begynde at starte tests, lad os prøve port 22 (ssh), på konsollen skriv “telnet

Som du kan se i eksemplet nedenfor siger output, at jeg er forbundet til linuxhint.com, derfor er porten åben.

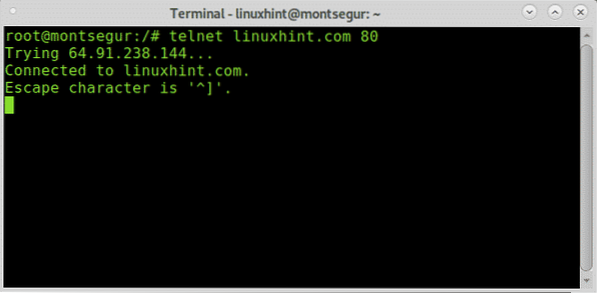

Lad os prøve det samme på port 80 (http):

# telnet linuxhint.com 80

Outputtet er ens med port 80, lad os nu prøve porten 161, som ifølge Nmap er filtreret:

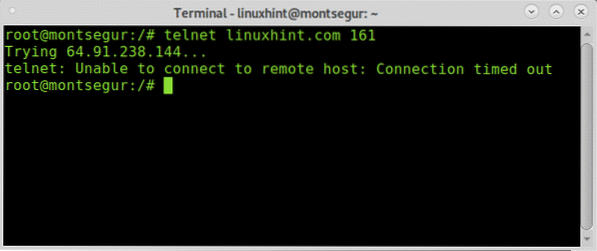

# telnet linuxhint.com 161

Som du ser tillod den filtrerede port ikke, at forbindelsen blev oprettet, hvilket gav en time-out-fejl.

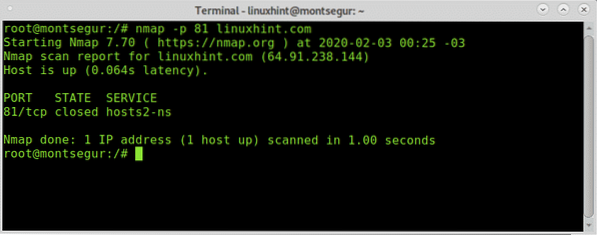

Lad os nu prøve Telnet mod en lukket (ikke filtreret) port, for dette eksempel bruger jeg port 81. Da Nmap ikke rapporterede om lukkede porte, før jeg fortsatte, vil jeg bekræfte, at den er lukket, ved at scanne den specifikke port ved hjælp af -p flag:

# nmap -p 81 linuxhint.com

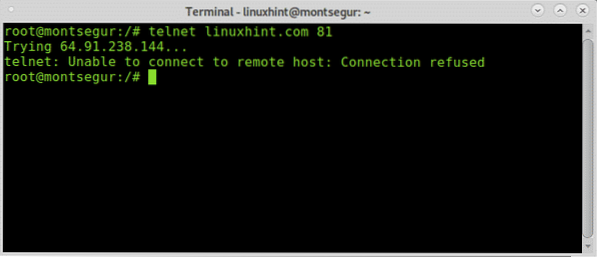

Når bekræftet, at porten er lukket, lad os teste den med Telnet:

# telnet linuxhint.com 81

Som du kan se, blev forbindelsen ikke oprettet, og fejlen er anderledes end med den filtrerede port, der viser "Forbindelse nægtet".

For at lukke en etableret forbindelse kan du trykke på CTRL+] og du vil se prompten:

telnet>Skriv derefter “Afslut”Og tryk på GÅ IND.

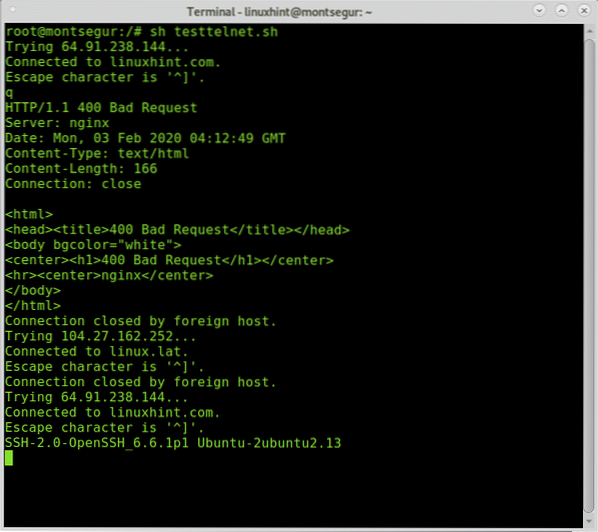

Under Linux kan du nemt skrive et lille shell-script for at oprette forbindelse via telnet med forskellige mål og porte.

Åbn nano, og opret en fil kaldet multipletelnet.sh med følgende indhold indeni:

#! / bin / bash #Den første ukommenterede linje opretter forbindelse til linuxhint.com via port $ telnet linuxhint.com 80 #Den anden ukommenterede linje opretter forbindelse til linux.lat gennem ssh. telnet linux.lat 22 # Den tredje ukommenterede linje opretter forbindelse til linuxhint.com gennem ssh telnet linuxhint.com 22

Forbindelser starter kun, efter at den forrige blev lukket, du kan lukke forbindelsen ved at sende et hvilket som helst tegn. I eksemplet ovenfor passerede jeg “q”.

Men hvis du vil teste mange porte og mål samtidigt, er Telnet ikke den bedste mulighed, som du har Nmap og lignende værktøjer til

Om Telnet:

Som sagt før, Telnet er en ukrypteret protokol, der er sårbar over for sniffere, enhver angriber kan opfange kommunikationen mellem klienten og serveren i almindelig tekst, der får adgang til fornuftige oplysninger som adgangskoder.

Manglen på godkendelsesmetoder tillader også mulige angribere at ændre de pakker, der sendes mellem to noder.

På grund af dette blev Telnet hurtigt erstattet af SSH (Secure Shell), som giver en række godkendelsesmetoder og også krypterer hele kommunikationen mellem noder.

Bonus: test af specifikke porte for mulige sårbarheder med Nmap:

Med Nmap kan vi gå langt mere end med Telnet, vi kan lære den version af programmet, der kører bag havnen, og vi kan endda teste det for sårbarheder.

Scanning af en bestemt port for at finde sårbarheder i tjenesten:

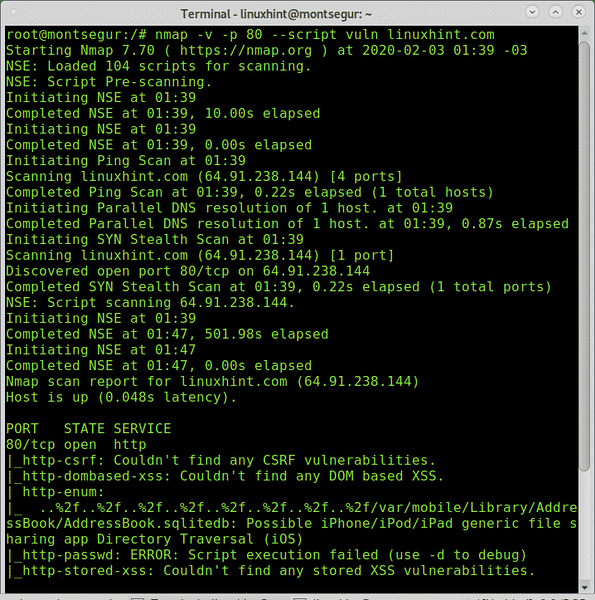

Det følgende eksempel viser en scanning mod port 80 i linuxhint.com kalder Nmap NSE-script vuln for at teste offensiv scripts på udkig efter sårbarheder:

# nmap -v -p 80 - script vuln linuxhint.com

Som du kan se, da det er LinuxHint.com-server ingen sårbarheder blev fundet.

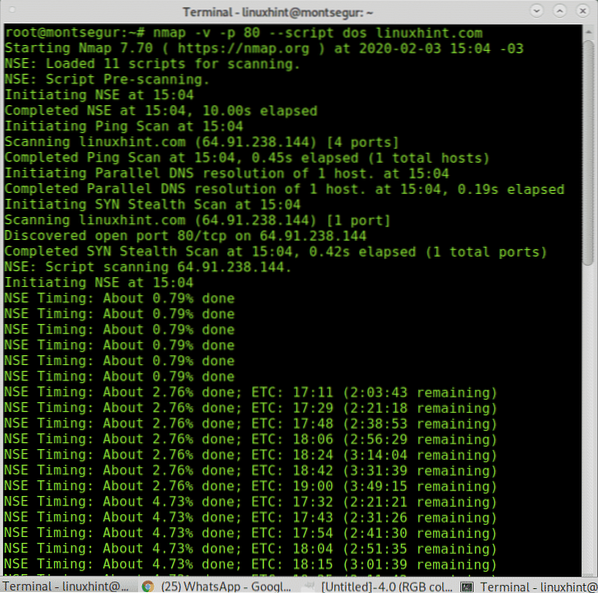

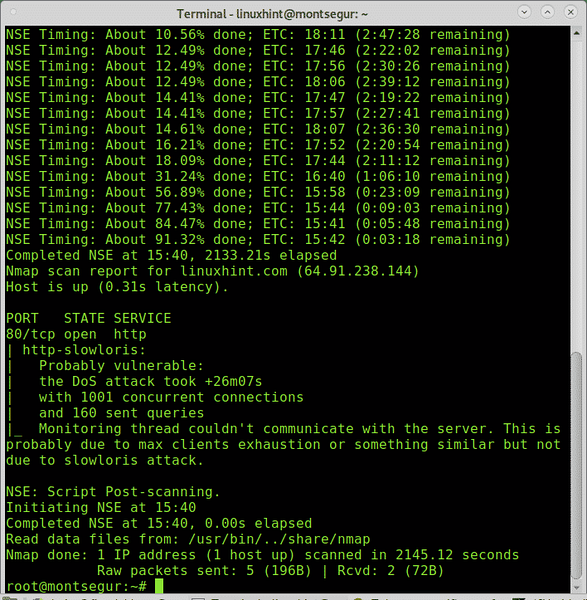

Det er muligt at scanne en bestemt port for en bestemt sårbarhed; det følgende eksempel viser, hvordan man scanner en port ved hjælp af Nmap for at finde DOS-sårbarheder:

# nmap -v -p 80 - script dos linuxhint.com

Som du kan se, fandt Nmap en mulig sårbarhed (det var falsk positivt i dette tilfælde).

Du kan finde mange vejledninger af høj kvalitet med forskellige portscanningsteknikker på https: // linuxhint.com /?s = scan + porte.

Jeg håber, du fandt denne tutorial på Telnet til en bestemt port til testformål nyttig. Fortsæt med at følge LinuxHint for flere tip og opdateringer om Linux og netværk

Phenquestions

Phenquestions