Efter opsætning af en hvilken som helst server blandt de første sædvanlige trin, der er knyttet til sikkerhed, er firewall, opdateringer og opgraderinger, ssh-nøgler, hardwareenheder. Men de fleste sysadminer scanner ikke deres egne servere for at opdage svage punkter som forklaret med OpenVas eller Nessus, og de opsætter heller ikke honningpotter eller et Intrusion Detection System (IDS), som forklares nedenfor.

Der er flere IDS på markedet, og de bedste er gratis, Snort er det mest populære, jeg kender kun Snort og OSSEC, og jeg foretrækker OSSEC frem for Snort, fordi det spiser færre ressourcer, men jeg synes Snort er stadig den universelle. Yderligere muligheder er: Suricata, Bro IDS, Security Onion.

Den mest officielle undersøgelse af IDS-effektivitet er ret gammel, fra 1998, samme år, hvor Snort oprindeligt blev udviklet, og blev udført af DARPA, konkluderede den, at sådanne systemer var ubrugelige før moderne angreb. Efter 2 årtier udviklede IT sig ved geometrisk progression, sikkerhed gjorde det også, og alt er næsten opdateret, vedtagelse af IDS er nyttigt for alle sysadmin.

Snort IDS

Snort IDS fungerer i 3 forskellige tilstande, som sniffer, som pakkelogger og netværksindtrængningssystem. Den sidste er den mest alsidige, som denne artikel er fokuseret på.

Installation af Snort

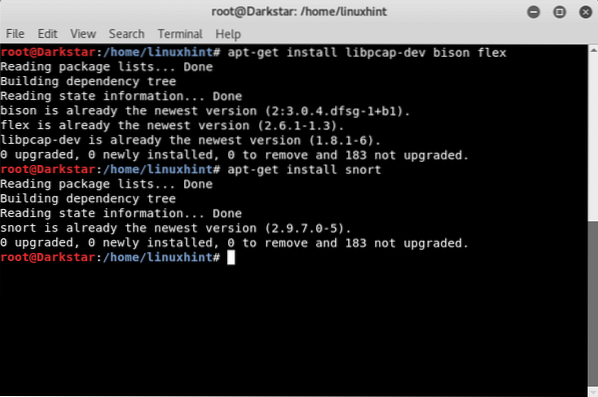

apt-get install libpcap-dev bison flexSå løber vi:

apt-get install snortI mit tilfælde er softwaren allerede installeret, men det var ikke som standard, sådan blev den installeret på Kali (Debian).

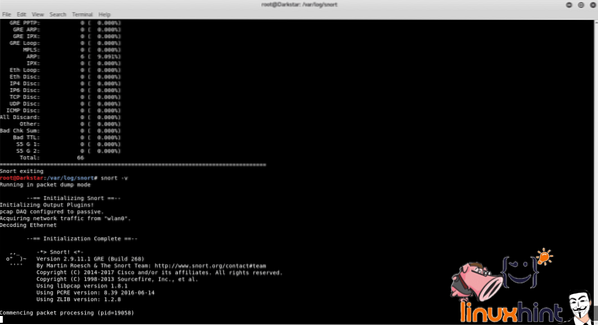

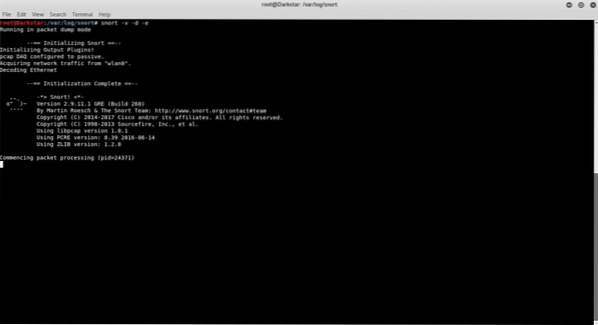

Kom godt i gang med Snorts sniffer-tilstand

Sniffer-tilstand læser netværkets trafik og viser oversættelsen til en menneskelig seer.

For at teste den type:

Denne indstilling bør ikke bruges normalt, for at vise trafikken kræver for mange ressourcer, og den anvendes kun til at vise kommandoens output.

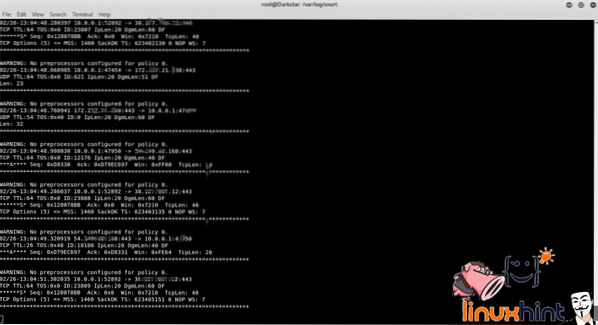

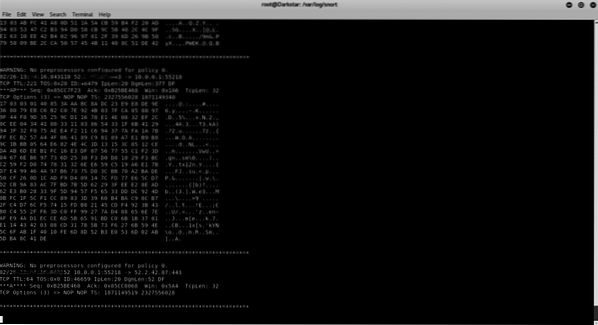

I terminalen kan vi se trafikoverskrifter registreret af Snort mellem pc, router og internet. Snort rapporterer også manglen på politikker til at reagere på den opdagede trafik.

Hvis vi vil have, at Snort også viser dataene, skal du skrive:

Sådan viser du lag 2-overskrifter kører:

# snort -v -d -eLigesom “v” -parameteren repræsenterer “e” også spild af ressourcer, bør dets anvendelse undgås til produktion.

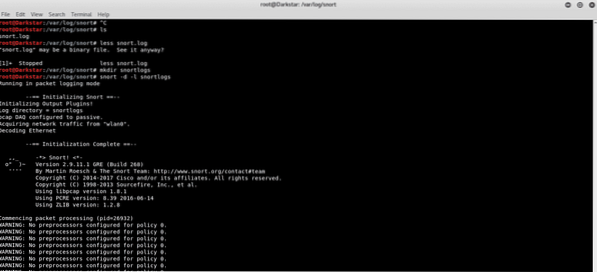

Kom godt i gang med Snorts Packet Logger-tilstand

For at gemme Snorts rapporter er vi nødt til at specificere for Snort en logbibliotek, hvis vi vil have, at Snort kun viser overskrifter og logger trafikken på disktypen:

# mkdir snortlogs# snort -d -l snortlogs

Loggen gemmes i snortlogs-biblioteket.

Hvis du vil læse logfiltypen:

# snort -d -v -r logfilnavn.log.xxxxxxx

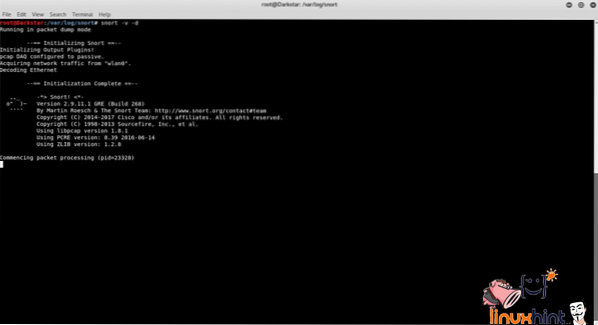

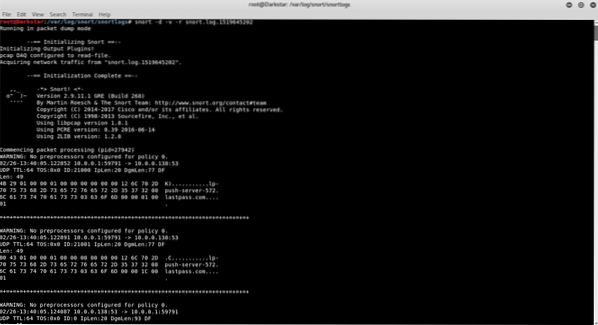

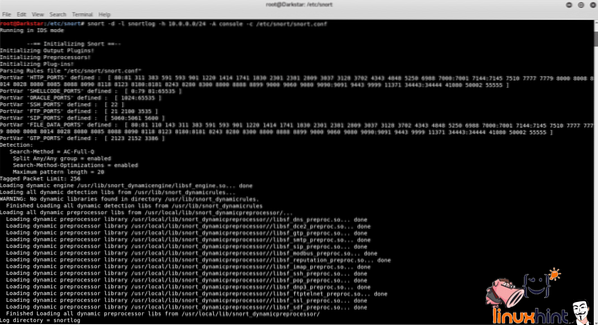

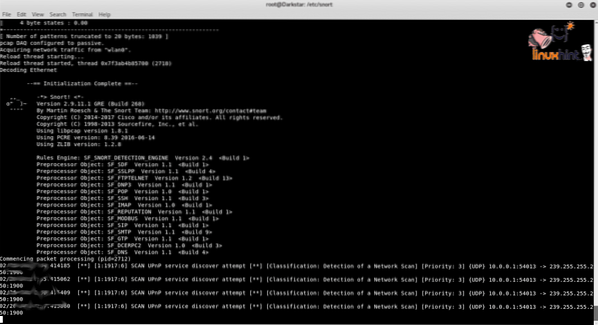

Kom godt i gang med Snorts Network Intrusion Detection System (NIDS) -tilstand

Med følgende kommando læser Snort de regler, der er angivet i filen / etc / snort / snort.conf for at filtrere trafikken korrekt, undgå at læse hele trafikken og fokusere på specifikke hændelser

henvist til i fnysen.conf gennem regler, der kan tilpasses.

Parameteren “-En konsol” instruerer snort til at advare i terminalen.

# snort -d -l snortlog -h 10.0.0.0/24 -En konsol -c snort.konf

Tak fordi du læste denne indledning til Snorts brug.

Phenquestions

Phenquestions