Installation af THC Hydra

Download THC hydra fra https: // github.com / vanhauser-thc / thc-hydra.

Når du er downloadet, skal du udpakke filerne og udføre følgende:

cd thc-hydra-master /./ konfigurer

lave

foretage installation

Hvis du bruger Ubuntu / Debian, skal du også skrive følgende:

apt-get installer libssl-dev libssh-dev libidn11-dev libpcre3-dev \libgtk2.0-dev libmysqlclient-dev libpq-dev libsvn-dev \

firebird-dev libmemcached-dev libgpg-error-dev \

libgcrypt11-dev libgcrypt20-dev

CLI-brug

Her undersøger vi, hvordan man bruger hydra med almindelige protokoller.

SSH / FTP / RDP / TELNET / MYSQL

Man skal huske, at Hydra kan håndtere cirka 55 forskellige protokoller. Dette er kun et par eksempler på de mest behandlede protokoller, såsom ssh, ftp, rdp, telnet og mysql. Det samme princip gælder dog for de resterende protokoller.

For at få Hydra til at arbejde med en protokol skal du enten bruge et brugernavn (-l) eller en liste over brugernavne (-L), en liste over adgangskoder (en adgangskodefil) og den mål-IP-adresse, der er knyttet til protokol. Du kan tilføje flere parametre, hvis du ønsker det. For eksempel -V for detaljerethed.

hydra-lAlternativt kan du også formatere det som følger:

hydra-l-l eller -L: brugernavn eller liste over brugernavne, der skal forsøges

-P: adgangskodeliste

-s: port

-V: detaljeret

For eksempel til FTP:

hydra-V-f-lEller

hydra-lHTTP-FÅ-FORM

Afhængigt af typen af anmodning, GET eller POST, kan du bruge enten http-get-form eller http-post-form. Under inspektionselementet kan du finde ud af, om siden er en GET eller POST. Du kan derefter bruge http-get-formularen, når du forsøger at finde adgangskoden til et brugernavn: adgangskodekombination på nettet (for eksempel et websted).

hydra-l-l eller -L: brugernavn eller liste over brugernavne, der skal forsøges

-P: adgangskodeliste

-f: stop, når adgangskoden findes

-V: detaljeret

a: login-side

b: kombination af brugernavn / adgangskode

c: fejlmeddelelse modtaget, hvis login mislykkes

d: H = session cookie

Antag for eksempel, at vi ønsker at hacke DVWA (Damn Vulnerable Web Application). Når det er online ved hjælp af apache2, skal det være på din lokale IP. I mit tilfælde er det ved http: // 10.0.2.15.

Så:

en: / sårbarheder / brute /

Dernæst har vi brug for b og c. Så lad os prøve at logge ind med falske legitimationsoplysninger (alt her vil gøre). Webstedet viser denne meddelelse: “Username or password incorrect.”Derfor bruger vi beskeden c:

c: forkert brugernavn eller adgangskode

Så b vil være som følger:

b: brugernavn = ^ BRUGER ^ & adgangskode = ^ PASS ^ & Login = Login #Udskift de legitimationsoplysninger, der er indtastet med ^ BRUGER ^ og ^ PASS ^. Hvis dette var en POST-anmodning, ville du finde disse oplysninger under inspektionselementet> fanen Anmodning.

Kopier derefter cookien under inspektionselementet. Dette vil være d:

d: H = Cookie: PHPSESSID = 3046g4jmq4i504ai0gnvsv0ri2; sikkerhed = lavSå for eksempel:

hydra -l admin -P / home / kalyani / rockyou.txt -V -f 10.0.2.15 http-get-form“/ sårbarheder /brute /: brugernavn = ^ BRUGER ^ & adgangskode = ^ PASS ^ & Login = Login

#: forkert brugernavn eller adgangskode:

H = Cookie: PHPSESSID = 3046g4jmq4i504ai0gnvsv0ri2; sikkerhed = lav ”

Når du kører dette, og hvis adgangskoden er på listen, finder den den til dig.

Men hvis dette viser sig at være for meget arbejde for dig, er det ikke nødvendigt at understrege, fordi der også er en GUI-version. Det er meget enklere end CLI-versionen. GUI-versionen af THC hydra kaldes Hydra GTK.

Installation af Hydra GTK

I Ubuntu kan du blot installere Hydra GTK ved hjælp af følgende kommando:

sudo apt-get install hydra-gtk -yNår du er installeret, skal du bruge følgende:

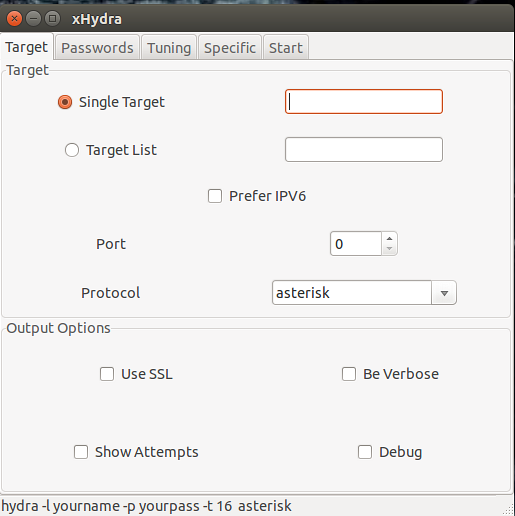

- Et mål eller en liste over mål: Dette er IP-adressen på den protokol, du vil angribe

- Portnummer: det portnummer, der er knyttet til protokollen

- Protokol: ssh, ftp, mysql osv ..

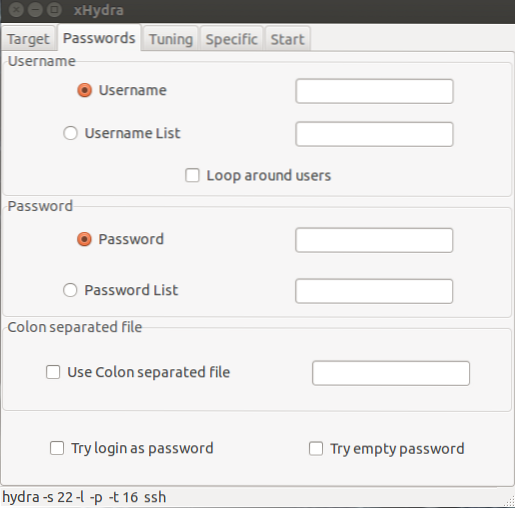

- Brugernavn: enten indtast et brugernavn eller en liste over brugernavne

- Adgangskode eller adgangskodeliste

Afhængigt af om du vil hacke et eller flere mål, kan du enten indtaste et eller flere mål i målboksen. Antag at du angriber et enkelt mål, en SSH, der ligger ved 999.999.999.999 (en falsk IP-adresse, selvfølgelig). I målboksen placerer du 999.999.999.999, og i havnesektionen sætter du 22. Under protokollen lægger du SSH. Det tilrådes også at markere afkrydsningsfelterne “være verbose” og “showforsøg”. "Vær verbose" -feltet svarer til -v i THC Hydra, mens "showforsøg" -feltet svarer til -V i THC Hydra. Pluspunktet ved Hydra er, at det kan håndtere et stort antal protokoller.

I den næste fane skal du indtaste det ønskede brugernavn eller en liste med brugernavne (placeringen af listen over brugernavne i dette tilfælde). For eksempel i "brugernavne listen", ville jeg sætte "/ home / kalyani / usernamelist.txt ”. Det samme gælder for adgangskoder. Placeringen af adgangskodefilen er indtastet i feltet kaldet "adgangskodeliste". Når disse er udfyldt, er resten let. Du kan lade tuningen og de specifikke faner være som de er og klikke på startknappen under startfanen.

Hydra GTK er meget nemmere at bruge end THC Hydra, selvom de er de samme. Uanset om du bruger THC Hydra eller Hydra GTK, er begge gode værktøjer til at knække adgangskoder. Problemet, der typisk opstår, kommer i form af den anvendte adgangskodeliste. Du kan selvfølgelig bruge andre programmer såsom crunch og ordlistegeneratorer til at skræddersy din adgangskodeliste efter din smag. Men hvis du også kan skræddersy adgangskodelisten til din brug, kan Hydra blive en meget stærk allieret.

Glad hacking!

Phenquestions

Phenquestions