- Sådan kontrolleres for åbne porte på Linux eksternt med Nmap

- Sådan kontrolleres der for åbne porte på Linux lokalt

- Fjernelse af tjenester på Debian 10 Buster

- Sådan lukkes åbne porte på Linux ved hjælp af UFW

- Sådan lukkes åbne porte på Linux ved hjælp af iptables

- Relaterede artikler

Sådan kontrolleres der for åbne porte på Linux lokalt

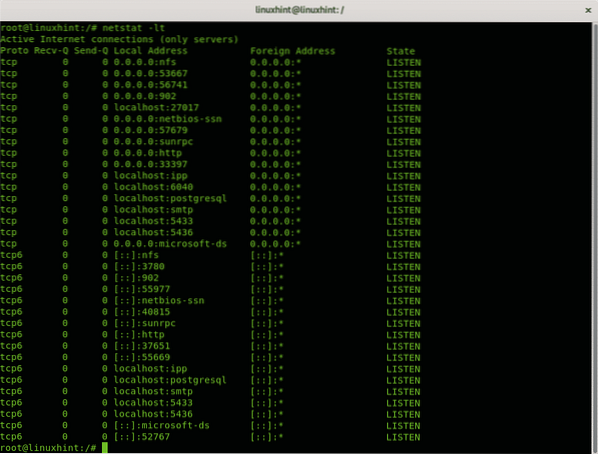

Kommandoen netstat findes på alle computer-OS (operativsystemer) for at overvåge netværksforbindelser. Den følgende kommando bruger netstat til at vise alle lytteporte ved hjælp af TCP-protokollen:

netstat -lt

Hvor:

netstat: kalder programmet.

-l: viser lytteporte.

-t: angiver TCP-protokol.

Outputtet er menneskeligt venligt, velordnet i kolonner, der viser protokollen, modtagne og sendte pakker, lokale og eksterne IP-adresser og porttilstand.

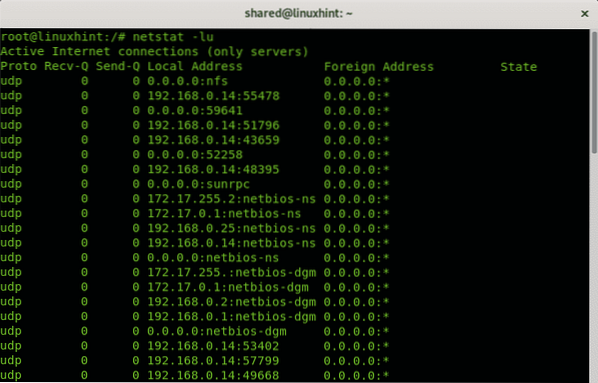

Hvis du ændrer TCP-protokollen for UDP, vises resultatet, i det mindste på Linux, kun åbne porte uden at angive tilstanden, fordi UDP-protokollen i modsætning til TCP-protokollen er statsløs.

netstat -lu

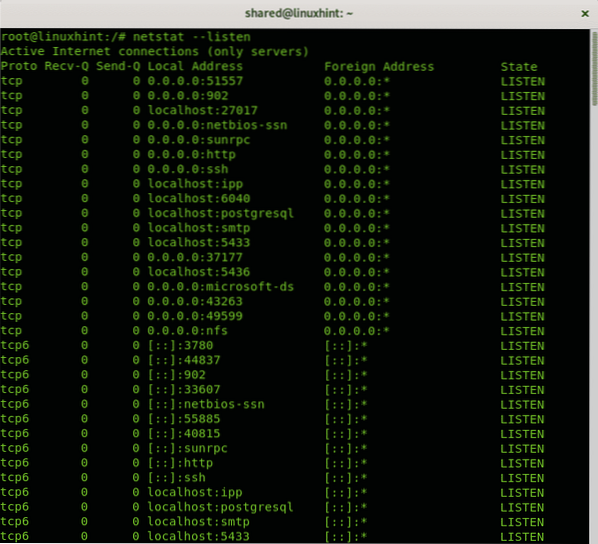

Du kan undgå at specificere protokoller og kun bruge optionen -l eller -listen til at få oplysninger om alle porte, der lytter uafhængigt af protokollen:

netstat - lyt

Indstillingen ovenfor viser oplysninger om TCP-, UDP- og Unix-sokkelprotokoller.

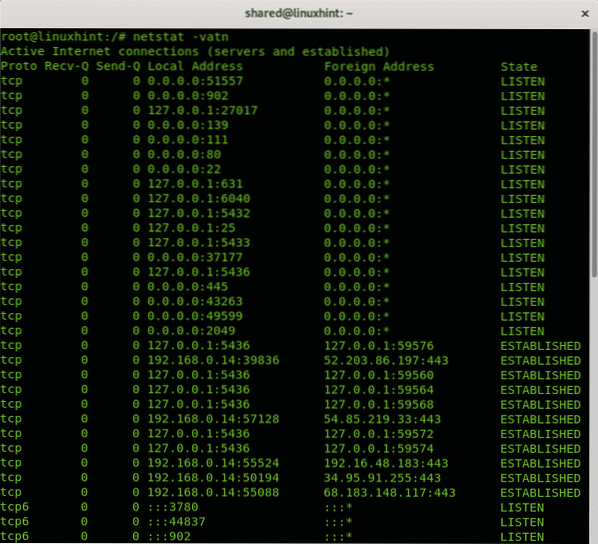

Alle eksempler ovenfor viser, hvordan man udskriver oplysninger om lytteporte uden etablerede forbindelser. Følgende kommando viser, hvordan man viser lytteporte og etablerede forbindelser:

netstat -vatn

Hvor:

netstat: kalder programmet

-v: bredde

-en: viser aktive forbindelser.

-t: viser TCP-forbindelser

-n: viser porte i numerisk værdi

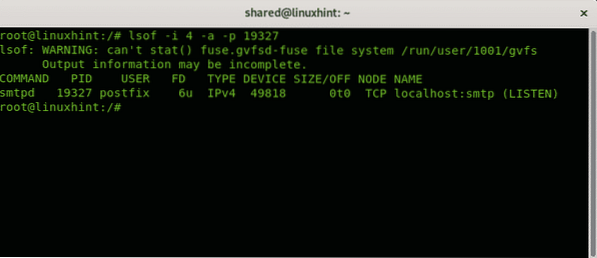

Lad os sige, at du identificerede en mistænkelig proces i dit system, og du vil kontrollere tilknyttede porte til den. Du kan bruge kommandoen lsof bruges til at liste åbne filer tilknyttet processer.

lsof -i 4 -a -pI det næste eksempel vil jeg kontrollere processen 19327:

lsof -i 4 -a -p 19327

Hvor:

lsof: kalder programmet

-jeg: viser filer, der interagerer med internettet, indstillingen 4 instruerer kun at udskrive IPv4, muligheden 6 er tilgængelig til IPv6.

-en: instruerer output, der skal ANDes.

-p: angiver PID-nummeret på den proces, du vil kontrollere.

Som du ser er processen forbundet med lytte-smtp-porten.

Sådan kontrolleres for åbne porte på Linux eksternt

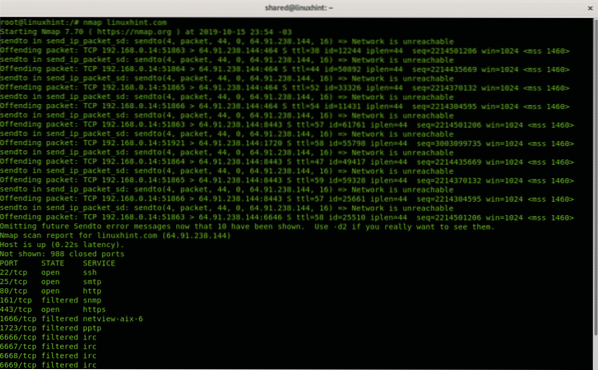

Hvis du vil opdage porte på et eksternt system, er det mest anvendte værktøj Nmap (Network Mapper). Følgende eksempel viser en enkelt port scanning mod Linuxhint.com:

Outputtet bestilles i 3 kolonner, der viser porten, porttilstanden og den service, der lytter bag havnen.

Ikke vist: 988 lukkede porteHAVNSTATSSERVICE

22 / tcp åben ssh

25 / tcp åben smtp

80 / tcp åben http

161 / tcp filtreret snmp

443 / tcp åben https

1666 / tcp filtreret netview-aix-6

1723 / tcp filtreret pptp

6666 / tcp filtreret irc

6667 / tcp filtreret irc

6668 / tcp filtreret irc

6669 / tcp filtreret irc

9100 / tcp filtreret jetdirect

Som standard scanner nmap kun de mest almindelige 1000 porte. Hvis du vil have nmap til at scanne alle kørte porte:

nmap -p- linuxhint.comVed relaterede artikler sektion i denne tutorial kan du finde yderligere tutorials på Nmap til at scanne porte og mål med mange ekstra muligheder.

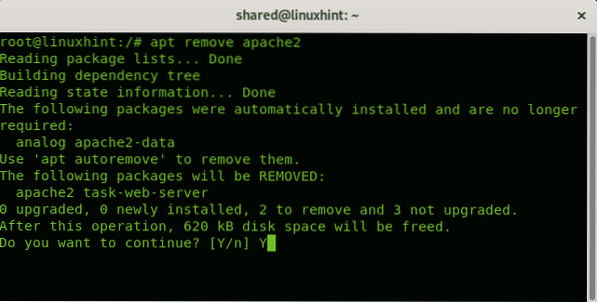

Fjernelse af tjenester på Debian 10 buster

Ud over firewallregler for at holde dine porte blokeret anbefales det at fjerne unødvendige tjenester. Under Debian 10 Buster kan dette opnås med apt.

Følgende eksempel viser, hvordan du fjerner Apache 2-tjenesten ved hjælp af apt:

Hvis anmodet, tryk Y for at afslutte fjernelsen.

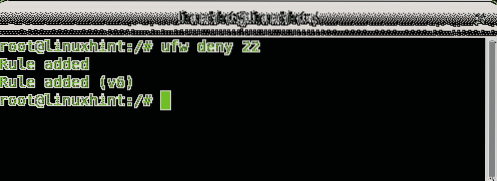

Sådan lukkes åbne porte på Linux ved hjælp af UFW

Hvis du finder åbne porte, behøver du ikke være åben, den nemmeste løsning er at lukke den ved hjælp af UFW (ukompliceret firewall)

Der er to måder at blokere en port ved hjælp af indstillingen nægte og med indstillingen afvise, forskellen er, at afvisningsinstruktionen informerer anden side om, at forbindelsen blev afvist.

At blokere port 22 ved hjælp af reglen nægte bare løb:

At blokere port 22 ved hjælp af reglen afvise bare løb:

ufw afviser 22

På den relaterede artikler i slutningen af denne tutorial kan du finde en god tutorial om ukompliceret firewall.

Sådan lukkes åbne porte på Linux ved hjælp af iptables

Mens UFW er den nemmeste måde at administrere porte på, er det en frontend for Iptables.

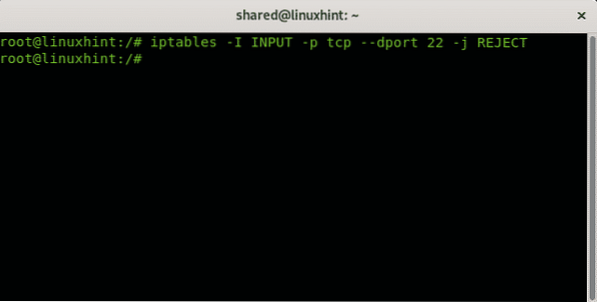

Følgende eksempel viser, hvordan man afviser forbindelser til port 22 ved hjælp af iptables:

Reglen ovenfor instruerer at afvise alle TCP-indgående (INPUT) forbindelser til destinationsporten (dport) 22. Bliver afvist kilden vil blive informeret om forbindelsen blev afvist.

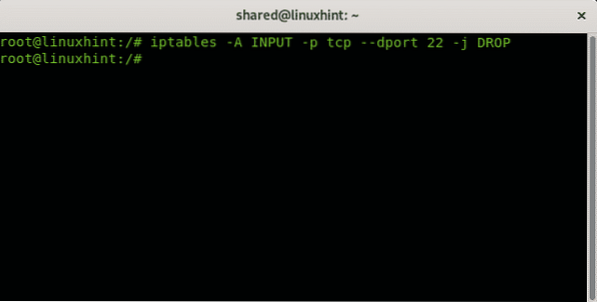

Følgende regel slipper bare alle pakker uden at informere kilden om, at forbindelsen blev afvist:

iptables -A INPUT -p tcp --dport 22 -j DROP

Jeg håber, du fandt denne korte vejledning nyttig. Fortsæt med at følge LinuxHint for yderligere opdateringer og tip om Linux og netværk.

Relaterede artikler:

- Arbejde med UFW (ukompliceret firewall)

- Grundlæggende vejledning i NMAP

- Sådan vises en liste over åbne porte i Firewalld

- Nmap netværksscanning

- Installation og brug af Zenmap (Nmap GUI) på Ubuntu og Debian

- Nmap: scan IP-intervaller

- Brug af nmap-scripts: Nmap-bannergreb

- 30 Nmap eksempler

Phenquestions

Phenquestions