Bemærk: Tildeling af sudo-rettigheder til brugere svarer til at give dem root-privilegier. Så sørg for at du tildeler sudo-rettighederne til den rigtige bruger.

Du kan tildele sudo-rettigheder til enhver bruger ved hjælp af følgende to metoder:

- Føj bruger til sudoers-fil

- Føj bruger til sudogruppe

Denne artikel vil diskutere begge metoder til tildeling af sudo-privilegier. Kommandoerne, der diskuteres i denne artikel, køres på Debian 10 Buster-systemet.

Metode 1: Føj bruger til sudoers-fil

Denne metode til tildeling af sudo-privilegier foretrækkes, da den giver dig mulighed for at tildele begrænsende rettigheder til brugere for kun de kommandoer, der absolut er nødvendige for at udføre en opgave. Du kan gøre dette ved hjælp af / etc / sudoers fil, som giver dig mulighed for nemt at kontrollere brugerrettigheder. Alt hvad du skal gøre er at blot redigere / etc / sudoers fil, og tilføj den bruger, som du vil tildele sudo-rettigheder til. Sørg dog for altid at redigere / etc / sudoers fil ved hjælp af visudo-kommandoen, da den giver den sikreste måde at redigere denne fil på. Visudo-kommandoen opretter en midlertidig kopi af / etc / sudoers fil, hvor du kan tilføje sudo-relaterede opgaver. Derefter kontrolleres og valideres filen for syntaks. På denne måde hjælper det med at forhindre eventuelle konfigurationsfejl, der ellers kunne låse dig ud af rodkontoen.

Rediger / etc / sudoersfil som følger:

For at tilføje en bruger til sudoers-filen og tildele den alle tilladelser skal du tilføje følgende post på nederst i filen, erstatter brugernavn med det faktiske brugernavn.

brugernavn ALLE = (ALLE) ALLEEksempel:

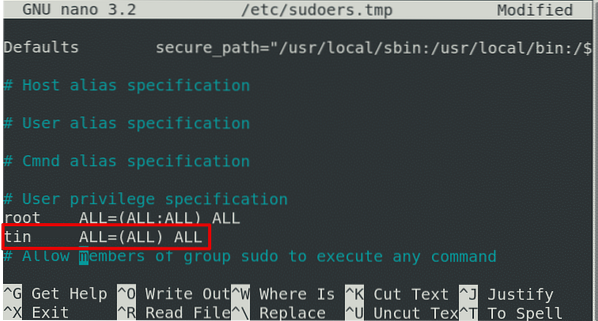

For at tildele en bruger, der hedder “tin”, alle rodprivilegier, tilføjer vi følgende post i sudoers-filen:

tin ALL = (ALL) ALL

Hvis du kun tildeler tilladelser til bestemte kommandoer, skal du tilføje følgende poster i / etc / sudoers fil:

- Kommando alias

- Indgang for brugeren

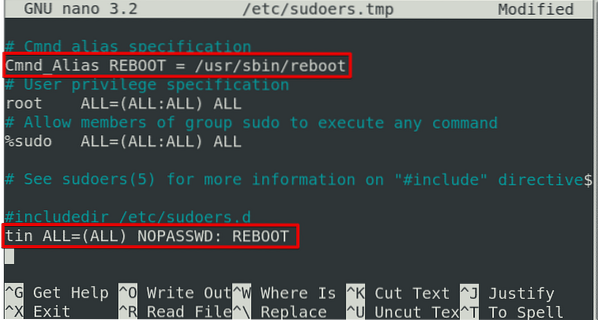

Hvis du f.eks. Kun skal tildele en brugeradgang til genstartkommandoen, skal du tilføje følgende post i Cmnd Alias specifikation sektion af / etc / sudoers fil:

Du bliver også nødt til at tilføje posten for brugeren i bunden af fil: tin ALL = (ALL) NOPASSWD: REBOOT

Når du er færdig, skal du gemme og afslutte filen.

Test sudo Access

Skift til den brugerkonto, som du har tildelt sudo-rettigheder, og indtast følgende kommando, der erstatter brugernavn med det faktiske brugernavn:

$ su - brugernavnNår du bliver bedt om adgangskoden, skal du angive adgangskoden til brugerkontoen. Derefter kan den angivne bruger køre genstartkommandoen med root-rettigheder:

$ sudo genstartMetode 2: usermod-kommando

En anden metode til at tilføje en bruger til sudoers er ved at bruge kommandoen “usermod”. Brug denne metode, hvis du vil tildele en bruger alle administrative rettigheder.

I denne metode vil vi tilføje en bruger til sudogruppen ved hjælp af kommandoen usermod. Medlemmerne af sudogruppen har tilladelse til at køre enhver kommando med rodrettigheder.

Brug følgende kommando til at føje en bruger til sudogruppen ved at erstatte brugernavn med det faktiske brugernavn.

$ sudo usermod -a -G sudo brugernavnEksempel:

$ sudo usermod -a -G sudo tinFor at kontrollere, om brugeren er blevet føjet til sudogruppen, skal du indtaste følgende kommando og erstatte brugernavn med det faktiske brugernavn:

Test sudo Access

Skift til den brugerkonto, som du har tildelt sudo-rettigheder, og indtast følgende kommando, der erstatter brugernavn med det faktiske brugernavn:

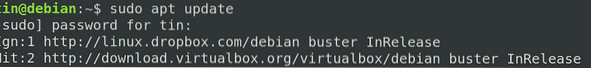

Når du bliver bedt om adgangskoden, skal du angive adgangskoden til brugerkontoen. Indtast derefter sudo, efterfulgt af enhver kommando, du vil køre med root-rettigheder:

Systemet beder om sudo-adgangskoden. Indtast adgangskoden til brugerkontoen, så får du sudo-privilegier.

Denne artikel viste dig, hvordan du tilføjer en bruger til sudoers i Debian 10 Buster-systemet ved hjælp af to enkle metoder. Tilføjelse af en bruger til sudoers giver dem mulighed for at udføre administrative opgaver med rodrettigheder. Sørg dog for, at du tildeler sudo-rettigheder til den rigtige bruger; ellers kan det medføre en sikkerhedsrisiko.

Phenquestions

Phenquestions