Sådan kontrolleres og såres sårbarhed i forbindelse med spøgelse og nedsmeltning på Ubuntu 17.10 Artful Aardvark

Før jeg viser dig, hvordan du kontrollerer og laver sårbarhed i Spectre og Meltdown på Ubuntu 17.10. Lad os se på, hvad disse er.

Sårbarhed i spøgelser:

Spectre-sårbarhed bryder isolationen mellem applikationerne på din computer. Så en angriber kan narre en mindre sikker applikation for at afsløre oplysninger om andre sikre applikationer fra kernemodulet i operativsystemet.

Sårbarhed ved nedsmeltning:

Meltdown bryder isolationen mellem brugeren, applikationerne og operativsystemet. Så en angriber kan skrive et program, og det kan få adgang til programmets hukommelsesplacering såvel som andre programmer og få hemmelig information ud af systemet.

Kontrol af svagheder ved spøgelse og nedbrydning:

Du kan bruge Specter og Meltdown Checker script til at kontrollere, om din processor er påvirket af Spectre og Meltdown sårbarheder.

Jeg skal downloade Spectre og Meltdown Checker script nu. Jeg downloader scriptet til / tmp-biblioteket. Fordi scriptet fjernes automatisk ved næste genstart. Men hvis du vil beholde det, skal du overveje at downloade det et andet sted.

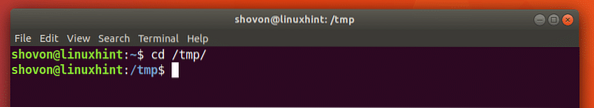

Naviger til / tmp-biblioteket med følgende kommando:

$ cd / tmp

Kør nu følgende kommando for at downloade Spectre and Meltdown Checker-scriptet fra GitHub ved hjælp af wget:

$ wget https: // rå.githubusercontent.com / speed47 / specter-meltdown-checker / master / specter-meltdown-checker.shSpecter og Meltdown Checker Script skal gemmes som 'specter-meltdown-checker.sh '.

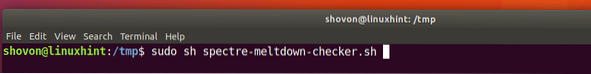

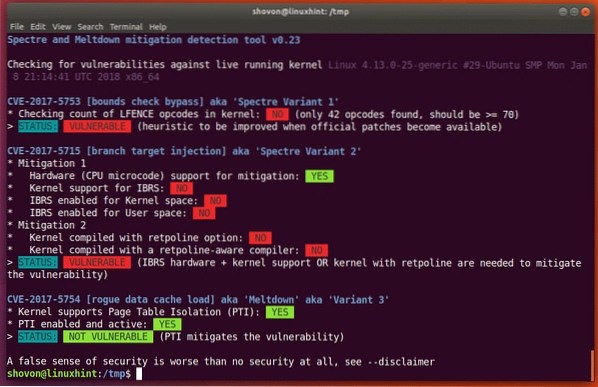

Nu kan du køre Spectre og Meltdown Checker Script med følgende kommando:

$ sudo sh specter-meltdown-checker.sh

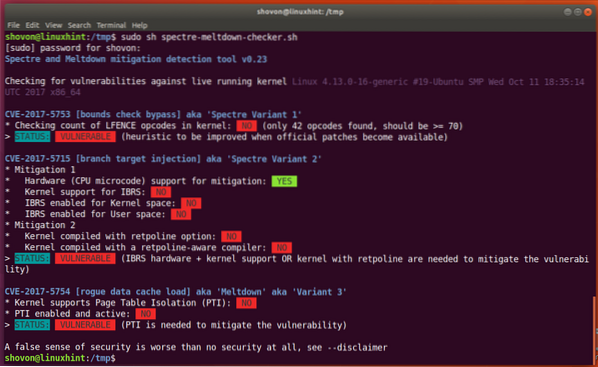

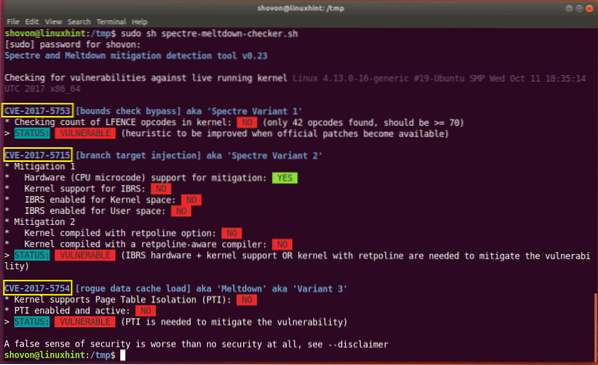

På min bærbare computer fik jeg følgende output som vist i skærmbilledet nedenfor. Du kan se, at min processor er sårbar over for Spectre Variant 1 (CVE-2017-5753), Spectre Variant 2 (CVE-2017-5715), Meltdown eller Variant 3 (CVE-2017-5754).

CVE-2017-5753, CVE-2017-5715, CVE-2017-5754 er koderne for disse sårbarheder. Hvis du vil lære mere om disse sårbarheder, skal du søge efter disse koder på Google og forhåbentlig finder du noget interessant.

Patching Specter og Meltdown Sårbarheder:

Spectre- og Meltdown-patches leveres som kerneopdateringer på Ubuntu 17.10. Ubuntu 17.10 har frigivet kerneopdateringer, da Specter og Meltdown-sårbarheder er rettet.

For at få disse kerneopdateringer skal du have 'artful-security' og 'artful-updates' repository aktiveret.

For at kontrollere, om disse arkiver er aktiveret, skal du gå til menuen Applikationer og se efter "Software og opdateringer". Du skal se appen "Software & opdateringer" som vist på skærmbilledet nedenfor. Klik på den.

"Software og opdateringer" skal åbnes. Klik nu på den markerede fane "Opdateringer".

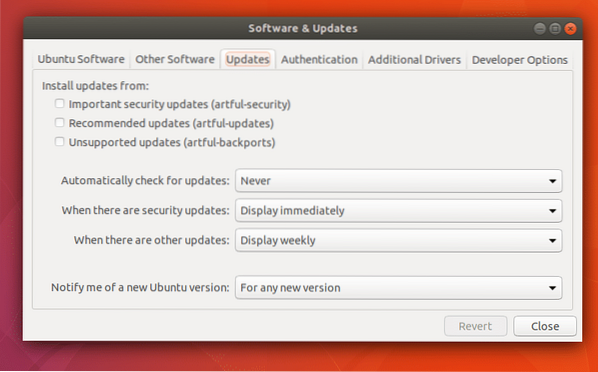

Du skal se følgende vindue. Du kan se det på min Ubuntu 17.10 arkiver, 'artful-security' og 'artful-updates' repositories er ikke aktiveret.

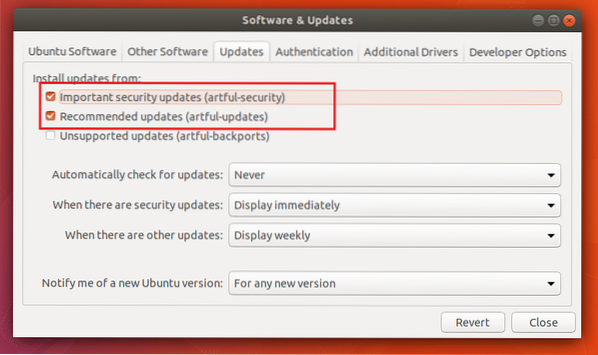

Klik på afkrydsningsfelterne for at aktivere dem som vist i skærmbilledet nedenfor. Når du er færdig, skal du klikke på “Luk”.

Du skal se følgende vindue. Klik på “Genindlæs”. Ubuntu skal opdatere sin pakkeopbevaringscache.

Når pakkeopbevaringscachen er opdateret, kan vi installere kerneopdateringer. Før du går til en kerneopdatering, er det en god ide at kontrollere, om den kerneversion du bruger i øjeblikket. Så du vil være i stand til at kontrollere, om kernen er opdateret eller ej.

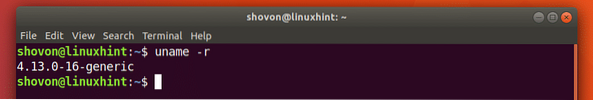

Tjek den version af Kernel, du bruger på din Ubuntu 17.10 Artful Aardvark-operativsystem med følgende kommando:

$ uname -rDu kan se, at versionen af kernen på min Ubuntu 17.10 maskine er 4.13.0-16

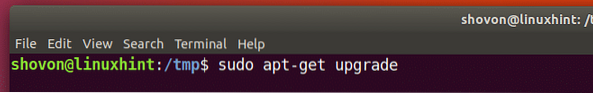

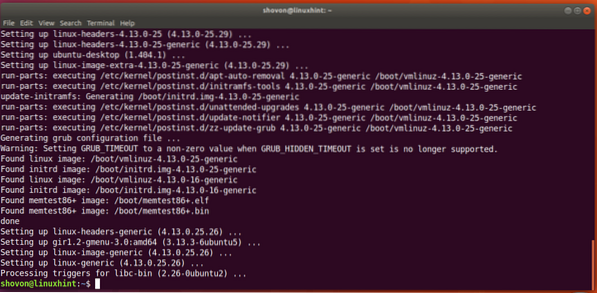

Kør nu følgende kommando for at opdatere alle de tilgængelige pakker til din Ubuntu 17.10 operativsystem:

$ sudo apt-get opgradering

Tryk på 'y' og tryk på

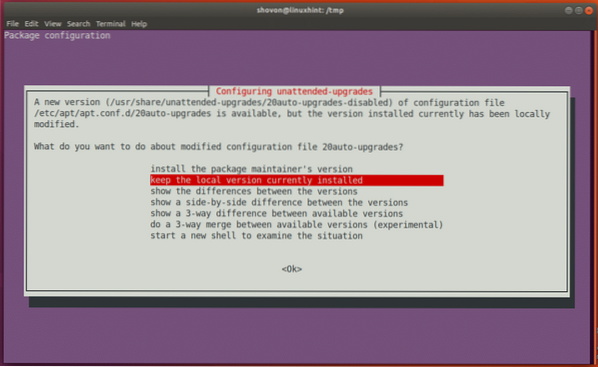

Mens opdateringerne installeres, kan du muligvis se noget lignende, hvis du deaktiverer automatisk opdatering manuelt. Du kan forlade standardindstillingen og trykke på

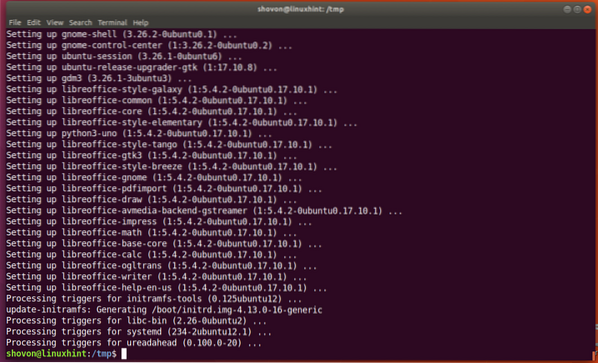

Alt skal opdateres.

Genstart nu din computer.

$ genstart

Når din computer er startet, skal du kontrollere kerneversionen igen med følgende kommando:

$ uname -rDu skal se en anden kerneversion end før.

På Ubuntu 17.10, jeg havde et problem. Kernen blev ikke opdateret. Jeg tjekkede, og problemet var af en eller anden ukendt årsag, at kerneopdateringerne blev holdt tilbage, som du kan se fra skærmbilledet.

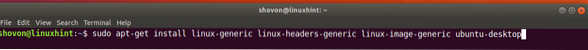

For at installere kerneopdateringerne manuelt skal du køre følgende kommando:

$ sudo apt-get install linux-generisk linux-headers-generisk linux-image-generisk ubuntu-desktop

Tryk på 'y', og tryk på for at fortsætte.

Når installationen er afsluttet, skal du genstarte din computer med kommandoen 'genstart'.

Din kerne skal opdateres.

Hvis du nu kører Spectre og Meltdown Checker Script igen, skal du se nogle ændringer.

$ sudo sh specter-meltdown-checker.shDu kan se, at fra dette tidspunkt kun er Meltdown-sårbarhed rettet på Ubuntu 17.10. Spectre er lidt sværere at rette. Ubuntu-teamet arbejder på det, selv når vi taler. Hold øje med kerneopdateringerne, Ubuntu-teamet skal frigive opdateringer, da de løser andre sårbarheder. Du kan også aktivere automatisk opdatering.

Så det er sådan, du kontrollerer og laver sårbarhed i Spectre og Meltdown på Ubuntu 17.10 Artful Aardvark. Tak, fordi du læste denne artikel.

Phenquestions

Phenquestions